如何应对Linux运维中的突发安全事件

简介:本文针对Linux运维中突发的黑客入侵、挖矿病毒等安全危机,提供了一套清晰的“五步”应急指南。文章遵循“止损优先、保留证据、根除隐患、恢复业务、复盘改进”的核心原则,详解了从紧急网络隔离、进程冻结,到利用日志溯源、排查后门的具体操作。此外,文中还分享了实用的Shell脚本和安全工具,协助运维人员快速定位异常连接与可疑文件。本文主要是通过科学流程与自动化手段,帮助大家从容化解危机,将事故转化为提升系统安全防御能力的契机。

详细内容请参考下文。

一、安全事件应对原则

说明:在Linux运维的世界里,平静往往是暴风雨前的宁静。如果某个时刻,监控大屏突然报警,服务器CPU占用率飙升至100%,或者业务系统莫名变慢,甚至收到勒索邮件。这时候,就需要提高警惕了,你面对的可能是一场突发的安全事件。是黑客入侵?是感染病毒?还是内部误操作?而面对危机,慌乱是大忌。一套成熟的应急响应机制,能帮你从“救火队员”转变为“安全专家”。应对Linux突发安全事件,核心原则只有二十个字:止损优先、保留证据、根除隐患、恢复业务、复盘改进。

二、安全事件应对步骤

说明:一旦发现异常,首要操作就是断网止损,暂停进程留住证据,深挖后门清除隐患。然后才是重装系统恢复数据。最后再复盘加固防止再犯。

1.紧急刹车:止损优先

说明:发现异常的第一反应,不是去查“是谁干的”,而是“怎么让它别继续破坏”。这就好比家里进了小偷,第一要务是把他关在屋里或赶出去,而不是先坐下来清点丢了什么。

(1)网络隔离

如果确认服务器被控,最果断的方法是断网。在云环境中,直接通过控制台修改安全组,只允许你的管理IP访问,阻断所有其他流量。如果在物理机房,拔掉网线是最原始的“核武器”。若业务不能完全中断,可使用脚本利用防火墙机制进行紧急封禁。

实例:紧急“一刀切”模式

firewalld提供了 panic模式,可立即丢弃所有进出流量,实现网络隔离。

操作步骤:

开启紧急模式,立即丢弃所有数据包,远程连接会断开。

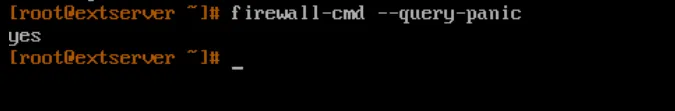

执行指令# firewall-cmd --panic-on

然后检查是否已开# firewall-cmd --query-panic

输出: yes

检查完毕后关闭紧急模式

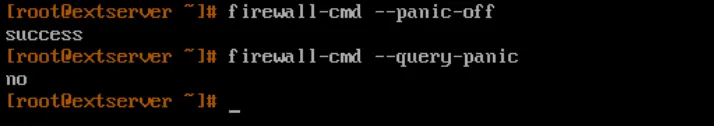

恢复正常防火墙策# firewall-cmd --panic-off

(2)进程冻结

看到可疑进程,千万别急着 kill -9。直接杀死进程可能会触发攻击者留下的“看门狗”脚本,导致进程瞬间重启,甚至销毁证据。正确的做法是使用ps查找进行,然后使用kill -19冻结进程,这样既停止了破坏,又保留了现场,最后再使用kill -9杀死进程。

2.现场勘查:保留证据与快速排查

在隔离环境下,我们需要像侦探一样收集线索。攻击者往往会清除日志,但总会留下蛛丝马迹。

(1)检查登录痕迹

黑客怎么进来的?通常是暴力破解或利用漏洞。

查看成功和失败的登录记录

# 查看最近成功登录last | head -n 20

# 查看最近失败登录(爆破痕迹) lastb | head -n 20

# 查看失败的登录记录

grep "Failed password" /var/log/secure | awk '{print $11}' | sort | uniq -c | sort -nr | head -n 10

(2)揪出异常进程

使用 top 或 htop 找到占用资源高的进程,记下PID。

然后去 /proc 目录下找它的真身

# 查看进程对应的真实文件路径 ls -l /proc//exe

# 查看启动参数 cat /proc//cmdline

(3)搜索最近变动的文件

攻击者上传的后门文件通常修改时间很近。

使用find命令查找最近被修改的可执行文件

# 查找最近2天内被修改的可执行文件

find / -type f -mtime -2 -ls 2>/dev/null | grep -v "/proc"

3.深度清理:根除隐患

说明:通过上述步骤找到问题后,要彻底清除隐患。这里需要特别注意的是,黑客不仅留了进程,还可能会留“后门”确保持续控制。

(1)重点排查区域

定时任务:crontab -l 以及 /etc/cron.* 目录。

开机自启:/etc/rc.local和systemctl 服务列表。

SSH密钥:检查 ~/.ssh/authorized_keys,看是否有陌生的公钥。

历史命令:history 或 ~/.bash_history,看攻击者执行了什么。

(2)高效Shell脚本工具箱

说明:遇到紧急安全事件,为了在争分夺秒的应急中提高效率,避免忙中出错,可以准备几个“一键式”Shell脚本,安全高效。

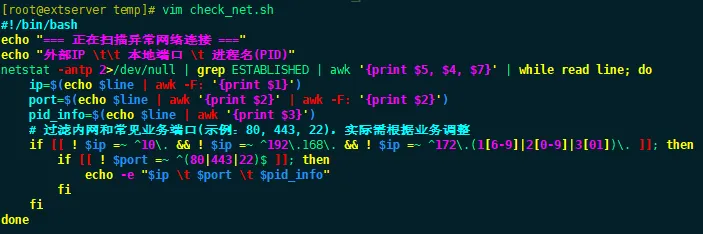

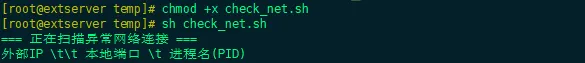

脚本一、快速异常网络连接检测 (check_net.sh)

此脚本能快速列出所有非标准端口的对外连接,帮助发现反弹Shell。

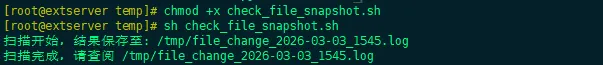

脚本二、最近文件变动快照 (check_file_snapshot.sh)

用于快速生成最近24小时变动的关键文件列表,便于定位后门。

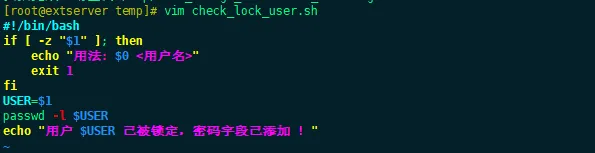

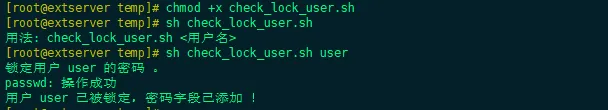

脚本三、一键锁定可疑用户 (check_lock_user.sh)

当发现某个账号被攻破,立即锁定。

4.重建与反思:恢复业务与复盘改进

说明:清理完后门,不要急着上线。最安全的恢复方式往往是重装系统,仅恢复数据备份。因为谁也不敢保证攻击者没有留下更深层次的、难以察觉的内核级后门。

(1)数据恢复:从干净的离线备份中恢复数据。务必验证备份文件的完整性,防止备份本身已被加密或污染。

(2)漏洞修补:根据溯源结果,打全系统补丁,修复Web应用漏洞,修改所有弱口令。

(3)复盘报告:这是最重要的一步。写下事故时间线、根本原因、影响范围以及改进措施。看看是为了省事儿没开防火墙?还是为了图方便用了弱密码?

(4)体系加固:部署主机入侵检测系统,配置日志集中收集,实施最小权限原则。