学习 linux 命令实用姿势 —— Bandit 靶场穿越

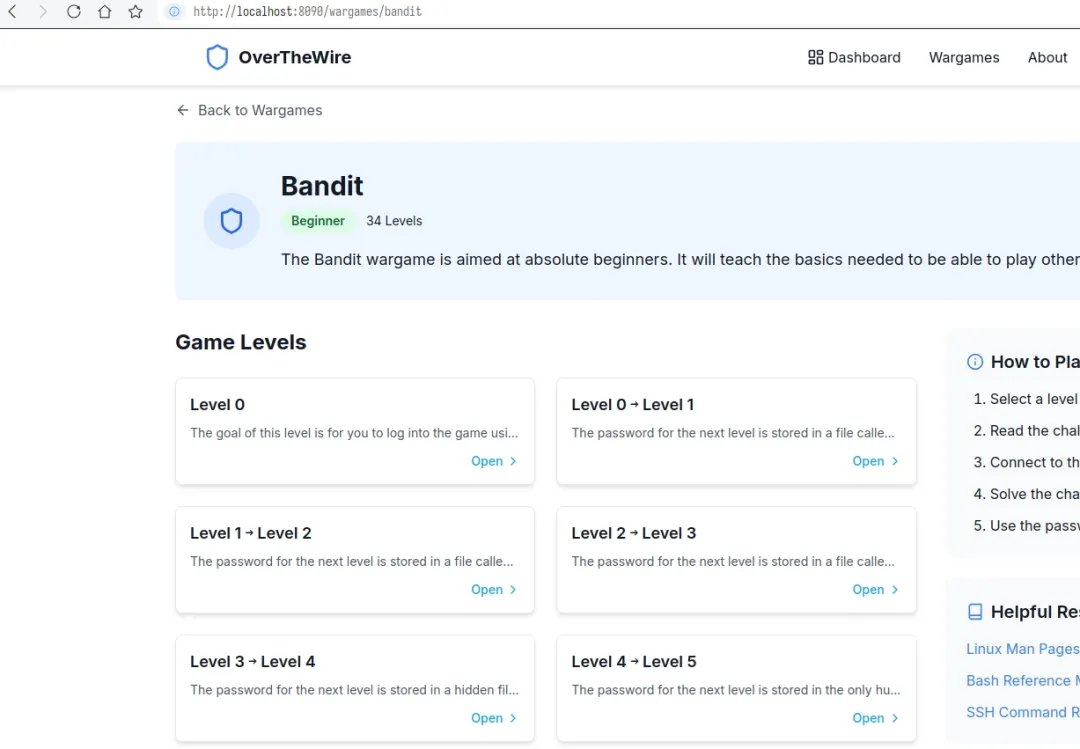

Bandit 是 OverTheWire 提供的一个入门级 CTF 练习靶场,专注于通过解决简单的 Linux 和命令行相关问题来提升安全技能。它是一个非常适合初学者的练习平台,帮助你熟悉如何与远程服务器交互并通过命令行执行基本任务。

Bandit 练习流程

前提条件:

需要一个 SSH 客户端来连接 Bandit 服务器。如果你使用 Linux 或 macOS,默认自带了 SSH 客户端。Windows 用户可以使用工具如 PuTTY 或 Windows Subsystem for Linux (WSL) 来访问。

访问 OverTheWire Bandit 网站,获取 Bandit 服务器的连接信息,包括 IP 地址、端口、用户名和密码。

- 2. 使用 SSH 连接到 Bandit 服务器,例如:

ssh bandit0@bandit.labs.overthewire.org -p 2220

初始用户名是 bandit0,密码会在网站上提供。

Bandit 是通过解锁不同的关卡来进行的,每一关的任务都要求你解决一些与 Linux 系统、命令行操作、安全相关的挑战。每个关卡的目标是找到下一个关卡的密码(通常是在文件或程序中),然后使用这个密码连接到下一个关卡。

常见命令:ls:列出目录内容。cat:查看文件内容。find:查找文件。grep:搜索文本。nano 或 vi:编辑文件(根据个人偏好选择)。wc:统计行数、字数和字符数。chmod:更改文件权限。ssh:连接到远程服务器。

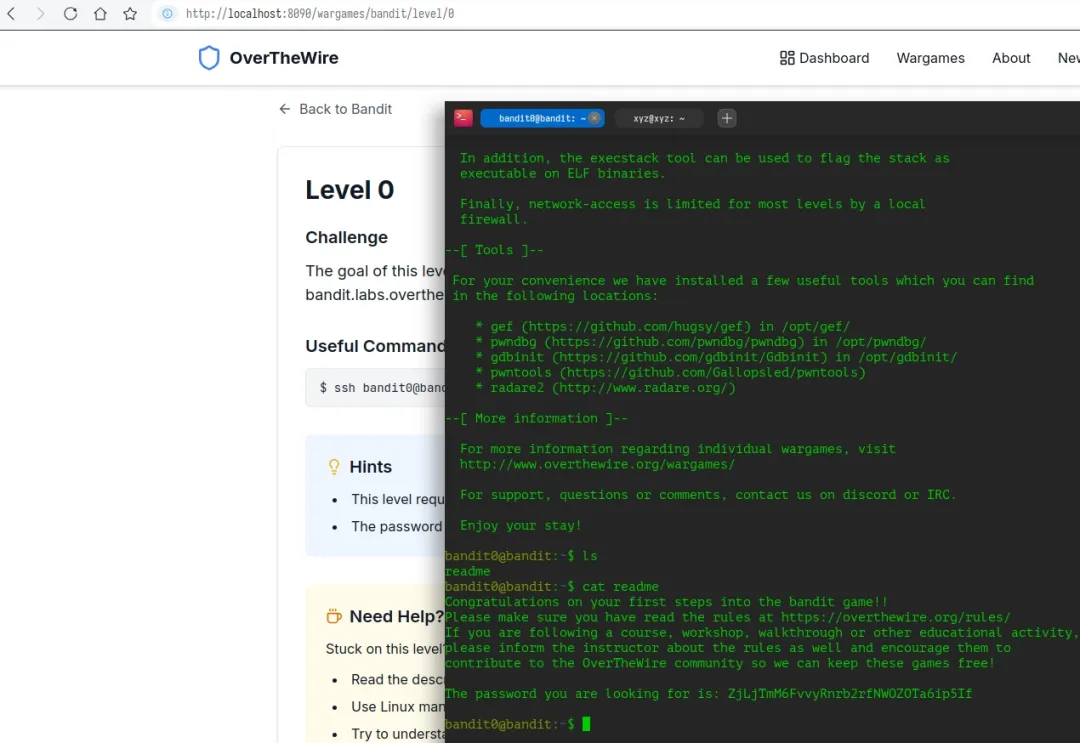

示例:解决 Bandit 第一个关卡登录连接到 Bandit 服务器:ssh bandit0@bandit.labs.overthewire.org -p 2220初始密码(bandit0)会提供给你。

解锁第一个关卡:

登录后,你将看到一个文件夹,通常包含一些文件和一个提示,要求你找到文件 readme 并查看它的内容。使用 cat 命令来查看文件内容:cat readme 找到密码:文件内容通常包含下一个关卡的密码(例如 bandit1)。记录密码,然后使用它登录到下一个关卡。

登录到下一关卡:

使用找到的密码登录 bandit1 关卡:ssh bandit1@bandit.labs.overthewire.org -p 2220

继续练习:

Bandit 的每一关都会要求你用不同的技巧来解锁下一个关卡的密码,逐步提高难度。你会遇到与 Linux 文件系统、权限管理、字符串处理、日志分析等相关的各种任务。

Bandit 关卡结构

Level 0 → Level 1:这是基础,通常是简单的文件查看或字符串查找。Level 1 → Level 2:通常涉及一些简单的 Linux 命令使用,像是 cat、ls 和 find 等。Level 2 → Level 3:引入了更复杂的文件操作、查找和权限管理问题。

- • OverTheWire 官方 Bandit Wiki:https://overthewire.org/wargames/bandit/

- • Bandit 练习讨论与解答:https://overthewire.org/wargames/bandit/

- • Bandit 题目解析与资源:https://bandit.wtf/

通过 Bandit 的练习,可以逐步掌握命令行工具的使用技巧、文件和系统管理、权限处理以及简单的安全技能。这将为你之后深入学习其他高级的 CTF 挑战和安全实践打下坚实的基础。

UOS专业版部署靶场

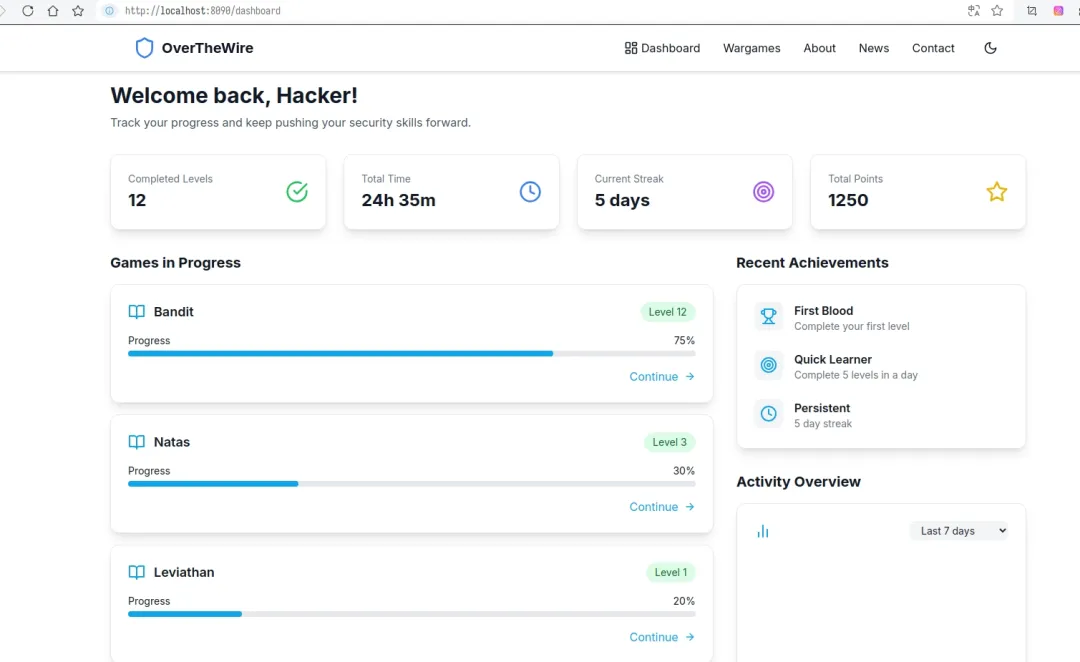

考虑到本地部署OvertheWire更方便查看练习进度,采取docker镜像运行的方式,直接提供本地化部署。

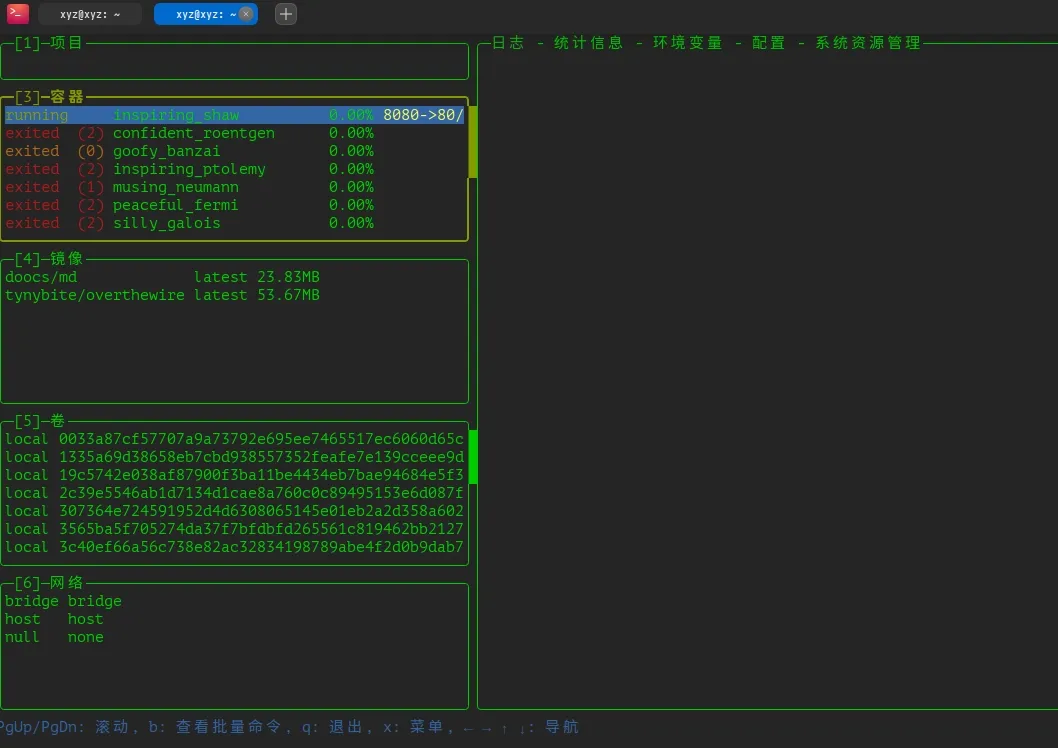

推荐安装 lazydocker 工具,TUI界面方便管理镜像和容器运行情况。

具体安装过程如下:

sudo apt install docker-ce docker-ce-cli containerd.io docker.io# 安装 dockerdocker pull tynybite/overthewire:latest# 拉取 overthewire 镜像docker run -it --rm tynybite/overthewire /bin/sh# 查看镜像内容docker run -p 8090:80 tynybite/overthewire# 运行镜像到容器,本地访问localhost:8090

基本上把bandit靶场全部通关后,对linux命令会有一个比较实在地了解,个别关卡比较烧脑

BTW1上期局域网本地文档协作的文章中有网友询问excel多人协作编辑,可以直接拉取docker镜像运行就可以使用,也是一键部署Office文档协作服务。

docker pull onlyoffice/communityserver

onlyoffice/communityserver 镜像只有x86架构,不支持arm64架构,有兴趣的网友可以自行制作 arm64 架构的 onlyoffice/communityserver 镜像。

BTW2 统信专业版自带systemd服务很多没有必要,一些纯属粗粮全家桶行径,建议删除。例如:pptsmain、oam_hisi、ofono,还有怪异的wps cloud服务。