Linux运维进阶:如何给正在奔跑的Ubuntu内核“动手术”?

- 2026-03-21 09:34:24

Linux运维进阶:如何给正在奔跑的Ubuntu内核“动手术”?

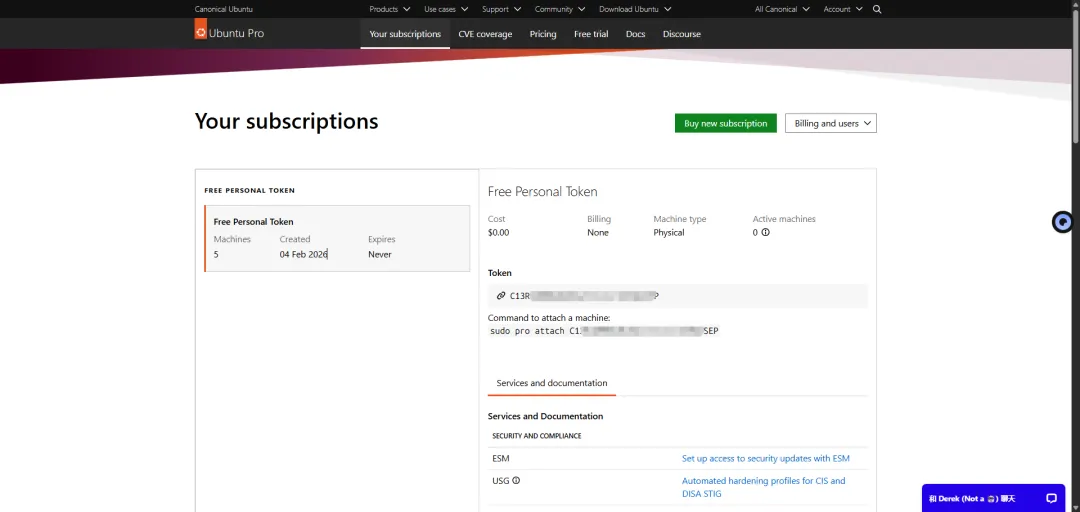

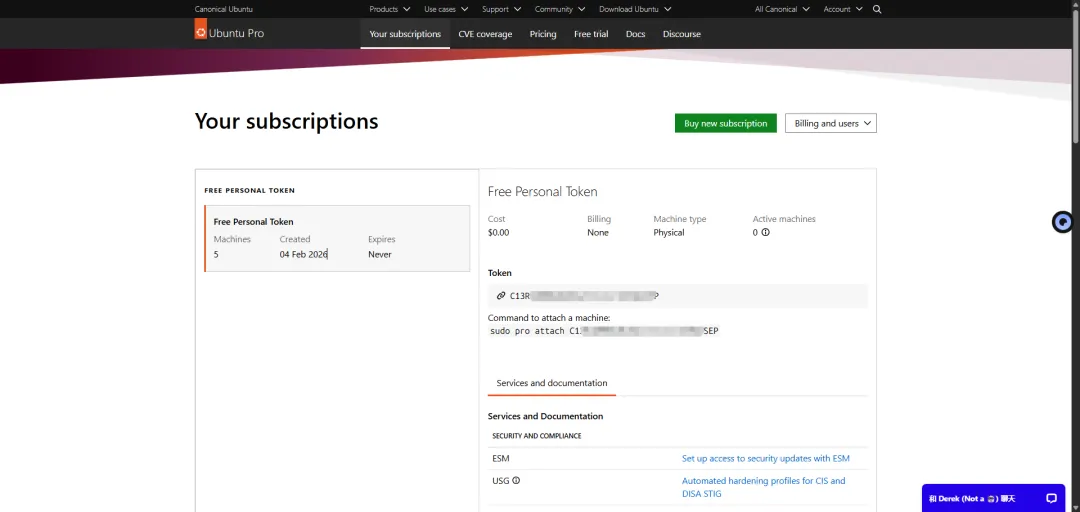

深夜,服务器故障警报又响了——不是应用崩溃,而是那个熟悉的“内核安全更新,请立即重启”。屏幕前的运维工程师已经记不清这是第几次在业务低谷期挣扎着安排重启窗口、通知用户、提心吊胆地等待服务恢复。 但总有一些Ubuntu服务器,即使内核漏洞爆发,也能安静运行几个月甚至几年而不重启,秘密就在一个叫做Canonical Livepatch的工具里。 01 运维痛点 内核漏洞是每个Linux系统管理员心头的一根刺。每当出现高危漏洞,传统的修复流程就像是一场精心策划的“外科手术”:先要通知所有用户系统即将下线。 接着安排维护窗口,这往往是在凌晨或者周末。然后执行更新,最后重启服务器,祈祷一切服务都能正常恢复。整个过程不仅耗时耗力,还伴随着不可避免的业务中断风险。 对于高可用性环境来说,这种中断尤其令人头疼。想象一下,一个运行着数百个虚拟机或容器的主机需要重启,上面所有的工作负载都必须迁移或停止,这种连锁反应往往会超出预期的维护时间。 02 工具利器 Canonical Livepatch本质上是Ubuntu官方提供的一种“热补丁”技术。它能在不重启系统的前提下,直接将安全补丁应用到正在运行的内核中。 与传统的全量更新不同,Livepatch采用的是增量式、函数级别的修补方式。它通过内核的ftrace基础设施,在内存中替换掉有漏洞的函数代码,而保持系统其他部分继续运行。 这种技术特别针对那些被评为关键和高危级别的内核漏洞,比如可能导致权限提升或远程代码执行的安全问题。对于这类需要立即响应的威胁,Livepatch能将系统的暴露窗口从几天甚至几周缩短到几小时。 03 核心功能 获取Livepatch服务的第一步是申请一个免费的令牌。前往Ubuntu Pro网站注册一个Ubuntu One账号。首先登录,确保你通过 https://ubuntu.com/login 登录了你的Ubuntu One账户。然后,访问 https://ubuntu.com/pro/dashboard,系统就会生成一个30位的字符串,如下图所示:

安装过程非常简单,只需一条命令:sudo snap install canonical-livepatch。安装完成后,用刚才获取的令牌启用服务:sudo sudo pro attach <你的令牌>。 检查Livepatch状态也很简单,运行 sudo canonical-livepatch status,如果看到 server check-in: succeeded,就表示成功了就意味着系统已经在受保护状态了。 04 工作机制 Livepatch能在不打乱系统正常运行的情况下修补内核,它主要依靠两种核心技术:“按CPU修补”和函数级修补。按CPU修补是一种高效的内存补丁应用方式,延迟极低。 而函数级修补则是通过与内核的ftrace基础设施集成,替换内存中的漏洞函数。 安全性是这个工具设计的重中之重。所有Livepatch更新都经过严格的加密签名,必须与构建时嵌入内核的证书匹配才能被加载。 Secure Boot和内核模块签名验证确保了只有来自Canonical的可信代码能够被加载到内核中。 05 使用场景 Livepatch最适用于那些无法承受计划外停机的生产环境。想象一下电子商务网站在促销期间、金融服务平台在交易时段,或是医疗系统在提供关键服务时,突然需要重启的场景。 对于使用Ubuntu LTS版本的服务器,Livepatch能提供最完善的支持。它专门为长期支持版本设计,与系统的应用程序二进制接口紧密耦合。 06 注意事项 尽管Livepatch功能强大,但它不是万能的替代方案。它专门针对内核的关键和高危漏洞,不覆盖用户空间的库如OpenSSL或glibc。 Canonical采用的是累积补丁策略而非增量堆叠。这意味着每个发布的Livepatch都包含了之前的所有修复,经过在各种真实硬件上的全面测试,大大减少了不稳定的可能性。 需要注意的是,Livepatch不能完全替代传统的系统更新和重启。它更像是一种临时措施,给你时间安排计划内的维护。 一些底层的更新,如CPU微码、系统关键组件(systemd、dbus等)仍然需要通过包管理器更新并重启系统。 对于企业用户,Canonical还提供了时间戳控制功能,允许管理员设置补丁应用的截止日期。这样可以在测试环境中先行验证补丁,然后再推广到生产环境,实现可控的更新流程。 Livepatch作为系统管理员手中的一枚重要棋子,正静静守护着全球无数Ubuntu服务器的内核安全。运行sudo canonical-livepatch status时,一行“server check-in: succeeded”提示,意味着又一台服务器获得了无需重启的“免疫护盾”。 当警报再次响起,运维工程师关掉提醒继续喝着咖啡,服务器上闪烁的指示灯保持着平稳的节奏,仿佛从未有过任何安全威胁的惊扰。 #Ubuntu #Livepatch 【如有疏漏,敬请指正!】

root@cmorton:/home/cmorton# sudo pro attach C13****************SEPEnabling Ubuntu Pro: ESM AppsUbuntu Pro: ESM Apps enabledEnabling Ubuntu Pro: ESM InfraUbuntu Pro: ESM Infra enabledEnabling LivepatchExecuting `snap refresh snapd` failed.Livepatch enabledThis machine is now attached to 'Ubuntu Pro - free personal subscription'SERVICE ENTITLED STATUS DESCRIPTIONanbox-cloud yes disabled Scalable Android in the cloudesm-apps yes enabled Expanded Security Maintenance for Applicationsesm-infra yes enabled Expanded Security Maintenance for Infrastructurefips-updates yes disabled FIPS compliant crypto packages with stable security updateslandscape yes disabled Management and administration tool for Ubuntulivepatch yes enabled Canonical Livepatch servicerealtime-kernel* yes disabled Ubuntu kernel with PREEMPT_RT patches integratedusg yes disabled Security compliance and audit tools* Service has variantsNOTICESOperation in progress: pro attachFor a list of all Ubuntu Pro services and variants, run 'pro status --all'Enable services with: pro enable <service>Account: 35****58@qq.comSubscription: Ubuntu Pro - free personal subscription[info] A new version is available: 37.1ubuntu0~24.04Please run:sudo apt install ubuntu-pro-clientto get the latest bug fixes and new features.

root@cmorton:/home/cmorton# sudo canonical-livepatch statuslast check: 1 minute agokernel: 6.8.0-94.96-genericserver check-in: succeededkernel state: ✓ kernel series 6.8 is covered by Livepatchpatch state: ✓ no livepatches available for kernel 6.8.0-94.96-generictier: updates (Free usage; This machine beta tests new patches.)machine id: 77d5b***********12cb72

本文来自网友投稿或网络内容,如有侵犯您的权益请联系我们删除,联系邮箱:wyl860211@qq.com 。