漏洞概述

Linux 版微信是腾讯官方推出的 Linux 平台原生客户端,支持 x86、ARM、LoongArch 等多架构,适配统信 UOS、银河麒麟等主流国产 Linux 发行版。最新 4.1.0 版本功能已接近 Windows/macOS 端,支持文字 / 语音 / 视频通话、文件传输(最大 1GB)、朋友圈、小程序、视频号、消息引用与提醒、截图一键打码、存储空间管理等核心功能,可实现与手机端消息实时同步,解决了 Linux 用户长期依赖网页版或第三方兼容方案的痛点,日常办公与社交需求基本能满足。

近日,银河哈希通过安全监测发现微信Linux版本存在1-Click命令注入漏洞。该漏洞的核心成因在于,微信Linux版在处理用户点击接收文件的业务逻辑时,未对文件名这一不可信输入进行特殊字符校验、过滤及转义处理,攻击者可借此构造包含恶意命令的文件发送给目标用户,一旦用户点击该恶意文件,即可触发命令注入并执行恶意指令。

影响范围

微信 Linux 版 <= 4.1.0.13

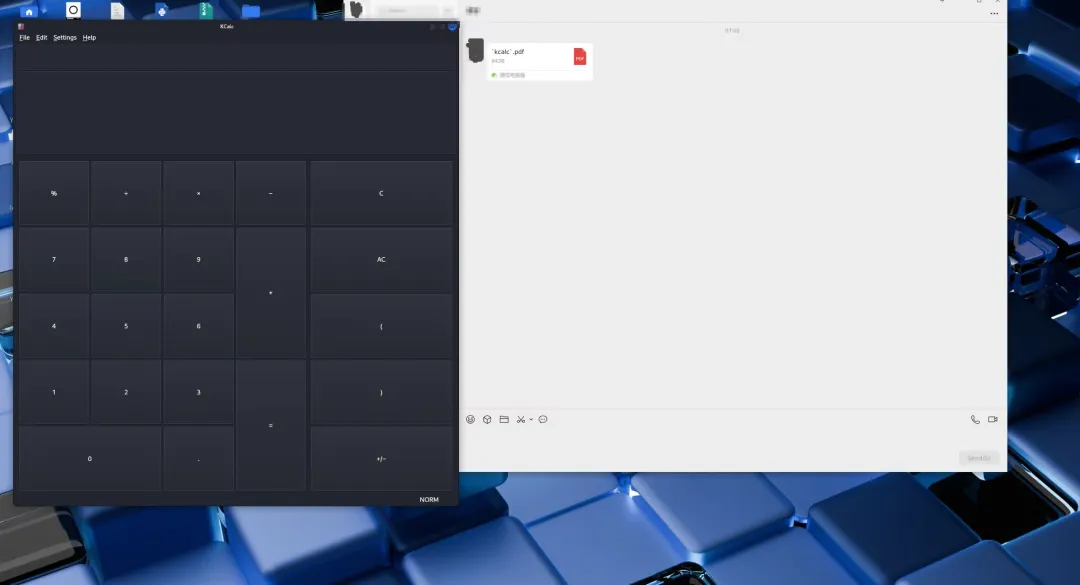

漏洞复现

银河哈希已成功复现该漏洞。

Linux 版 微信 1-Click 命令注入漏洞

Linux 版 微信 1-Click 命令注入漏洞解决方案

微信官方暂未发布Linux版微信安全版本,建议采取临时管控措施

临时缓解措施

不要点击或打开文件名带有异常特殊字符、内容可疑的文件,尤其来源不明的文件更要警惕。

可临时使用微信网页版(https://web.wechat.com/)完成必要沟通和文件处理,降低本地客户端被利用的安全风险。

参考文献

https://linux.weixin.qq.com/