紧急!Python库被投毒!pip一装,账号密钥全被盗!

- 2026-03-27 10:37:01

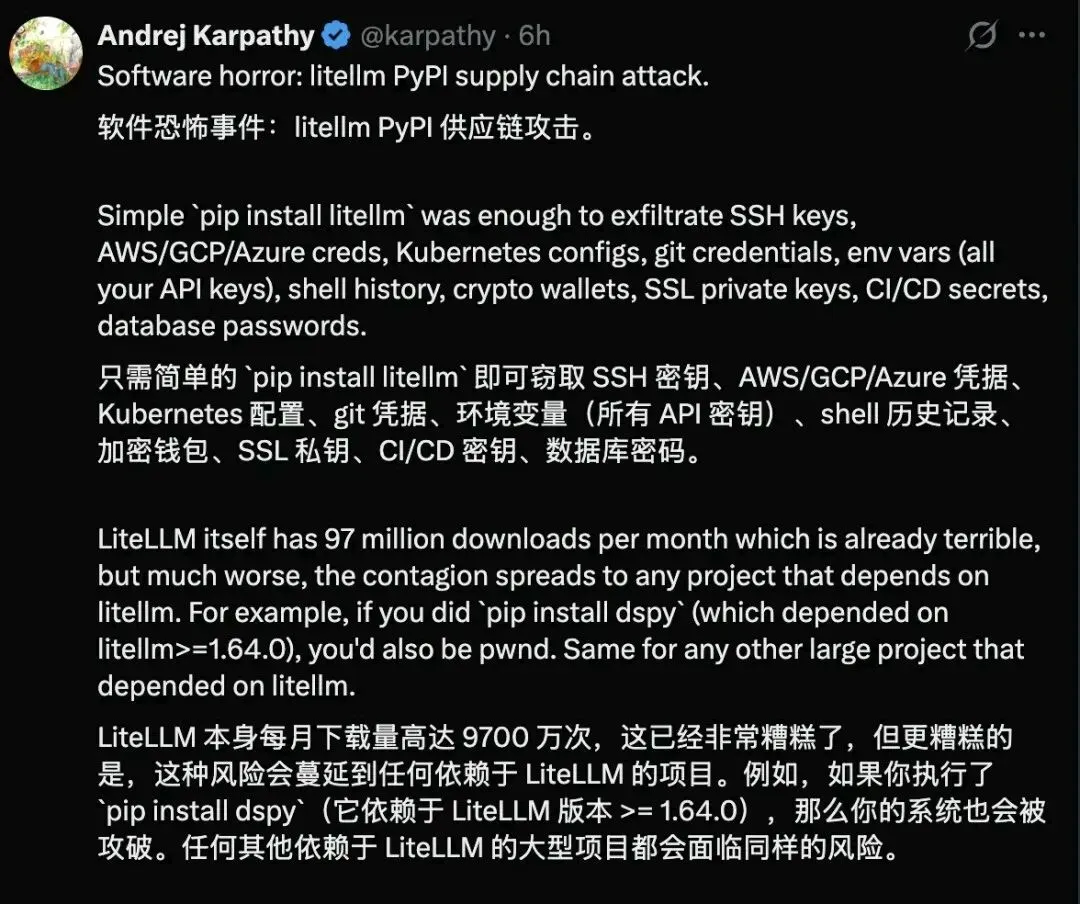

3月24日,最近程序员圈直接炸了——AI神器LiteLLM被黑客下毒,月下载快1个亿,无数人躺着中招。

这个Python库是做AI开发必用的,统一调各种大模型接口,GitHub四万多星,几乎天天都有人装。结果这次被黑客盯上,玩了一手超阴的供应链攻击。

黑客先黑了项目的安全工具,偷到发布权限,直接在官方PyPI上传了毒包。最坑的是:GitHub代码看着完全正常,一用pip安装就中招,根本看不出来。

值得注意的是,即使没有手动安装过LiteLLM,但你的电脑上可能也有它。

比如OpenClaw就会调用该库......

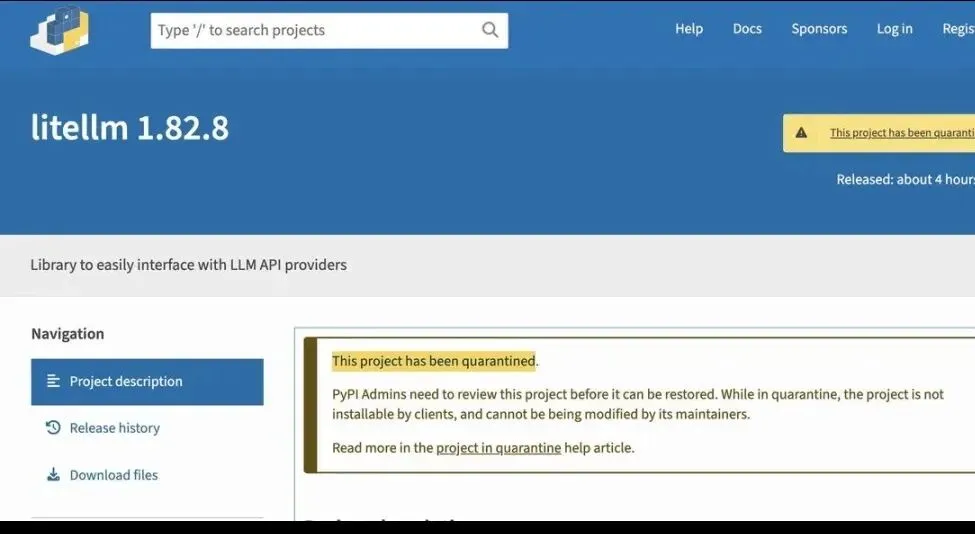

中招版本就两个:1.82.7 和 1.82.8

1.82.7:一导入就偷你数据

1.82.8:更狠,只要开Python就自动偷,不用调用库都不行

它会偷啥?

SSH密钥、云服务器账号、API Key、数据库密码、环境变量…全给你打包发走,还会在服务器留后门,想长期控制。

现在官方已经把毒包下架了,但只要你装过这俩版本,所有密钥等于已经泄露,光卸载没用,必须按下面步骤赶紧处理!

👇 直接复制跑一遍,一分钟自救

bash

# 看看自己装的啥版本

pip show litellm

# 卸载 + 清缓存,一步搞定

pip uninstall -y litellm && pip cache purge

# 删掉可能留下的后门

rm -rf ~/.config/sysmon

rm -f ~/.config/systemd/user/sysmon.service

# 用uv的同学多清一步

rm -rf ~/.cache/uv

这步最重要,千万别忘!

所有API Key、云账号、登录密码、数据库密码,全部重置

查一下服务器有没有奇怪的访问记录

没中招的,先固定用 1.82.6 版本,别乱更新

特别说一句:

用Docker代理的同学没事,不用慌。

这事真的给所有人提个醒:

源码安全≠安装包安全,别看见新版就更。

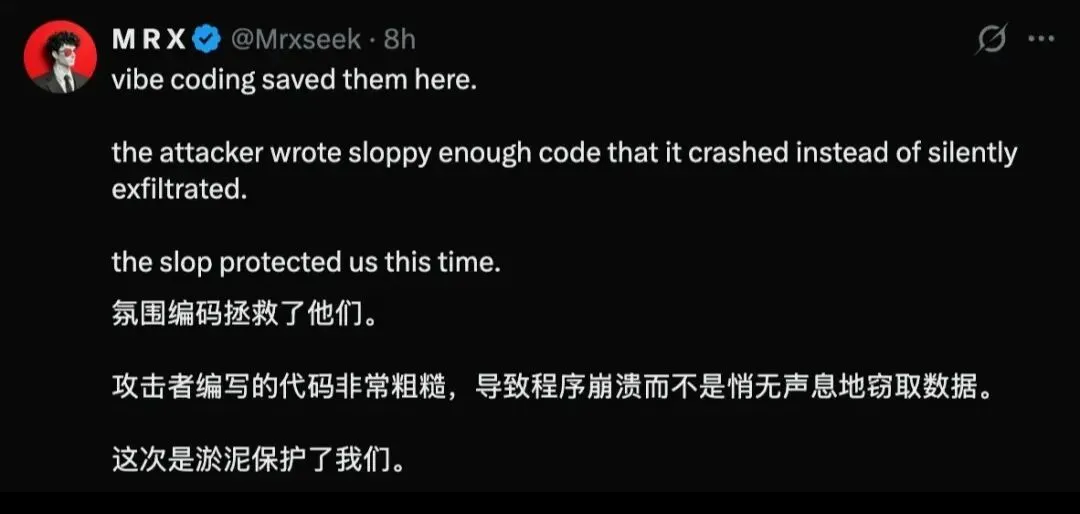

同时有网友认为,本次泄漏问题能够被及时发现,是Vibe Coding救了我们。

固定版本、用私有源、定期查依赖,这三件事一定要记牢。

赶紧自查,顺便转给身边写Python的朋友,别等账号被盗、服务器被黑才反应过来!

往期相关回顾