Linux KVM 切换到Guest运行

- 2026-03-14 15:48:51

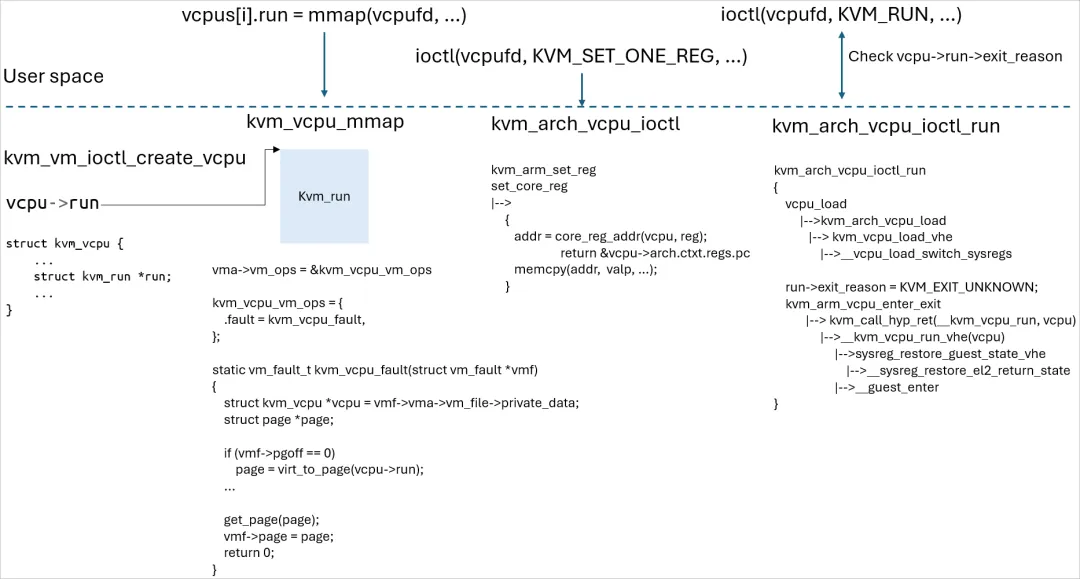

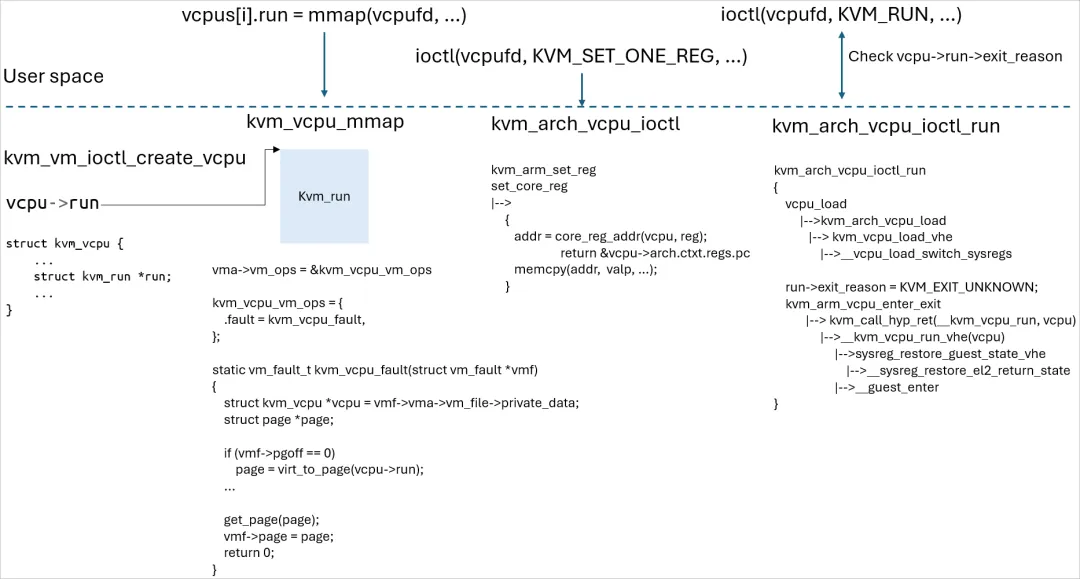

Linux KVM 切换到Guest运行KVM框架下,设置了VM的VCPU和Memory,要让一个VCPU运行Guest的程序,需要针对VCPU做一些设置,包括: 随后就可以调用ioctl KVM_RUN切换到VCPU的程序执行,这个ioctl的返回表示Guest在运行过程发生了一些需要Host接管的操作,具体原因可以在exit_reason中检查。 其中mmap和ioctl KVM_SET_ONE_REG代码比较简单:

KVM_RUN是非常复杂的,只能看个大概吧。 Guest的执行是通过在KVM里面构造Guest的环境,然后通过eret返回切换过去的。Guest开始执行的地址记录到了regs.pc,那么PC是ARM的一个寄存器?手册有如下信息: 通过eret返回到Guest的过程发生在__guest_enter:

Map内核态的kvm_run数据结构到用户空间,用于数据交换 设置VCPU开始运行的代码地址到变量vcpu->arch.ctx.regs.pc

The Program Counter (PC) is not a general-purpose register in A64, and it cannot be used with data processing instructions.

X30 is used as the Link Register and can be referred to as LR.

ELR_EL2: Exception Link Register (EL2), When taking an exception to EL2, holds the address to return to.

SPSR_EL2: Saved Program Status Register; Saves the state (PSTATE) when an exception is taken, and restores it on ERET.

所以在ARM上面,PC是普通意义上的Program Count而不是一个寄存器。在eret返回时候,要执行的代码地址是放在ELR_ELx寄存器,所以在KVM_RUN的过程中,要把regs.pc设置到ELR_EL2中。

这个发生在函数__sysreg_restore_el2_return_state:

static inline void __sysreg_restore_el2_return_state(struct kvm_cpu_context *ctxt){u64 pstate = to_hw_pstate(ctxt); // 将 vEL2 模式(EL2t/EL2h)翻译为 EL1t/EL1hu64 mode = pstate & PSR_AA32_MODE_MASK;...write_sysreg_el2(ctxt->regs.pc, SYS_ELR); // 写 ELR_EL2 = guest PCwrite_sysreg_el2(pstate, SYS_SPSR); // 写 SPSR_EL2 = guest PSTATE...}

SYM_FUNC_START(__guest_enter)// x0: vcpu(唯一传入参数)// x1-x17: 被内部宏破坏(clobbered)// x29: 在阶段三后指向 guest context(vcpu->arch.ctxt)/** 阶段一:保存 hyp callee-saved 寄存器 + sp_el0 到 kvm_hyp_ctxt** adr_this_cpu 将 per-CPU 变量 kvm_hyp_ctxt 的地址写入 x1。* save_callee_saved_regs 宏将 x19-x29, lr 存入 [x1]。* save_sp_el0 宏将 sp_el0 存入 [x1 + CPU_SP_EL0_OFFSET]。** 完成后 kvm_hyp_ctxt 中保存了完整的 hyp 调用者状态,* __guest_exit 可以用它来恢复 hyp 现场。*/adr_this_cpu x1, kvm_hyp_ctxt, x2save_callee_saved_regs x1 // 保存 hyp x19-x29, lrsave_sp_el0 x1, x2 // 保存 hyp sp_el0/** 阶段二:检查是否有挂起的 SError(RAS 扩展感知)** 如果存在挂起的异步异常(SError),此时 hyp 状态已安全保存,* 但该异常必定来自 host/hyp,而非 guest。* 为避免将 host SError 误归为 guest 错误,在进入 guest 前提前检测。** ARM64_HAS_RAS_EXTN(v8.2+ RAS 扩展)路径:* dsb nshst — 确保前序存储完成(保证 ISR 读到最新状态)* isb — 上下文同步* 否则:两条指令替换为 nop(SError 若发生会直接 fatal,无需检测)** mrs x1, isr_el1 — 读取中断状态寄存器* cbz x1, 1f — 无挂起异常则跳过,继续进入 guest** 若有挂起异常:* isb — 提供 CSE(Context Synchronization Event),* 确保调用者不需要额外的 isb 来同步 ERET 效果* mov x0, #ARM_EXCEPTION_IRQ* ret — 以 ARM_EXCEPTION_IRQ 提前返回,不进入 guest*/alternative_if ARM64_HAS_RAS_EXTNdsb nshstisbalternative_else_nop_endifmrs x1, isr_el1cbz x1, 1fisbmov x0, #ARM_EXCEPTION_IRQret1:/** 阶段三:标记当前 loaded vcpu,切换 MTE 和 PtrAuth 上下文** set_loaded_vcpu x0, x1, x2* 将 vcpu 指针写入 per-CPU 变量 kvm_hyp_running_vcpu,* 供 __guest_exit 时通过 get_loaded_vcpu 读回。** add x29, x0, #VCPU_CONTEXT* x29 = &vcpu->arch.ctxt,作为 guest context 基地址,* 后续所有寄存器存取均以 x29 为基准。** mte_switch_to_guest x29, x1, x2* 若启用了 MTE(内存标签扩展),将 guest 的 GCR_EL1/TFSRE0_EL1* 等寄存器切换为 guest 值。** ptrauth_switch_to_guest x29, x0, x1, x2* 若启用了 PtrAuth(指针认证),恢复 guest 的 APIAKey/APIBKey 等密钥。* 注释中说明:该宏不用 C 实现,因为在 PtrAuth 对内核代码启用时,* C 代码中的密钥切换会导致签名验证失败(mismatch)。*/set_loaded_vcpu x0, x1, x2add x29, x0, #VCPU_CONTEXTmte_switch_to_guest x29, x1, x2ptrauth_switch_to_guest x29, x0, x1, x2/** 阶段四:恢复 guest 通用寄存器** restore_sp_el0 x29, x0* 从 [x29 + CPU_SP_EL0_OFFSET] 恢复 guest 的 sp_el0。** ldp x0-x17:从 vcpu->arch.ctxt.regs.regs[0..17] 批量恢复* 每条 ldp 加载两个相邻寄存器,共 9 条 ldp 覆盖 x0-x17。* 注意 x29 在此时仍有效(尚未被 ldp 覆盖),* x0/x1 最后加载以避免提前破坏 x29 的基地址作用。** restore_callee_saved_regs x29* 恢复 x18-x29 和 lr(即 x30)。* 执行完此宏后,x29 本身也被 guest 值覆盖,* 不能再用它访问 context。*/restore_sp_el0 x29, x0ldp x0, x1, [x29, #CPU_XREG_OFFSET(0)]ldp x2, x3, [x29, #CPU_XREG_OFFSET(2)]ldp x4, x5, [x29, #CPU_XREG_OFFSET(4)]ldp x6, x7, [x29, #CPU_XREG_OFFSET(6)]ldp x8, x9, [x29, #CPU_XREG_OFFSET(8)]ldp x10, x11, [x29, #CPU_XREG_OFFSET(10)]ldp x12, x13, [x29, #CPU_XREG_OFFSET(12)]ldp x14, x15, [x29, #CPU_XREG_OFFSET(14)]ldp x16, x17, [x29, #CPU_XREG_OFFSET(16)]restore_callee_saved_regs x29 // 恢复 guest x18-x29, lr;x29 从此是 guest 值/** 阶段五:ERET 进入 guest** eret:根据 SPSR_EL2 / ELR_EL2(由 vcpu_load_el1_state 等预先写入)* 切换到 guest 的 EL1/EL0,恢复 PC 和 PSTATE。* sb: 推测屏障(Speculation Barrier),防止 ERET 后的推测执行* 越过异常级别边界访问敏感状态(Spectre-v2 缓解)。** "Do not touch any register after this!" —— 源码注释*/eretsb

本文来自网友投稿或网络内容,如有侵犯您的权益请联系我们删除,联系邮箱:wyl860211@qq.com 。