【Wireshark】通过远程接口抓Linux下报文

- 2026-04-19 08:30:56

文 | 无足鸟 (转载请注明出处)

关注公众号:无足鸟ICT

微信号:wuzuniao_com

“目录:Wireshark -> 10 通过远程接口抓Linux下报文”

通过远程接口抓Linux下报文

一、配置远程主机

[root@wuzuniao ~]# uname -a #查看系统版本,CentOS7.9

Linux wuzuniao 3.10.0-1160.el7.x86_64 #1 SMP Mon Oct 19 16:18:59 UTC 2020 x86_64 x86_64 x86_64 GNU/Linux

[root@wuzuniao ~]# yum -y groupinstall 'Development Tools' #安装开发工具组

[root@wuzuniao ~]# yum -y install glibc-static libpcap-devel #安装glibc-static静态库和libpcap-devel开发工具

[root@wuzuniao ~]# wget https://www.winpcap.org/archive/4.1beta5_WpcapSrc.zip --no-check-certificate #下载软件包

[root@wuzuniao ~]# unzip 4.1beta5_WpcapSrc.zip #解压软件包

[root@wuzuniao ~]# cd winpcap/wpcap/libpcap #进入解压后目录

[root@wuzuniao libpcap]# chmod +x configure runlex.sh#添加执行权限

[root@wuzuniao libpcap]# CFLAGS=-static ./configure #配置静态编译

[root@wuzuniao libpcap]# make #编译

[root@wuzuniao libpcap]# cd ./rpcapd/ #进入rpcapd子目录下

[root@wuzuniao rpcapd]# make#编译

[root@wuzuniao rpcapd]# cd #返回家目录

[root@wuzuniao ~]# systemctl stop firewalld #关闭防火墙

[root@wuzuniao ~]# ./winpcap/wpcap/libpcap/rpcapd/rpcapd -n -d #启动服务,rpcapd默认监听2002端口

参数 | 作用 |

-h | 查看帮助 |

-n | 无认证 |

-d | 后台运行 |

[root@wuzuniao ~]# netstat -antpl | grep 2002 #查看端口是否监听

tcp 0 0 0.0.0.0:2002 0.0.0.0:* LISTEN 16123/./winpcap/wpc

[root@wuzuniao ~]# ps -ef | grep rpcapd #查看rpcapd进程

root 16123 1 0 23:16 ? 00:00:00 ./winpcap/wpcap/libpcap/rpcapd/rpcapd -n -d

root 16124 16123 0 23:16 ? 00:00:00 ./winpcap/wpcap/libpcap/rpcapd/rpcapd -n -d

root 16146 1904 0 23:18 pts/0 00:00:00 grep --color=auto rpcapd

[root@wuzuniao ~]#

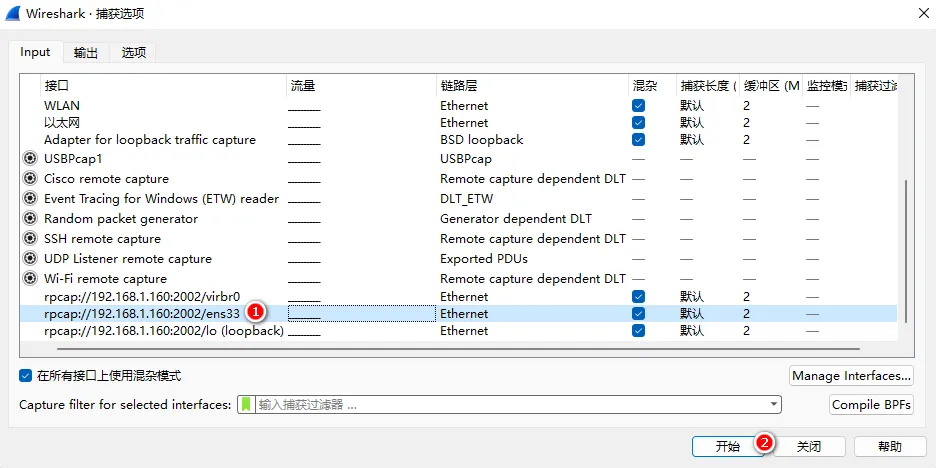

二、Windows本机Wireshark远程端口设置

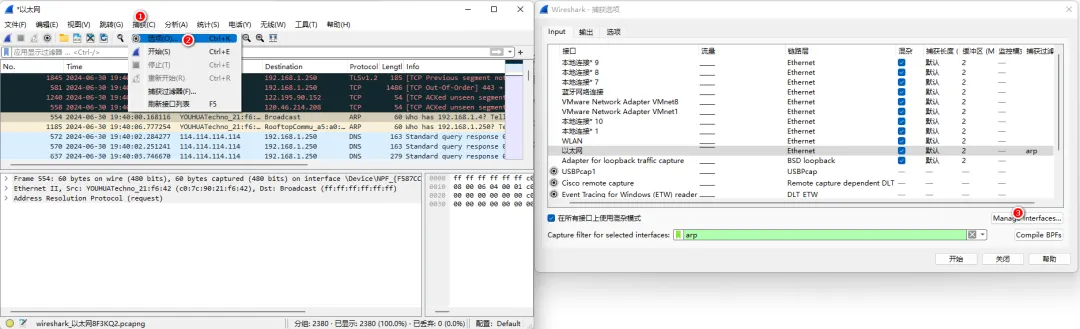

捕获 -> 选项 -> Manage Interfaces

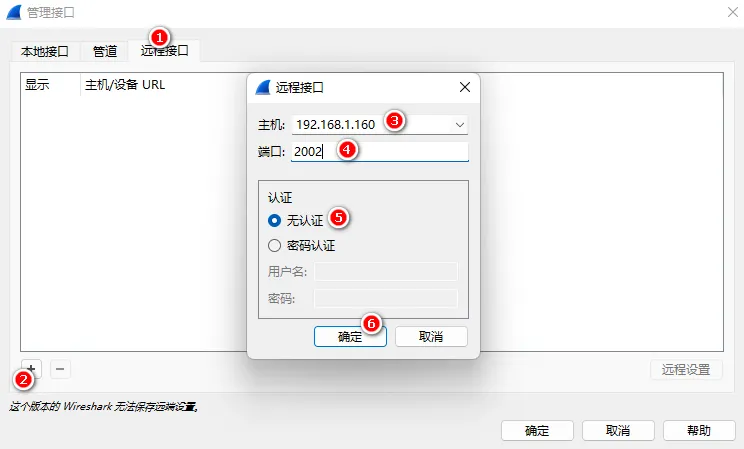

远程接口 -> + -> 配置远程主机IP -> 配置rpcapd监听端口 -> 配置认证方式 -> 确认

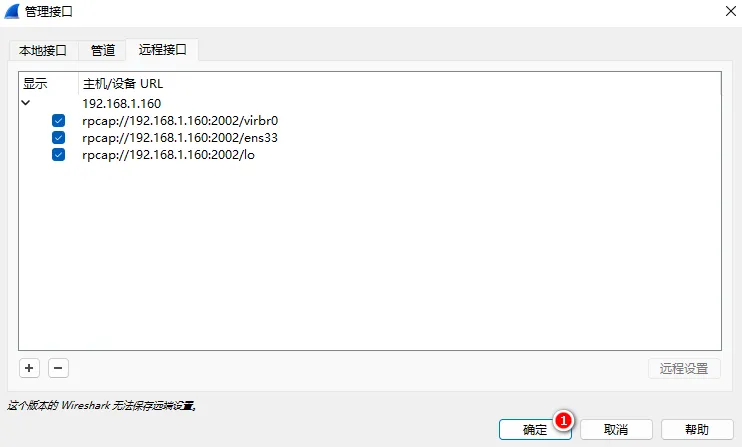

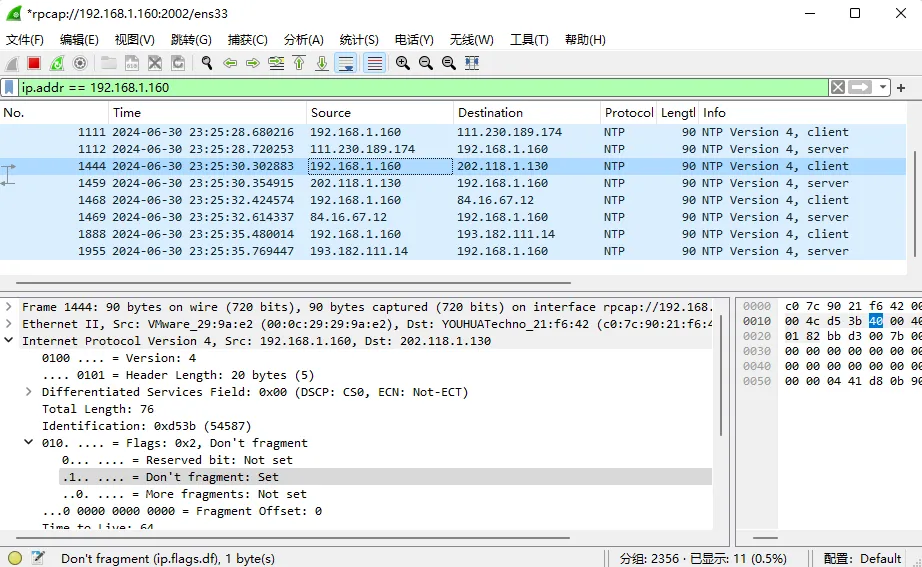

选中刚配置的远程接口,点击开始抓包或双击即可

— END —