基于内核视角:Linux 进程内存分布机制解析

- 2026-02-27 04:25:59

进程作为Linux系统资源分配的基本单位,其内存分布并非随机堆砌,而是由内核严格规划、分层管理的有序结构。从内核视角出发,能跳出用户态的表层认知,直击内存分布的底层逻辑——内核如何划分进程地址空间、如何实现虚拟内存与物理内存的映射、如何通过分段分页机制保障内存访问的高效与安全,这些都是解析进程内存分布的关键。

相较于用户态视角的片面观察,内核视角更能揭示进程内存各段(代码段、数据段、堆、栈等)的本质用途与内核管控逻辑,厘清内核在内存分配、回收、调度中的核心作用。本文将以内核为核心,拆解进程内存分布的具体架构,剖析内核对各内存段的管理机制,解读地址转换、内存隔离的底层实现,帮助读者摆脱表层认知,建立起对Linux进程内存分布机制的系统性、深层次理解,为后续内存优化、故障排查奠定坚实的理论基础。

一、初识Linux 进程内存分布

1.1进程与内存的关系

进程,简单来说,就是正在运行的程序实例。当我们在 Linux 系统中启动一个程序时,系统会为其创建一个进程,并分配一系列资源,其中内存就是至关重要的一环。内存对于进程而言,就如同舞台对于演员,是其施展 “才华”(执行程序指令)的必要场所。

进程运行过程中,内存被用于多种用途。它不仅要存放程序的代码,也就是那些实现各种功能的指令,还要存储程序运行时产生的数据,包括全局变量、局部变量、动态分配的数据等。不同类型的数据在内存中的存放位置和管理方式各有不同 ,这也构成了 Linux 进程内存分布的复杂体系。

1.2内存分布主要部分

Linux 进程的内存分布主要包括以下几个关键部分:代码段、数据段、BSS 段、堆和栈。下面我们来详细介绍一下:

- 代码段:代码段就像是程序的 “剧本”,存放着程序执行的操作指令。当进程运行时,CPU 从这里读取指令并执行,从而实现程序的各种功能。代码段具有只读属性,这意味着程序在运行过程中不能修改自身的指令,就像演员不能随意篡改剧本一样,这一特性有效地保障了程序的安全运行,防止因误操作或恶意修改导致程序崩溃或出现异常行为。例如,一个简单的 C 语言程序,其 main 函数中的指令就存储在代码段中。

- 数据段:数据段如同一个 “初始化仓库”,存放着已初始化的全局变量。这些变量在程序编译时就被赋予了初始值,它们为程序的运行提供了初始数据,是程序运行不可或缺的一部分。比如,在 C 语言中定义的全局变量int global_variable = 10;,这个global_variable就存储在数据段中,其初始值为 10,在程序的整个运行期间都可以被访问和修改。

- BSS 段:BSS 段是 “未初始化的神秘空间”,包含了程序中未初始化的全局变量。在程序开始执行之前,内核会贴心地将此段中的数据初始化为 0 或空指针,就像在使用一个新仓库之前先将其清理干净。与数据段不同,BSS 段中的变量在可执行文件中并不占用实际的存储空间,只是在程序加载到内存时才被分配空间,这大大节省了可执行文件的大小。例如,定义一个未初始化的全局变量int uninitialized_variable;,它就位于 BSS 段中。

- 堆:堆是一个 “动态分配的大市场”,用于存放进程运行中被动态分配的内存段,其大小并不固定,可根据程序的需求动态扩张或缩减,就像一个可以根据客流量自由调整摊位大小的市场。当进程调用malloc等函数分配内存时,新分配的内存就如同在市场中开辟了新的摊位,被动态添加到堆上;当利用free等函数释放内存时,被释放的内存则像关闭的摊位,从堆中被剔除。堆的使用非常灵活,但由于其内存分配和释放的动态性,也容易出现内存泄漏和内存碎片等问题,需要程序员小心管理。

- 栈:栈是一个 “高效的临时存储站”,存放着函数的局部变量、函数参数和返回值等信息,是一种先进后出(LIFO)的数据结构,就像一个只允许从一端进出货物的仓库。当函数被调用时,其参数和局部变量就像货物一样被压入栈中,函数执行结束后,这些 “货物” 又会按照后进先出的顺序被弹出栈,这使得栈特别方便用来保存和恢复函数调用现场。例如,在一个函数中定义的局部变量int local_variable = 5;,这个local_variable就存储在栈中,函数执行完毕后,它所占用的栈空间会被自动释放 。

这些内存区域相互协作,共同为进程的运行提供支持,它们的合理组织和管理是保证程序高效、稳定运行的关键。

二、编译过程与 ELF 文件格式

很多开发者容易有个疑问:我们写的 C/C++ 代码,最终是如何变成进程内存中那些“代码段、数据段”的?答案就藏在编译过程与ELF 文件格式中——编译是代码“变身”的过程,ELF 文件则是变身的“中间载体”,最终加载到内存后,就对应着我们后续要讲的各个内存区域。这一步吃透,后面理解用户空间内存分布会更轻松,避免只记“是什么”,不懂“从哪来”。

2.1编译过程:从源代码到可执行文件的4步蜕变

我们以一段简单的 C 代码(test.c)为例,一步步看它如何通过编译,最终和内存分布挂钩:

#include<stdio.h>int global_init = 10; // 已初始化全局变量int global_uninit; // 未初始化全局变量intadd(int a, int b){ // 函数(代码)return a + b;}intmain(){int local = 20; // 局部变量(栈)int *ptr = malloc(4); // 动态分配(堆)printf("%d", add(local, global_init));free(ptr);return 0;}

执行gcc -o test test.c ,编译器会完成4个核心步骤,每一步都在为后续内存分布“铺路”:

预处理:代码的“初步清理”。主要做3件事:宏展开、文件包含(比如把 stdio.h 的内容插入)、注释删除。这一步不改变代码的核心逻辑,只是把“杂乱”的源代码整理成“干净”的中间代码(test.i)。比如#include <stdio.h> 会被替换成 stdio.h 的全部内容,但此时还没有涉及“内存区域”的划分。 编译:代码的“语法分析+优化”。编译器会对预处理后的代码做词法、语法、语义分析,确认代码没有语法错误后,将其翻译成汇编代码(test.s)。这一步的关键是:区分“代码”和“数据”——函数(add、main)会被翻译成汇编指令(对应后续代码段),全局变量会被标记为“待分配数据”(对应后续数据段、BSS段)。 汇编:从汇编到机器码。汇编器(as)会把汇编代码(人类能看懂的指令,比如 addl %eax, %ebx),翻译成机器码(CPU 能直接执行的二进制指令),生成目标文件(test.o)。此时目标文件已经有了“段”的雏形:.text(存放机器码,对应代码段)、.data(存放已初始化全局变量,对应数据段)、.bss(存放未初始化全局变量,对应BSS段)。 链接:最终的“组装整合”。目标文件(test.o)还不能直接运行,因为它可能依赖外部资源(比如 printf 函数来自 C 标准库 libc.so)。链接器(ld)会把多个目标文件、依赖的共享库整合起来,解决“符号引用”(比如找到 printf 函数的实际代码),最终生成可执行 ELF 文件(test)。这一步会确定各个段的最终位置,比如代码段从哪个地址开始,数据段紧跟在哪个位置之后,为后续加载到内存做好准备。

简单总结:编译的核心作用,就是把“源代码中的代码、变量”,分类整理成“不同的段”,最终打包成 ELF 文件——而 ELF 文件加载到内存后,这些段就会对应到进程内存中的代码段、数据段、BSS段等区域,相当于“预制好的模块”,加载后直接对应内存布局。

2.2ELF 文件格式:进程内存分布的“预制蓝图”

ELF(Executable and Linkable Format),即可执行可链接格式,是 Linux 下最核心的文件格式——我们写的程序编译后生成的可执行文件、共享库(.so)、目标文件(.o),都是 ELF 格式。它的本质是“段的集合”,而这些段,就是进程内存区域的“原型”。

我们不需要深入 ELF 的底层结构体(太复杂,没必要),重点记住:ELF 文件中的段,和进程内存中的区域是“一一对应”的,加载到内存时,内核会按照 ELF 文件的“蓝图”,把各个段映射到对应的内存地址,形成我们后续要讲的代码段、数据段等。

(1)ELF 文件的核心段(与内存分布直接相关)。结合前面的 test.c 代码,ELF 文件中关键的段,以及它们对应的内存区域,用一张表讲清楚(新手也能看懂):

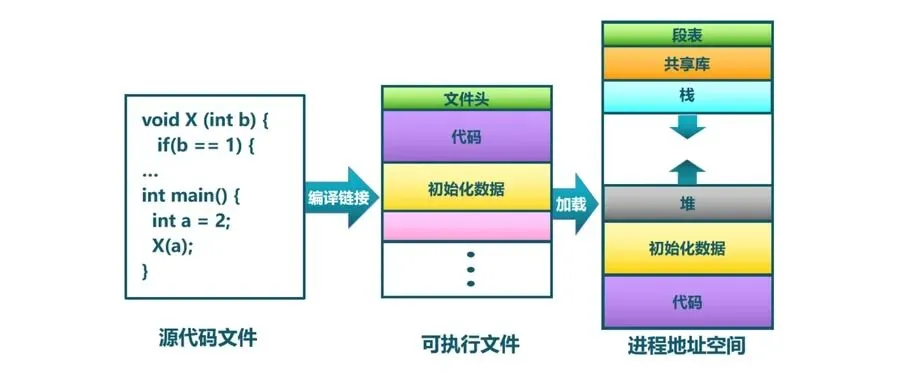

(2)ELF 文件与进程内存的关联:加载过程。当我们执行 ./test 启动程序时,内核会做一件关键事:将 ELF 文件中的各个段,映射到进程的虚拟内存空间中,这个过程就像是“按照蓝图盖房子”:

1. 内核为新进程分配虚拟地址空间(划分用户空间和内核空间); 2. 读取 ELF 文件的“文件头”(记录段的位置、大小、权限); 3. 按照文件头的指示,将 .text 段映射到虚拟内存的“代码段”(只读、可执行),.data 映射到“初始化数据段”(可读、可写),.bss 映射到“未初始化数据段”(可读、可写); 4. 分配堆、栈空间(ELF 文件中不直接包含堆和栈,是内核在加载时动态分配的); 5. 加载依赖的共享库(比如 libc.so),将其段映射到进程的“共享库映射区”; 6. 跳转到代码段的 main 函数入口,程序开始执行。

举个直观的例子:ELF 文件中的 .text 段大小是 1024 字节,权限是 r-x(只读、可执行),内核加载时,就会在进程虚拟内存中找一块 1024 字节的空闲区域,标记为 r-x 权限,然后把 .text 段的机器码复制过去——这块区域,就是我们后续要讲的“代码段”。用 readelf -S test 可以查看 ELF 文件的所有段,用 readelf -h test 查看文件头,执行后能清晰看到 .text、.data、.bss 的位置和大小,和我们后面用 /proc/[pid]/maps 看到的内存区域能对应上,建议大家实际操作一遍,印象更深刻。

到这里,大家应该能理清逻辑了:编译过程生成 ELF 文件(带分段的蓝图),ELF 文件加载到内存后,形成进程的各个内存区域。接下来我们讲解用户空间的各个内存区域,就相当于“拆解开这个蓝图,逐一看看每个部分的作用”,再也不会觉得抽象了。

三、虚拟内存空间详解

虚拟内存是 Linux 系统中一项至关重要的内存管理技术,它就像是一个神奇的 “内存魔术师”,为每个进程都提供了一个看似连续且独立的地址空间。在 32 位系统中,这个地址空间的大小高达 4GB,仿佛是一个巨大的 “内存宫殿”,每个进程都可以在其中自由地 “活动”,就像拥有了整个内存一样,完全感觉不到其他进程的存在 。

3.1虚拟地址与物理地址转换

在 Linux 系统的内存管理中,虚拟地址与物理地址的转换是一个核心环节,这个过程就像是一场精密的 “地址魔法秀”。程序在运行时产生的是逻辑地址,它就像是程序员眼中的地址 “蓝图”,是程序中使用的地址形式 。在 x86 架构中,逻辑地址通常由段选择子和段内偏移组成,就像是一个房间在一栋大楼中的具体位置描述(段选择子表示大楼,段内偏移表示房间在大楼中的具体位置)。

逻辑地址首先会经过段机制的转换,在这个过程中,段选择子会指向全局描述符表(GDT)或局部描述符表(LDT)中的条目,这些条目中包含了段基址,段基址与段内偏移相加,从而生成线性地址,这个过程就像是根据大楼和房间位置信息,计算出房间在整个城市中的具体坐标。而在 Linux 系统中,由于采用了平坦内存模型,所有段基地址都被设置为 0,这就使得逻辑地址中的段内偏移量直接等于线性地址,大大简化了地址转换的过程,就像是大楼只有一个,房间位置直接就是城市坐标,省去了中间的转换步骤。

接下来,线性地址(也就是虚拟地址)会进入页机制进行进一步转换。操作系统会将内存划分为一个个固定大小的页(page),同时为每个进程维护一张页表(Page Table),页表就像是一本 “地址翻译字典”,记录着虚拟页到物理页的映射关系。当处理器接收到一个虚拟地址时,会首先从虚拟地址中提取出页号,然后通过页号在页表中查找对应的物理页号,再将物理页号与虚拟地址中的偏移量相结合,最终得到物理地址,这个过程就像是在字典中查找单词(页号),找到对应的翻译(物理页号),再结合其他信息得到最终的地址。

如果在页表中没有找到对应的映射关系,就会触发缺页异常(Page Fault),这就像是在字典中找不到某个单词,需要去其他地方查找。此时,操作系统会介入,负责将所需的页面从磁盘交换空间加载到物理内存中,并更新页表,就像是去图书馆(磁盘)找到相关书籍(页面),放入书架(物理内存),并更新图书目录(页表),然后重新执行导致缺页异常的指令 。通过这样的段机制和页机制的协同工作,实现了虚拟地址到物理地址的精确转换,为进程提供了高效、安全的内存访问方式。

3.2用户空间与内核空间划分

在 Linux 系统中,每个进程都拥有一个 4GB 的虚拟地址空间,这个空间就像是一座 4 层的大楼,而它被巧妙地划分为用户空间和内核空间两部分,这种划分就像是将大楼的不同楼层分配给不同的 “住户”,各自拥有不同的权限和职责。

其中,用户空间占据了从 0 到 3GB(0x00000000 到 0xBFFFFFFF)的范围,这就像是大楼的下面 3 层,是用户进程活动的主要区域。用户进程在这里运行,执行各种应用程序代码,就像是在自己的楼层里进行各种日常活动,但它们的权限相对较低,就像是普通居民,只能进行一些常规的操作,不能随意访问其他楼层(内核空间)。用户进程只能访问用户空间的虚拟地址,不能直接访问内核空间的虚拟地址,并且在执行代码时会受到 CPU 的诸多检查,只能访问映射其地址空间的页表项中规定的在用户态下可访问页面的虚拟地址,只能对任务状态段(TSS)中 I/O 许可位图(I/O Permission Bitmap)中规定的可访问端口进行直接访问。

而内核空间则占据了从 3GB 到 4GB(0xC0000000 到 0xFFFFFFFF)的高端部分,这就像是大楼的最高一层,是操作系统内核的专属区域,拥有最高的权限,就像是大楼的管理员,拥有对整个大楼的最高控制权,可以执行任意命令,调用系统的一切资源。内核空间为内核代码和设备驱动程序等高权限任务提供了一个专用的内存区域,负责系统的硬件管理、进程调度、内存管理、文件系统操作、网络通信等关键功能,是系统中最底层、最核心的部分,直接控制和管理硬件,并为上层应用程序提供接口。

当用户进程需要执行一些特权操作,如访问硬件设备、进行系统资源管理等时,就需要通过系统调用(System Call)的方式,从用户态陷入内核态,就像是普通居民需要找管理员帮忙时,需要通过特定的渠道联系管理员。此时,进程会进入内核空间,在内核的帮助下完成相应的操作,操作完成后再返回用户空间继续执行,就像是居民在管理员的帮助下完成事情后,回到自己的楼层继续生活。这种用户空间与内核空间的划分,有效地隔离了操作系统代码与应用程序代码,提高了系统的稳定性和安全性,即使单个用户进程出现错误,也不会影响到内核的正常运行,其他进程还可以继续稳定地工作,就像大楼中某个居民的房间出现问题,不会影响到管理员和其他居民的正常生活 。

3.3用户空间内存区域详解

(1)代码段(Text Segment)。犹如进程的 “智慧大脑”,存放着程序的可执行指令 ,这些指令是程序运行的核心逻辑。它具有只读权限,这就像是给大脑的智慧上了一把锁,防止程序在运行过程中意外修改自身代码,从而确保程序的稳定性和安全性。多个进程运行同一程序时,它们可以共享同一段代码,就像不同的人可以学习和运用相同的知识。在 C 语言中,函数是程序逻辑的重要组成部分,函数的代码就存储在代码段中。以一个简单的加法函数为例:

intadd(int a, int b) {return a + b;}

当程序执行这个函数时,CPU 会从代码段中读取 add 函数的指令,按照指令的顺序进行计算,实现两个数相加的功能。无论这个函数被调用多少次,其代码在内存中只有一份拷贝,这大大节省了内存空间,提高了内存的利用率 。

(2)数据段(Data Segment)。数据段是进程内存中的 “物资储备库”,主要用于存储已初始化的全局变量和静态变量,就像仓库中存放着已经准备好的物资。根据变量的初始化情况,数据段又可细分为初始化数据段(.data)和未初始化数据段(.bss)。

①初始化数据段(.data),是数据段中的 “现货区”,专门存放那些在程序中已经明确赋初始值的变量 。比如:

int global_init = 10;static int static_init = 20;

在上述代码中,global_init是全局变量,static_init是静态变量,它们都被明确赋予了初始值,因此会被存储在初始化数据段中。这些变量在程序启动时就已经准备好,可以随时被程序使用,就像仓库中已经摆放整齐、随时可以取用的货物 。

②未初始化数据段(.bss),如同数据段中的 “待填充区”,用于存放未初始化的全局变量和静态变量 。虽然这些变量在程序中没有显式地赋初值,但在程序运行前,内核会将它们初始化为 0 或空指针。例如:

int global_uninit;static int static_uninit;

这里的global_uninit和static_uninit分别是未初始化的全局变量和静态变量,它们会被存储在未初始化数据段中,并且在程序启动时自动被初始化为 0。这种机制既节省了存储空间,又确保了变量在使用前有一个确定的初始状态,就像仓库中预留了空间,等待货物填充 。

(3)堆(Heap)。堆是进程内存中的 “灵活资源库”,主要用于动态内存分配,就像一个可以根据需求随时调整存储容量的仓库。当程序在运行时需要动态分配内存,比如使用malloc、calloc、realloc等函数时,新分配的内存就来自于堆。

堆的管理主要通过brk和sbrk系统调用实现。brk系统调用通过改变程序数据段的结束地址(即brk指针)来增加或减少堆的大小;sbrk系统调用则是在brk的基础上,以相对当前brk指针的偏移量来调整堆的大小。然而,频繁地进行内存分配和释放操作,可能会导致堆中出现内存碎片,就像仓库中货物摆放杂乱无章,浪费了空间。

以malloc函数为例,当我们调用malloc分配内存时,系统会在堆中寻找一块合适大小的空闲内存块。如果找到,就将其分配给程序,并返回指向该内存块的指针;如果找不到足够大的空闲内存块,且堆无法再扩展,malloc函数就会返回NULL,表示内存分配失败。例如:

#include<stdio.h>#include<stdlib.h>intmain(){int *ptr;// 从堆中分配4个字节的内存ptr = (int*)malloc(4);if (ptr != NULL) {*ptr = 100;printf("Allocated memory at address: %p, value: %d\n", ptr, *ptr);// 释放分配的内存free(ptr);} else {printf("Memory allocation failed\n");}return 0;}

在这个例子中,我们使用malloc函数从堆中分配了 4 个字节的内存,用于存储一个整数。使用完毕后,通过free函数释放了这块内存,以便堆可以重新利用它。

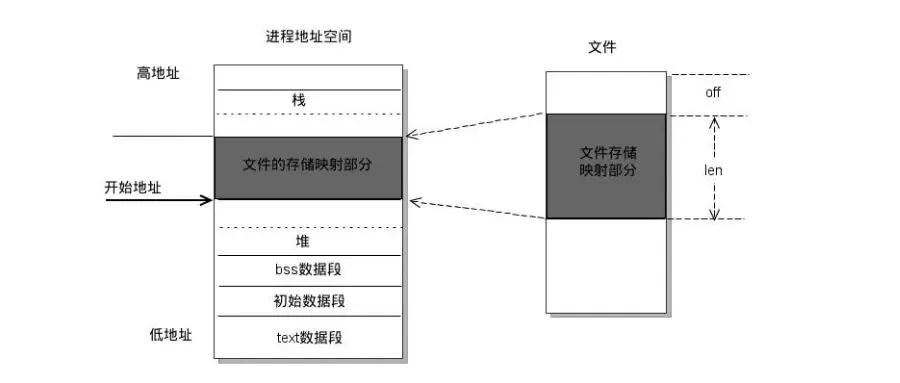

(4)共享库映射区(Memory Mapping Segment)。共享库映射区,就像是进程内存中的 “资源共享站”,主要用于通过mmap系统调用将文件或匿名内存动态映射到进程的地址空间。这个区域是存放共享库代码和数据的地方,多个进程可以共享这些库,避免了重复加载,提高了内存的使用效率。

当一个程序依赖于某个共享库时,在程序运行时,系统会通过mmap将共享库映射到共享库映射区。这样,多个进程在使用同一个共享库时,只需要在内存中加载一份共享库的代码和数据,就像多个用户共享同一个公共资源。例如,许多程序都依赖于 C 标准库,当这些程序运行时,C 标准库会被映射到共享库映射区,多个进程可以共享这一份 C 标准库,减少了内存的占用。

假设我们有一个使用了libc库中printf函数的 C 程序:

#include<stdio.h>intmain(){printf("Hello, world!\n");return 0;}

在程序运行时,libc库会被映射到共享库映射区,printf函数的代码和相关数据也在这个区域中。多个运行这个程序的进程都可以共享libc库的映射,而不需要每个进程都单独加载一份libc库。

(五)栈(Stack)。栈是进程内存中的 “临时工作区”,用于存储函数调用时的局部变量、函数参数、返回地址等信息,就像一个临时存放工具和材料的工作台。它是一种后进先出(LIFO)的数据结构,就像一摞盘子,最后放上去的盘子最先被拿走。

每个线程都拥有独立的栈空间,这使得不同线程之间的函数调用和局部变量互不干扰,就像每个工人都有自己独立的工作台。当函数被调用时,系统会在栈中为该函数分配一块栈帧,用于存储函数的参数、局部变量等信息。函数返回时,对应的栈帧会被销毁,相关的内存空间被释放。

然而,栈的大小是有限的,如果函数调用层次过深,或者局部变量占用的空间过大,就可能导致栈溢出,就像工作台的空间有限,放太多东西就会堆满。例如:

#include<stdio.h>voidrecursive_function(int n) {int buffer[10000]; // 占用较大空间的局部变量if (n > 0) {recursive_function(n - 1); // 递归调用}}intmain() {recursive_function(1000); // 调用递归函数return 0;}

在这个例子中,recursive_function函数中定义了一个占用较大空间的局部数组buffer,并且进行了递归调用。如果递归层次过深,栈空间可能无法满足需求,从而导致栈溢出错误。

(6)保留区(Reserved Region)。保留区,宛如进程内存中的 “安全缓冲区”,位于用户空间的最低地址部分,主要用于防止栈溢出或堆扩展时越界访问内核空间,就像在危险区域周围设置的隔离带。这个区域是不可访问的,如果程序试图访问保留区,会触发SIGSEGV信号,即段错误信号,就像有人试图闯入危险区域会被阻止一样。

保留区的存在是为了保证系统的安全性和稳定性,它就像一道坚固的防线,将用户空间和内核空间隔离开来,防止用户程序的错误操作影响到内核的正常运行。例如,当栈向低地址方向扩展时,或者堆向高地址方向扩展时,保留区可以确保它们不会越界访问到内核空间,从而避免系统崩溃等严重问题 。

四、虚拟内存管理机制

在 Linux 进程内存管理的宏大体系中,虚拟内存管理机制无疑是其中的核心支柱,它巧妙地构建起了虚拟地址与物理地址之间的桥梁,让进程能够高效、安全地访问内存资源。这一机制主要涉及页表、TLB 以及地址空间布局随机化等关键组件和技术,它们相互协作,共同保障了系统的稳定运行和内存的有效利用 。

4.1页表(Page Table)

页表是虚拟内存管理机制中的关键数据结构,它就像是一本精确的地址翻译字典,承担着将虚拟地址映射到物理地址的重要职责。在 Linux 系统中,每个进程都拥有一套属于自己的页表,这是进程能够独立使用虚拟地址空间的基础 。

当进程访问内存时,首先会生成虚拟地址,这个虚拟地址就像是一个在虚拟世界中的 “门牌号”。而页表会将这个虚拟地址分解为页号和页内偏移两部分。页号就像是字典的索引,通过它可以在页表中查找对应的物理页框号;页内偏移则像是在房间内的具体位置,结合找到的物理页框号,就能计算出最终的物理地址,从而找到实际存储数据的位置 。

页表还支持按需加载(Demand Paging)技术,这是一种非常智能的内存管理策略。它意味着在进程启动时,并不会将所有的虚拟地址空间都映射到物理内存,而只是将当前需要用到的部分进行映射。只有当进程访问到尚未映射的虚拟地址时,才会触发缺页中断,系统会根据需要从磁盘中加载相应的页面到物理内存,并更新页表,建立起虚拟地址与物理地址的映射关系。这种按需加载的方式,就像一个聪明的图书管理员,只有在读者需要某本书时才会去仓库取,大大节省了内存资源,提高了内存的使用效率 。

在 64 位系统中,由于虚拟地址空间极其庞大,如果采用简单的一级页表结构,将会占用巨大的内存空间来存储页表项。为了解决这个问题,Linux 采用了多级页表结构,通常是四级页表。以 x86 - 64 架构为例,四级页表分别为页全局目录(PGD, Page Global Directory)、页上级目录(PUD, Page Upper Directory)、页中间目录(PMD, Page Middle Directory)和页表(PTE, Page Table Entry) 。

这种多级页表结构就像是一个层层递进的索引系统,通过将虚拟地址划分为多个字段,每个字段对应一级页表的索引。当进行地址转换时,首先根据虚拟地址的最高几位在页全局目录中查找,找到对应的页上级目录;然后根据虚拟地址的次高几位在页上级目录中查找,找到对应的页中间目录;以此类推,最终在页表中找到对应的物理页框号。这样,只有在需要访问的虚拟地址范围内才会分配和使用相应的页表,大大减少了页表所占用的内存空间 。

4.2TLB(Translation Lookaside Buffer)

虽然页表能够实现虚拟地址到物理地址的转换,但每次都通过访问内存中的页表来进行转换,速度会非常慢,因为内存访问的速度相对 CPU 的处理速度来说要慢得多。为了加速地址转换过程,提高内存访问效率,CPU 中引入了 TLB(Translation Lookaside Buffer,地址转换后备缓冲器) 。

TLB 是一种高速缓存,它可以看作是页表的 “高速缓存副本”,存储了近期最常访问的页表项。当 CPU 需要进行地址转换时,会首先在 TLB 中查找对应的虚拟地址到物理地址的映射关系。如果在 TLB 中命中,就可以直接获取物理地址,无需再访问内存中的页表,这大大缩短了地址转换的时间,提高了内存访问的速度 。

只有当 TLB 中没有找到对应的映射关系时,才会去内存中的页表中查找。一旦在页表中找到了所需的映射关系,除了完成地址转换外,系统还会将这个页表项更新到 TLB 中,以便下次访问时能够更快地命中。这就像我们在查阅一本厚厚的词典时,如果经常查阅某个单词,就会将这个单词的解释记在一个小本子上,下次再查这个单词时,就可以直接从小本子上找到答案,而不用再去翻厚厚的词典 。

TLB 的存在对于提高系统性能至关重要,尤其是在多进程环境下。每个进程都有自己的虚拟地址空间和页表,而 TLB 可以通过地址空间标识符(ASID,Address Space Identifier)来区分不同进程的页表项。这样,在进程切换时,无需清空整个 TLB,只需要切换 ASID,就可以继续使用 TLB 中缓存的页表项,减少了地址转换的开销,提高了进程切换的效率 。

4.3地址空间布局随机化(ASLR)

在计算机安全领域,地址空间布局随机化(ASLR,Address Space Layout Randomization)是一项重要的安全防护技术,它为 Linux 系统的安全性提供了有力的保障 。

ASLR 的核心思想是在程序每次运行时,将程序的关键内存区域,如栈、堆、共享库等的加载地址进行随机化处理。这样一来,攻击者就难以预测这些内存区域的具体位置,从而大大增加了利用缓冲区溢出、堆溢出等内存漏洞进行攻击的难度。例如,在没有 ASLR 的情况下,攻击者可以通过精心构造的缓冲区溢出攻击,精确地覆盖函数的返回地址,使其跳转到攻击者预先设置的恶意代码位置,从而获取系统权限。而有了 ASLR 之后,每次程序运行时栈的地址都是随机的,攻击者就无法准确地知道返回地址的位置,攻击也就难以得逞 。

在 Linux 系统中,ASLR 的实现主要通过内核参数/proc/sys/kernel/randomize_va_space来控制,它有三个取值:0 表示关闭 ASLR,此时系统的内存布局是固定的,安全性较低,一般只在调试或特定测试场景下使用;1 表示部分随机化,仅对栈、共享库等部分内存区域启用随机化;2 表示完全随机化,对所有内存区域,包括堆、栈、共享库以及可执行文件的加载地址等,都进行随机化处理,这是推荐的最高安全级别,能够提供最强的安全防护 。

要查看当前系统的 ASLR 状态,可以使用命令cat /proc/sys/kernel/randomize_va_space,如果返回值是 0,则表示 ASLR 关闭;返回值是 1 表示部分随机化;返回值是 2 表示完全随机化 。如果需要临时开启或关闭 ASLR,可以使用echo命令结合sudo tee来修改/proc/sys/kernel/randomize_va_space文件的值。

例如,要关闭 ASLR,可以执行命令echo 0 | sudo tee /proc/sys/kernel/randomize_va_space;要开启 ASLR(默认模式,即完全随机化),可以执行命令echo 2 | sudo tee /proc/sys/kernel/randomize_va_space 。不过,这种临时修改在系统重启后会恢复默认设置。如果需要永久修改 ASLR 配置,则需要编辑/etc/sysctl.conf文件,添加或修改kernel.randomize_va_space = 值这一行(值为 0 表示禁用,值为 2 表示启用),然后执行sudo sysctl -p使配置生效 。

五、进程内存查看与调试工具

在深入探索 Linux 进程内存分布机制的旅程中,掌握一些实用的查看与调试工具是至关重要的。这些工具就像是一把把精密的手术刀,能够帮助我们剖析进程内存的内部结构,诊断内存相关的问题,确保系统的稳定运行。下面,我们将详细介绍几个常用的工具及其使用方法。

5.1 /proc/[pid]/maps

在 Linux 系统中,/proc文件系统是一个虚拟文件系统,它提供了关于系统和进程的丰富信息,而/proc/[pid]/maps文件则是我们窥探进程虚拟内存布局的一扇窗口。通过这个文件,我们可以获取到进程虚拟地址空间中所有内存区域的详细映射信息 。

假设我们有一个进程,其 PID 为 12345,要查看它的内存映射情况,只需在终端中执行命令cat /proc/12345/maps ,以下是该文件的部分输出示例:

00400000-00452000 r-xp 00000000 08:02 173521 /usr/bin/dbus-daemon00651000-00652000 r--p 00051000 08:02 173521 /usr/bin/dbus-daemon00652000-00655000 rw-p 00052000 08:02 173521 /usr/bin/dbus-daemon00e03000-00e24000 rw-p 00000000 00:00 0 [heap]00e24000-011f7000 rw-p 00000000 00:00 0 [heap]7ffff7bcd000-7ffff7bd1000 r--p 00000000 00:00 0 [vvar]7ffff7bd1000-7ffff7bd3000 r-xp 00000000 00:00 0 [vdso]7ffff7bd3000-7ffff7bd5000 r--p 00000000 00:00 0 [vvar]7ffff7bd5000-7ffff7bd7000 r-xp 00000000 00:00 0 [vdso]7ffff7ffa000-7ffff7ffd000 r--p 00000000 00:00 0 [vvar]7ffff7ffd000-7ffff7fff000 r-xp 00000000 00:00 0 [vdso]7ffffffde000-7ffffffff000 rw-p 00000000 00:00 0 [stack]

在这个输出中,每一行都描述了进程地址空间中的一个内存区域,各字段含义如下:

地址范围:如00400000-00452000,表示该内存区域的起始地址和结束地址。 权限:r-xp表示该区域具有可读、可执行和私有权限。其中,r代表可读,w代表可写,x代表可执行,p代表私有(即对其他进程不可见),s代表共享。 偏移量:00000000,表示内存映射文件的偏移量,通常以十六进制表示。 设备:08:02,表示设备号,通常以主设备号和次设备号的形式表示。 inode:173521,表示文件的 inode 号,用于标识文件。 映射路径 / 区域名称:/usr/bin/dbus-daemon表示该内存区域映射到的文件路径;[heap]、[stack]、[vvar]、[vdso]等表示特殊的内存区域 。

通过分析这些信息,我们可以清晰地了解进程的内存布局,包括代码段、数据段、堆、栈以及共享库等内存区域的位置和权限 。

5.2 pmap工具

pmap是一个在类 Unix 操作系统中广泛使用的命令行工具,专门用于报告进程的内存映射信息 。它能够以一种更友好、更易于理解的方式展示进程的内存使用情况,提供比/proc/[pid]/maps文件更详细的内存分析。要使用pmap查看某个进程的内存映射,只需在终端中输入pmap [pid],例如,查看 PID 为 12345 的进程内存映射,执行pmap 12345 ,其输出示例如下:

Address Kbytes RSS PSS Swap Mode Mapping004000000000 2080 2080 2080 0 r-xp /usr/bin/your_program004208000000 8 8 8 0 r--p /usr/bin/your_program004208200000 16 16 16 0 rw-p /usr/bin/your_program004208600000 160 160 160 0 rw-p [ anon ]00e030000000 160 160 160 0 rw-p [ heap ]7ffff7ffa000 4 4 4 0 r--p [ vvar ]7ffff7ffd000 4 4 4 0 r-xp [ vdso ]7ffffffde000 1024 144 144 0 rw-p [ stack ]ffffffffff600000 4 0 0 0 r-xp [ anon ]

Address:内存区域的起始地址。 Kbytes:内存区域的大小,以 KB 为单位。 RSS(Resident Set Size):实际驻留在物理内存中的大小,即进程当前占用的物理内存量,以 KB 为单位。 PSS(Proportional Set Size):按共享内存的进程数分摊后的内存占用,它更准确地反映了一个进程对系统总内存的 “贡献”。例如,如果一个 10MB 的共享库被 10 个进程使用,那么每个进程的 PSS 会将这 10MB 计为 1MB。 Swap:被交换到磁盘的内存大小,以 KB 为单位。 Mode:内存区域的权限,与/proc/[pid]/maps中的权限表示相同。 Mapping:内存区域映射到的文件、设备或类型,如/usr/bin/your_program表示映射到的可执行文件,[heap]、[stack]、[anon]等表示特殊的内存区域 。

pmap还提供了一些有用的选项,例如-x选项可以显示更详细的内存映射信息,包括私有脏页数、共享脏页数等;-d选项可以显示更详细的内存映射信息,包括设备和 inode 信息 。通过这些选项,我们可以更深入地了解进程的内存使用情况,诊断内存泄漏等问题 。

5.3 gdb调试工具

gdb(GNU Debugger)是一个功能强大的命令行调试工具,它不仅可以用于跟踪程序的执行过程,还能帮助我们定位非法内存访问等内存相关的错误 。在调试内存问题时,gdb就像是一位经验丰富的侦探,能够深入程序的内部,查找问题的根源。

首先,在编译程序时,我们需要加入调试信息,以便gdb能够关联机器码与源代码行号。使用gcc编译时,通过-g选项生成调试符号,例如:gcc -g -o program program.c 。启动gdb并加载要调试的程序,执行gdb ./program 。在gdb环境中,可以使用以下一些常用命令来调试内存问题:

(1)捕获段错误信号:当程序发生非法内存访问时,通常会触发段错误信号(SIGSEGV)。我们可以使用catch signal SIGSEGV命令来捕获这个信号,然后运行程序,gdb会在捕获到信号时停止,显示出错位置。例如:

(gdb) catch signal SIGSEGV(gdb) run

(2)查看崩溃现场:程序崩溃后,可以使用bt(backtrace 的缩写)命令查看调用栈,了解程序在崩溃前的函数调用顺序,从而定位问题发生的函数和行号;使用info locals命令查看当前栈帧中的局部变量;使用info registers命令检查寄存器值;使用x/x ptr命令查看指针ptr指向的内存地址 。例如:

(gdb) bt(gdb) info locals(gdb) info registers(gdb) x/x ptr

(3)硬件观察点:可以使用watch命令设置硬件观察点,监控指定内存地址的变化。例如,watch *(int*)0x12345678可以监控内存地址0x12345678处的int类型数据的变化;rwatch *ptr可以监控指针ptr指向的内存地址的读操作;awatch *ptr可以监控指针ptr指向的内存地址的读写操作 。例如:

(gdb) watch *(int*)0x12345678(gdb) rwatch *ptr(gdb) awatch *ptr

(4)内存断点:使用break *0x08048415命令可以在机器指令地址0x08048415处设置断点;使用x/10i $pc命令可以反汇编当前指令区域,查看汇编代码 。例如:

(gdb) break *0x08048415(gdb) x/10i $pc

(5)内存布局分析:通过info proc mappings命令可以查看进程的内存映射情况,了解各个内存区域的地址范围、权限等信息;使用p (void*)ptr命令可以检查指针ptr是否在合法的内存区域内 。例如:

(gdb) info proc mappings(gdb) p (void*)ptr

假设我们有一个简单的 C 程序,存在空指针解引用的问题:

#include<stdio.h>intmain(){int *ptr = NULL;*ptr = 42; // 触发段错误return 0;}

使用gdb调试这个程序,步骤如下:

①编译程序并加入调试信息:gcc -g -o test test.c 。 ②启动gdb并加载程序:gdb ./test 。 ③设置捕获段错误信号并运行程序:

(gdb) catch signal SIGSEGV(gdb) run

④程序崩溃后,查看调用栈和指针值:

(gdb) bt(gdb) p ptr

通过上述步骤,gdb 可以帮助我们快速定位到空指针解引用的错误位置,即*ptr = 42;这一行 。

5.4strace跟踪工具

strace是一个用于跟踪程序系统调用和信号的工具,它可以显示一个进程与内核之间的交互,包括文件操作、网络通信、内存分配等 。在分析内存分配行为时,strace能够为我们提供详细的系统调用信息,帮助我们了解程序在内存分配过程中与内核的交互情况。

使用strace非常简单,基本语法为strace command,它会执行command,并把command执行过程中所有的系统调用都打印出来 。例如,要跟踪一个名为example的程序的内存分配行为,可以执行strace ./example 。

假设我们有一个程序example,它使用malloc函数分配内存,执行strace ./example后,可能会看到类似以下的输出:

brk(NULL) = 0x555555759000brk(0x55555577a000) = 0x55555577a000mmap(NULL, 4096, PROT_READ|PROT_WRITE, MAP_PRIVATE|MAP_ANONYMOUS, -1, 0) = 0x7ffff7ffe000

brk(NULL):这是一个brk系统调用,用于查询当前堆的结束地址,返回值0x555555759000表示当前堆的结束地址。 brk(0x55555577a000):这个brk系统调用尝试将堆的结束地址扩展到0x55555577a000,返回值0x55555577a000表示扩展成功后的堆结束地址,这通常是为了分配更多的内存空间。 mmap(NULL, 4096, PROT_READ|PROT_WRITE, MAP_PRIVATE|MAP_ANONYMOUS, -1, 0):这是一个mmap系统调用,用于在进程地址空间中创建一个新的内存映射区域。

mmap函数的参数含义如下:

NULL:表示由系统自动选择映射的起始地址。 4096:表示映射区域的大小为 4096 字节,即一页的大小。 PROT_READ|PROT_WRITE:表示该映射区域具有可读和可写权限。 MAP_PRIVATE|MAP_ANONYMOUS:MAP_PRIVATE表示映射是私有的,对其他进程不可见;MAP_ANONYMOUS表示这是一个匿名映射,不与任何文件关联。 -1:表示不使用文件描述符,因为是匿名映射。 0:表示偏移量为 0 。返回值0x7ffff7ffe000表示映射成功后的起始地址 。

通过分析这些系统调用信息,我们可以了解程序的内存分配过程,判断是否存在异常的内存分配行为 。例如,如果发现程序频繁地调用brk或mmap进行内存分配,可能意味着程序存在内存使用不合理的问题;如果mmap调用失败,返回值为-1,并伴有错误信息,我们可以根据错误信息进一步排查问题 。

strace还提供了一些有用的选项,例如:

跟踪特定系统调用:使用-e trace=call1,call2,...选项可以只跟踪特定的系统调用,如strace -e trace=brk,mmap,malloc ./example,这样可以过滤掉其他无关的系统调用,更专注于内存分配相关的操作 。 查看调用耗时:加上-T选项可以查看每个系统调用的耗时,用于性能分析,例如strace -T ./example 。 追踪子进程:使用-f选项可以追踪程序创建的子进程的系统调用,例如strace -f ./example 。 将输出保存到文件:使用-o output.txt选项可以将strace的输出保存到文件output.txt中,方便后续分析,例如strace -o output.txt ./example 。

六、内存分配机制与策略

6.1存分配函数

在 Linux 系统中,C 标准库提供了一系列用于动态内存分配的函数,其中最为常用的包括malloc、free、realloc和calloc 。这些函数在进程内存管理中扮演着至关重要的角色,它们就像是内存资源的调度者,根据程序的需求,合理地分配和释放内存空间 。

malloc函数是最基本的动态内存分配函数,其原型为void* malloc(size_t size) ,它的作用是从堆中分配一块指定大小(size字节)的内存空间,并返回一个指向该内存块起始地址的指针。如果分配成功,返回的指针可以用于后续的内存操作;如果分配失败,由于系统内存不足或其他原因,malloc会返回NULL 。在使用malloc分配内存后,需要注意对返回指针的检查,确保内存分配成功,避免后续操作中出现空指针引用的错误 。例如:

#include<stdio.h>#include<stdlib.h>intmain(){int *ptr;// 分配4个字节的内存ptr = (int*)malloc(4);if (ptr != NULL) {*ptr = 100;printf("Allocated memory at address: %p, value: %d\n", ptr, *ptr);// 使用完后释放内存free(ptr);} else {printf("Memory allocation failed\n");}return 0;}

free函数用于释放由malloc、calloc或realloc分配的内存空间,其原型为void free(void* ptr) 。当程序不再需要某块动态分配的内存时,通过调用free函数,将该内存归还给系统,以便系统能够重新分配给其他需要的程序 。需要特别注意的是,free函数只是释放指针所指向的内存空间,并不会改变指针本身的值,因此在调用free后,建议将指针赋值为NULL,以防止出现野指针,避免因误操作导致程序崩溃或其他不可预测的错误 。例如:

#include<stdio.h>#include<stdlib.h>intmain(){int *ptr = (int*)malloc(4);if (ptr != NULL) {*ptr = 200;free(ptr);ptr = NULL; // 将指针置为NULL,防止野指针}return 0;}

realloc函数用于重新分配已分配内存块的大小,其原型为void* realloc(void* ptr, size_t size) 。它可以将ptr指向的内存块大小调整为size字节。如果size小于原来内存块的大小,realloc会截断该内存块;如果size大于原来的大小,realloc会尝试在原内存块的基础上进行扩展 。如果原内存块后面的空间足够,realloc会直接在原内存块上进行扩展,返回的指针仍然是原指针;

如果原内存块后面的空间不足,realloc会在其他地方分配一块大小为size的新内存块,将原内存块的内容复制到新内存块中,然后释放原内存块,并返回新内存块的指针 。这就像你原本租了一间小房子,随着需求的增加,你可以通过realloc来换一间更大的房子,如果原来的房子旁边有足够的空间可以扩建,就直接在原基础上扩建;如果没有,就会给你分配一间全新的更大的房子 。例如:

#include<stdio.h>#include<stdlib.h>intmain(){int *ptr = (int*)malloc(4);if (ptr != NULL) {*ptr = 300;// 重新分配内存,将大小调整为8字节ptr = (int*)realloc(ptr, 8);if (ptr != NULL) {// 对新分配的内存进行操作*(ptr + 1) = 400;printf("Reallocated memory: %p, values: %d, %d\n", ptr, *ptr, *(ptr + 1));free(ptr);} else {printf("Reallocation failed\n");}}return 0;}

calloc函数用于分配指定数量和大小的内存块,并将其初始化为 0,其原型为void* calloc(size_t nmemb, size_t size) 。它会分配nmemb个大小为size字节的内存块,总共分配的内存大小为nmemb * size字节 。与malloc不同,calloc分配的内存会被自动初始化为 0,这在一些需要初始化内存的场景中非常有用,如创建数组时,不需要再手动对每个元素进行初始化 。例如,当我们需要创建一个包含 10 个整数的数组时,可以使用calloc:

#include<stdio.h>#include<stdlib.h>intmain(){int *arr;// 分配10个整数的内存空间,并初始化为0arr = (int*)calloc(10, sizeof(int));if (arr != NULL) {// 访问数组元素for (int i = 0; i < 10; i++) {printf("arr[%d] = %d\n", i, arr[i]);}free(arr);} else {printf("Memory allocation failed\n");}return 0;}

这些内存分配函数通常依赖于底层的系统调用brk和mmap来管理虚拟内存 。当进程调用malloc等函数时,glibc 首先在进程的用户虚拟地址空间中划分一块连续的虚拟内存区域 。此时仅进行逻辑分配,不涉及物理内存占用,当实际需要物理内存时,会通过触发缺页异常映射物理内存 。

对于小内存分配,优先从brk扩展的堆区分配;对于大内存分配,则直接调用mmap映射独立段 。这种机制使得内存分配更加灵活高效,能够满足不同程序对内存的多样化需求 。

6.2小内存分配(brk 方式)

在 Linux 进程内存分配的体系中,对于小内存的分配,优先采用brk方式,从brk扩展的堆区进行分配 。这种方式就像是在一个不断扩建的仓库中,寻找合适的小空间来存放货物 。

当程序启动时,动态内存分配库会根据堆内存的初始状态初始化空闲链表 。首次分配时,如果程序未显式初始化堆,首次调用malloc或calloc时会通过brk系统调用扩展堆空间,并初始化空闲链表来管理堆内存块 。brk系统调用通过移动堆顶指针(program break)来动态扩展内存空间,进程启动时,堆区位于数据段末端,随着程序运行,当需要更多内存时,brk会将堆顶指针向高地址移动,新分配的内存便紧接在已有堆内存之后,形成连续的线性区域 。这一过程就好比在现有土地上进行扩建,不断拓展可使用的空间 。

在内存分配的实际过程中,brk有着独特的优势 。首先,brk在进行内存分配时,仅修改虚拟内存边界,并不会立即分配物理内存 。只有当进程首次访问新分配的虚拟内存区域时,才会触发缺页中断,此时操作系统才会真正分配物理内存,并建立虚拟内存与物理内存之间的映射关系 。这种按需分配的策略有效地避免了内存的提前浪费,提高了内存使用效率 。

其次,brk分配的内存是连续的,这在许多场景下都极为重要 。例如,对于一些需要频繁读写大块连续数据的应用,如数据库缓存,连续的内存空间可以显著提高数据访问速度,减少缓存未命中的次数,因为连续内存有利于提高缓存命中率,使得数据能够更高效地在内存与缓存之间传输 。此外,glibc 的sbrk函数对brk进行了封装,提供了更为便捷的增量分配接口 。通过sbrk,开发者可以直接指定增加或减少的内存大小,而无需手动计算新的堆顶地址,大大简化了内存操作流程 。

为了优化内存碎片问题,小内存分配利用空闲链表来管理堆内存块 。空闲链表就像是一个记录着仓库中所有空闲小空间位置的清单 。当有小内存分配请求时,分配器会首先在空闲链表中查找是否有合适大小的空闲内存块 。如果找到,就直接将该内存块分配给请求者,并更新空闲链表;如果没有找到合适大小的空闲内存块,且堆无法再扩展,分配器会返回NULL,表示内存分配失败 。当内存块被释放时,分配器会将其重新加入空闲链表,以便后续的内存分配请求能够复用这些空闲内存块 。

对于小块内存(一般小于 128KB),释放后会挂入fastbins或small bins 。fastbins不合并相邻块以提升效率,适用于快速复用的场景;而small bins则按固定大小分类管理 。默认仅在堆顶存在连续空闲内存且超过阈值(默认 128KB)时,调用malloc_trim通过brk下移堆顶归还内存 。频繁收缩堆顶会因系统调用开销影响性能,因此倾向于保留虚拟内存 。这种对小内存分配和释放的精细管理,有效地减少了内存碎片的产生,提高了内存的利用率 。

6.3大内存分配(mmap 方式)

当程序需要分配较大块的内存时(通常大于 128KB,具体阈值可通过mallopt函数调整),Linux 系统会采用mmap方式进行分配 。这种方式与小内存分配的brk方式有着显著的区别,它就像是在一个专门的大型仓库中,为程序开辟一块独立的、不受其他杂物干扰的空间 。

mmap系统调用通过在堆与栈之间的 “文件映射区” 创建独立的内存区域来实现大内存分配 。当调用mmap时,进程可以指定映射的长度、权限(如设置为MAP_ANONYMOUS表示匿名映射,不与任何文件关联;设置为MAP_SHARED表示共享映射,对映射区域的修改会反映到文件中;设置为MAP_PRIVATE表示私有映射,对映

区域的修改不会反映到文件中)等参数,内核会据此生成独立的内存管理单元(vm_area_struct) 。在实现内存映射时,mmap主要分为三个阶段 。首先,进程启动映射过程,并在虚拟地址空间中为映射创建虚拟映射区域 。进程在用户空间调用mmap函数,在当前进程的虚拟地址空间中,寻找一段空闲的满足要求的连续虚拟地址 。为此虚拟区分配一个vm_area_struct结构,接着对这个结构的各个域进行初始化,然后将新建的虚拟区结构插入进程的虚拟地址区域链表或树中 。

其次,调用内核空间的系统调用函数mmap(不同于用户空间函数),实现文件物理地址和进程虚拟地址的映射 。为映射分配了新的虚拟地址区域后,通过待映射的文件指针,在文件描述符表中找到对应的文件描述符,通过文件描述符,链接到内核 “已打开文件集” 中该文件的文件结构体(struct file),每个文件结构体维护着和这个已打开文件相关各项信息 。

通过该文件的文件结构体,链接到file_operations模块,调用内核函数mmap,其原型为int mmap(struct file *filp, struct vm_area_struct *vma) ,不同于用户空间库函数 。内核mmap函数通过虚拟文件系统inode模块定位到文件磁盘物理地址,通过remap_pfn_range函数建立页表,即实现了文件地址和虚拟地址区域的映射关系 。此时,这片虚拟地址并没有任何数据关联到主存中 。

最后,进程发起对这片映射空间的访问,引发缺页异常,实现文件内容到物理内存的拷贝 。进程的读或写操作访问虚拟地址空间这一段映射地址,通过查询页表,发现这一段地址对应的物理内存页面上没有数据 。因为目前只建立了地址映射,真正的硬盘数据还没有拷贝到内存,因此引发缺页异常 。缺页异常进行一系列判断,确定无非法操作后,内核发起调页过程 。

调页过程先在交换缓存空间(swap cache)中寻找需要访问的内存页,如果没有则调用nopage函数把所缺的页从磁盘载入主存 。之后进程即可对这片主存进行读写,如果写操作改变了其内容,一定时间后系统会自动回写脏页到对应磁盘地址,即完成了写入到文件的过程 。

mmap方式分配大内存具有诸多优势 。首先,它可以避免堆区碎片化 。由于大内存直接通过mmap映射独立段,不会像在堆区分配小内存那样,随着频繁的分配和释放操作产生大量的内存碎片 。这就好比在一个专门的大型仓库中,每个货物都有自己独立的存放空间,不会因为其他货物的摆放和移除而导致空间变得杂乱无章 。其次,mmap在内存共享和文件映射等场景下具有独特优势 。

在内存共享方面,通过设置MAP_SHARED标志,可以使多个进程共享同一段内存区域,这在进程间通信和数据共享等场景中非常有用 。例如,在多进程协作的大数据处理任务中,多个进程可以共享一块内存区域来存储和处理数据,提高数据处理的效率 。在文件映射方面,mmap可以将文件直接映射到进程的地址空间,进程可以像访问内存一样访问文件内容,减少了文件读写操作中的数据拷贝次数,提高了文件访问的效率 。

例如,在读取一个大型文件时,使用mmap可以直接将文件映射到内存中,然后通过指针操作来读取文件内容,而不需要像传统的文件读取方式那样,先将文件内容从磁盘读取到内核缓冲区,再从内核缓冲区复制到用户空间 。

七、内存访问违规与应对策略

7.1段错误(Segmentation Fault)

段错误是程序运行过程中较为常见且棘手的错误之一,它就像是隐藏在程序中的一颗定时炸弹,一旦触发,程序便会瞬间崩溃。其根本原因在于程序访问了未映射或无权限访问的内存区域,这就好比一个人试图进入一个没有钥匙且禁止入内的房间,必然会遭到拒绝 。

在实际编程中,空指针解引用是引发段错误的常见场景之一 。当指针被赋值为NULL后,如果程序尝试通过该指针访问内存,就会触发段错误 。例如:

#include<stdio.h>intmain(){int *ptr = NULL;*ptr = 10; // 空指针解引用,触发段错误return 0;}

在这段代码中,ptr被初始化为NULL,表示它不指向任何有效的内存地址 。而*ptr = 10;这一操作试图向NULL指针所指向的内存写入数据,这显然是不允许的,因此会引发段错误 。

数组越界访问也是导致段错误的常见原因 。当程序访问数组元素时,如果索引超出了数组的有效范围,就会访问到数组之外的内存区域,从而触发段错误 。例如:

#include<stdio.h>intmain(){int arr[3] = {1, 2, 3};printf("%d\n", arr[3]); // 数组越界访问,触发段错误return 0;}

在这个例子中,数组arr的有效索引范围是 0 到 2,而arr[3]试图访问数组之外的内存,这是非法的,会导致段错误 。访问已释放的内存同样会引发段错误 。当使用free函数释放动态分配的内存后,如果继续通过指向该内存的指针进行访问,就会出现问题 。例如:

#include<stdio.h>#include<stdlib.h>intmain(){int *ptr = (int*)malloc(sizeof(int));if (ptr != NULL) {*ptr = 10;free(ptr);*ptr = 20; // 访问已释放的内存,触发段错误}return 0;}

在这段代码中,free(ptr)释放了ptr指向的内存,之后*ptr = 20;再次访问该内存,这是不被允许的,会导致段错误 。栈溢出也可能引发段错误 。当函数递归调用过深,或者局部变量占用的栈空间过大时,栈空间可能会被耗尽,从而引发栈溢出,导致段错误 。例如:

#include<stdio.h>voidrecursive_function() {int buffer[10000]; // 占用较大空间的局部变量recursive_function(); // 递归调用}intmain() {recursive_function();return 0;}

在这个例子中,recursive_function函数中定义了一个占用较大空间的局部数组buffer,并且进行了递归调用 。随着递归层次的加深,栈空间不断被消耗,最终可能导致栈溢出,引发段错误 。

当程序出现段错误时,我们可以借助一些工具来定位和解决问题 。gdb是一个功能强大的调试工具,它可以帮助我们捕获段错误信号,查看崩溃现场的调用栈、局部变量和寄存器值等信息,从而快速定位问题所在 。例如,使用gdb调试上述空指针解引用的代码,步骤如下:

①编译程序并加入调试信息:gcc -g -o test test.c 。 ②启动gdb并加载程序:gdb ./test 。 ③设置捕获段错误信号并运行程序:

(gdb) catch signal SIGSEGV(gdb) run

④程序崩溃后,查看调用栈:

(gdb) bt通过上述步骤,gdb会在捕获到段错误信号时停止程序运行,并显示调用栈信息,我们可以根据这些信息找到触发段错误的代码行,进而进行修复 。

7.2总线错误(Bus Error)

总线错误是另一种与内存访问相关的错误,它的出现往往与硬件层面的内存访问规则有关,就像是在一条繁忙的高速公路上,车辆违反了交通规则,导致交通堵塞 。总线错误通常是由于访问未对齐的内存地址引起的,在现代计算机系统中,为了提高内存访问效率,硬件对内存访问有一定的对齐要求 。

不同的硬件架构对内存对齐的要求各不相同 。在一些架构中,特定的数据类型必须存储在特定的内存地址边界上 。例如,一个 4 字节的整数通常应该存储在 4 字节对齐的地址上,即地址的最后两位为 0(以十六进制表示) 。如果程序试图访问未对齐的地址,就可能导致总线错误 。这就好比把一辆大型卡车停在了一个只适合小型汽车停放的车位上,必然会引发问题 。

假设我们有一个结构体:

struct {char a;int b;} my_struct;

在默认情况下,编译器会对结构体成员进行对齐处理,以满足硬件的对齐要求 。但是,如果我们使用#pragma pack(1)指令强制取消填充,让结构体紧凑排列,就可能会导致未对齐的情况发生 。例如:

#pragmapack(1)struct {char a;int b;} my_struct;#pragmapack()

在这种情况下,my_struct中的int类型成员b可能不会存储在 4 字节对齐的地址上,当访问b时,就有可能触发总线错误 。

硬件故障也是导致总线错误的原因之一,虽然这种情况相对较少见 。例如,内存模块损坏或设备驱动问题都可能引发总线错误 。此外,共享库版本不兼容、代码中存在未定义行为(如访问空指针、越界访问数组等)以及多线程环境中的资源竞争等,也可能间接导致总线错误 。

当遇到总线错误时,我们可以采取一系列措施来排查和解决问题 。首先,要仔细检查指针操作,确保所有指针都指向有效的内存地址,避免访问空指针或已释放的内存 。在访问结构体成员时,要特别注意内存对齐是否正确 。可以使用gdb等调试工具来捕获总线错误的具体位置,并查看堆栈信息以定位问题 。通过valgrind工具检测内存访问错误,尤其是未初始化的内存访问和越界访问等问题 。

如果怀疑是编译器优化导致的问题,可以尝试关闭优化选项(如-O0),并重新编译程序进行测试 。检查编译器是否启用了特定平台的内存对齐要求 。对于递归调用或局部变量较大的函数,可以通过设置ulimit -s来增加栈空间大小,避免栈溢出导致的总线错误 。在程序中捕获SIGBUS信号,并通过自定义的信号处理函数打印堆栈信息,以便快速定位问题所在 。例如:

#include<iostream>#include<signal.h>#include<pthread.h>voidprint_stack_info(){pthread_attr_t attr;void *stack_addr;size_t stack_size;pthread_t thread_id = pthread_self();pthread_attr_getstack(&attr, &stack_addr, &stack_size);std::cout << "Stack address: " << stack_addr << std::endl;std::cout << "Stack size: " << stack_size << " bytes" << std::endl;pthread_attr_destroy(&attr);}voidsignalHandler_bus(int signum){std::cout << "Interrupt bus (" << signum << ") received" << std::endl;print_stack_info();exit(signum);}intmain(){signal(SIGBUS, signalHandler_bus);// 程序逻辑...return 0;}

这段代码通过注册SIGBUS信号处理函数,在发生总线错误时打印当前线程的堆栈信息,有助于快速定位问题根源 。

八、内存分布案例分析

案例一:程序内存泄漏

某大型电商平台的后端服务在运行一段时间后,出现内存使用率持续攀升的情况,最终导致服务器响应缓慢,甚至出现服务崩溃的现象。经过排查,发现是一段处理用户订单的代码存在内存泄漏问题 。

#include<stdio.h>#include<stdlib.h>#include<string.h>// 模拟订单结构体typedef struct {int order_id;char customer_name[100];double total_amount;} Order;// 处理订单的函数,存在内存泄漏voidprocess_order(Order *order){char *temp = (char *)malloc(strlen(order->customer_name) + 1);if (temp != NULL) {strcpy(temp, order->customer_name);// 此处应释放temp,但代码中遗漏了}// 其他订单处理逻辑}intmain(){Order order = {1, "John Doe", 100.5};for (int i = 0; i < 10000; i++) {process_order(&order);}return 0;}

在这段代码中,process_order函数每次处理订单时,都会使用malloc分配一块内存来存储客户名称的副本,但在函数结束时,没有使用free释放这块内存,随着订单处理次数的增加,内存泄漏问题逐渐凸显 。

为了定位这个内存泄漏问题,我们可以使用valgrind工具 。首先,安装valgrind(如果尚未安装),在 Ubuntu 系统中,可以使用命令sudo apt-get install valgrind 。然后,使用valgrind运行程序:valgrind --leak-check=full./your_program 。

运行后,valgrind会输出详细的内存泄漏报告,显示哪些函数分配了未释放的内存以及具体的内存块大小和调用栈信息 。在这个案例中,valgrind的报告将明确指出process_order函数中malloc分配的内存未被释放,帮助我们快速定位到问题代码行 。

解决这个内存泄漏问题的方法很简单,只需在process_order函数中添加free(temp);语句,确保分配的内存被正确释放 。修改后的代码如下:

#include<stdio.h>#include<stdlib.h>#include<string.h>// 订单结构体typedef struct {int order_id;char customer_name[100];double total_amount;} Order;// 处理订单的函数,已修复内存泄漏voidprocess_order(Order *order){char *temp = (char *)malloc(strlen(order->customer_name) + 1);if (temp != NULL) {strcpy(temp, order->customer_name);// 释放分配的内存free(temp);}// 其他订单处理逻辑}intmain(){Order order = {1, "John Doe", 100.5};for (int i = 0; i < 10000; i++) {process_order(&order);}return 0;}

通过这个案例可以看出,在实际应用中,内存泄漏问题可能会在看似简单的代码中出现,而valgrind等工具能够有效地帮助我们定位和解决这类问题,确保程序的稳定运行 。

案例二:栈溢出

一个用于图像渲染的程序在处理高分辨率图像时,频繁出现崩溃现象,错误提示为段错误 。经过深入分析,发现是由于递归调用的函数在栈上分配了大量的局部变量,导致栈溢出 。

#include<stdio.h>// 图像渲染函数,存在栈溢出风险voidrender_image(int x, int y, int width, int height) {// 假设这里需要一个很大的局部数组来存储临时图像数据int buffer[1000000];if (width <= 0 || height <= 0) {return;}// 递归处理图像的四个子区域render_image(x, y, width / 2, height / 2);render_image(x + width / 2, y, width / 2, height / 2);render_image(x, y + height / 2, width / 2, height / 2);render_image(x + width / 2, y + height / 2, width / 2, height / 2);}intmain() {// 处理一个较大尺寸的图像render_image(0, 0, 1024, 1024);return 0;}

在这个render_image函数中,每次递归调用都会在栈上分配一个大小为 1000000 的整数数组buffer,随着递归层次的加深,栈空间会被迅速耗尽,从而导致栈溢出 。

为了诊断这个问题,我们可以使用gdb调试工具 。首先,编译程序时添加调试信息,使用命令gcc -g -o render render.c 。然后,启动gdb并加载程序:gdb ./render 。在gdb中,使用run命令运行程序,当程序崩溃时,使用bt命令查看调用栈信息 。bt命令会显示函数调用的层次结构,我们可以看到render_image函数被递归调用了很多次,并且栈帧的数量不断增加,最终导致栈溢出 。

解决这个栈溢出问题有两种常见的方法 。一种是减少局部变量的大小,例如将buffer数组的大小适当减小,或者将其改为动态分配内存,使用malloc在堆上分配,这样就不会占用栈空间 。另一种方法是优化递归算法,避免不必要的递归调用,例如可以采用迭代的方式来处理图像渲染 。

以下是将buffer改为动态分配内存的修改后的代码:

#include<stdio.h>#include<stdlib.h>// 模拟图像渲染函数,已修复栈溢出问题voidrender_image(int x, int y, int width, int height){// 动态分配内存int *buffer = (int *)malloc(1000000 * sizeof(int));if (buffer == NULL) {printf("Memory allocation failed\n");return;}if (width <= 0 || height <= 0) {// 释放分配的内存free(buffer);return;}// 递归处理图像的四个子区域render_image(x, y, width / 2, height / 2);render_image(x + width / 2, y, width / 2, height / 2);render_image(x, y + height / 2, width / 2, height / 2);render_image(x + width / 2, y + height / 2, width / 2, height / 2);// 释放分配的内存free(buffer);}intmain(){// 处理一个较大尺寸的图像render_image(0, 0, 1024, 1024);return 0;}

通过这个案例,我们了解到栈溢出问题在实际应用中可能会导致程序崩溃,而借助gdb等调试工具,我们能够快速定位问题,并通过优化代码来解决栈溢出问题,提高程序的稳定性和可靠性 。