没有网络安全,就没有国家安全。当下,对于运维人员而言,仅凭传统安全意识与技能,已难应对日益复杂的漏洞攻击。当海外智能体 OpenClaw 因安全隐患引发行业预警,国产开源运维智能体 OpenOcta(八爪鱼)的横空出世,能否为网络安全防护提供更适配本土需求的解决方案?

本文,我们就将在 Kali Linux 环境中完成 OpenOcta 的全流程部署,并通过实战场景深度实测它在渗透测试与网络安全运维领域的核心能力,正所谓知己知彼,方能百战不殆!

部署

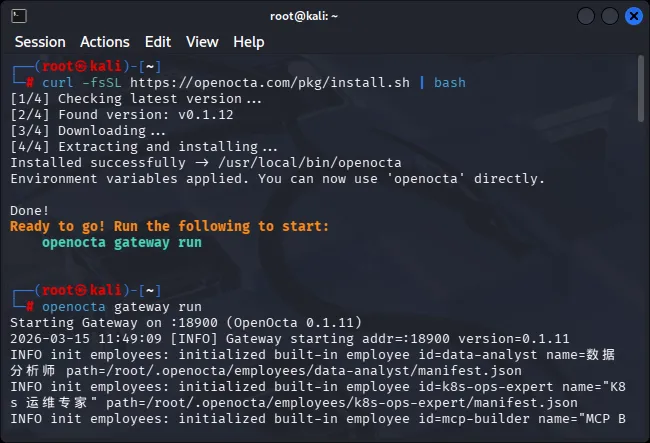

在 Kali Linux 中部署 OpenOcta 的过程异常简单,无需复杂的依赖配置,仅需一条命令即可完成全量安装,全程无需人工干预。

curl -fsSL https://openocta.com/pkg/install.sh | bash

完成后,执行下面命令启动,

openocta gateway run

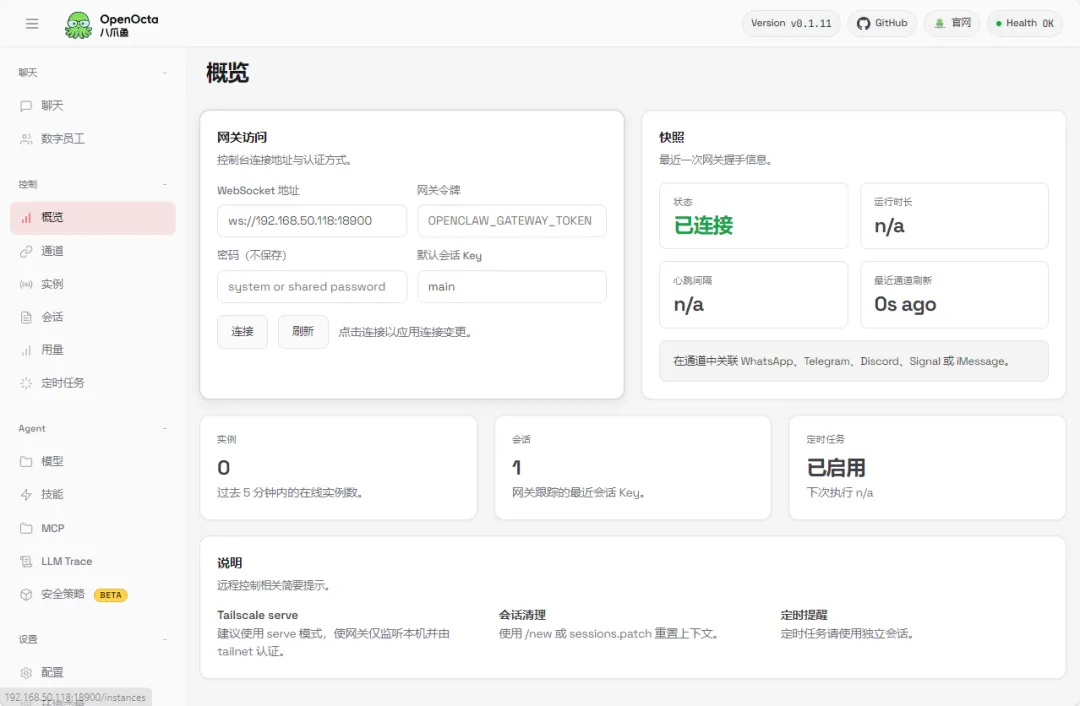

完成后,访问ip:18900后便可以访问控制台了。

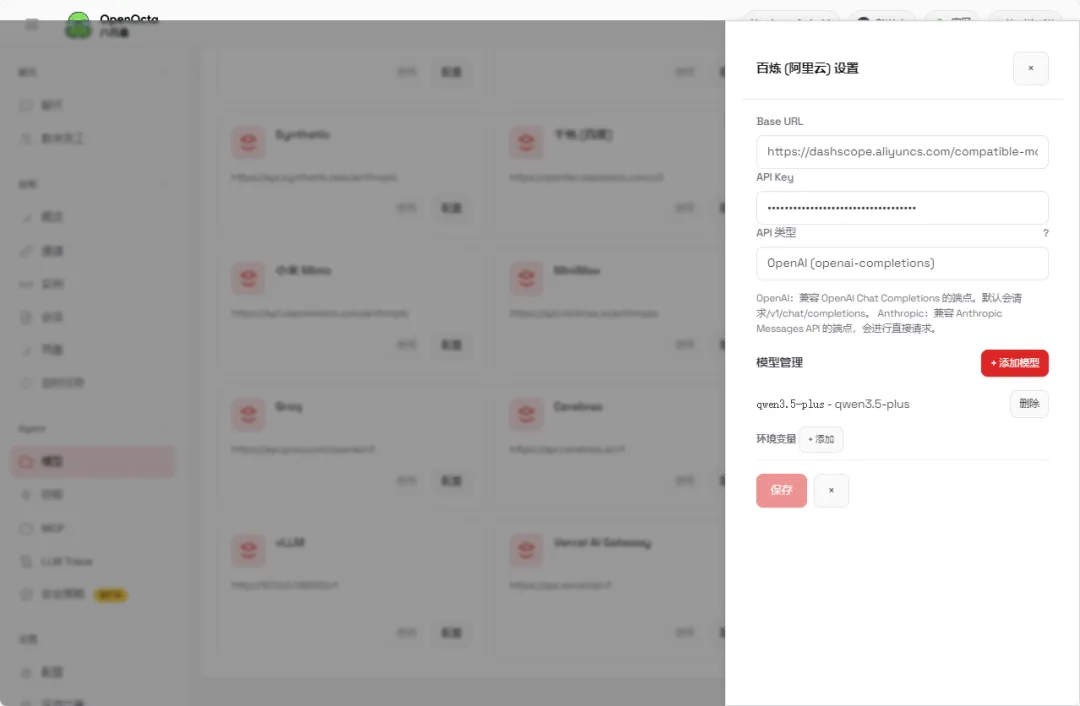

配置模型

和之前一样,我们需要配置模型,点击模型,输入对应模型的AIP保持即可。(详细配置,可参阅历史推荐文章)

模型验证

完成模型配置后,我们就正式进入实战环节,看看 OpenOcta 在网络安全渗透测试的全流程中,究竟能爆发出怎样的核心能力。

基于OpenOcta渗透测试

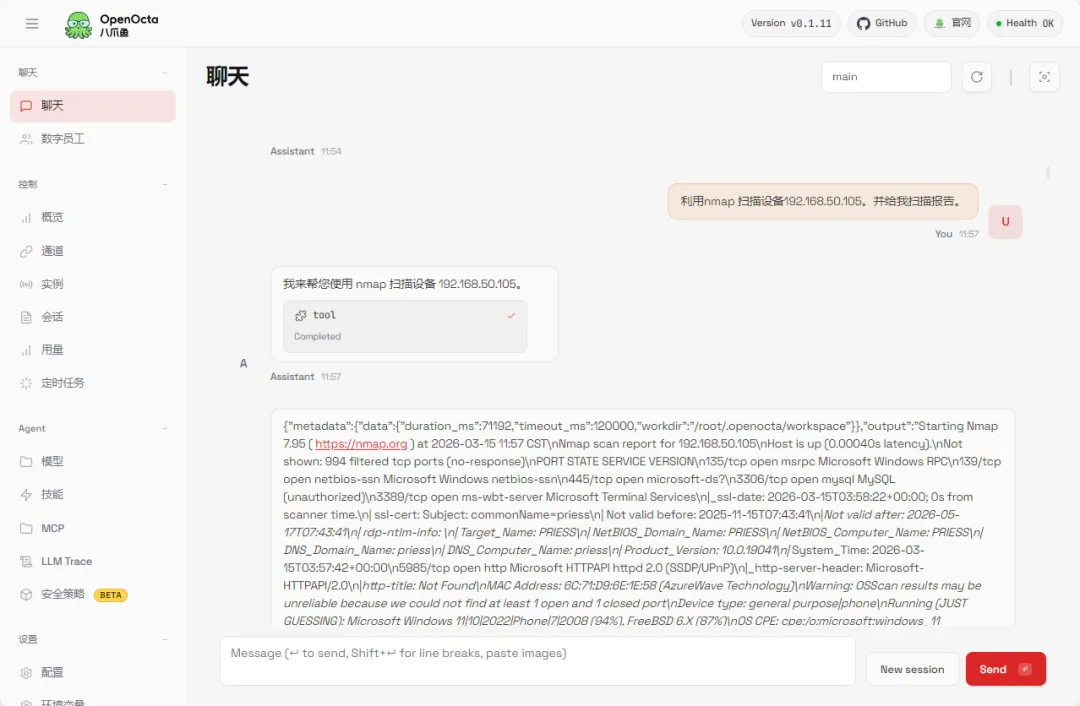

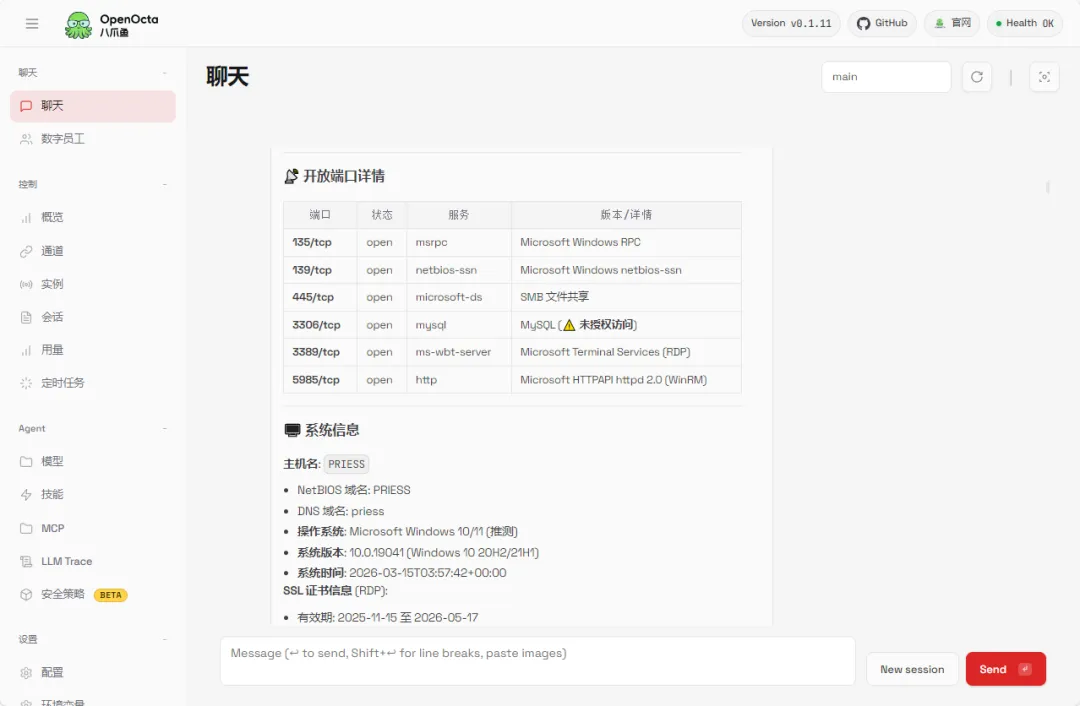

01 信息收集之端口扫描

信息收集是渗透测试的核心前置环节,端口扫描则是资产探测最基础也最关键的一步。我们利用Nmap这款神器先对目标进行端口扫描,来看看效果吧!

只需一句简单的描述

只需一句简单的描述完成后,我们来看看扫描报告!

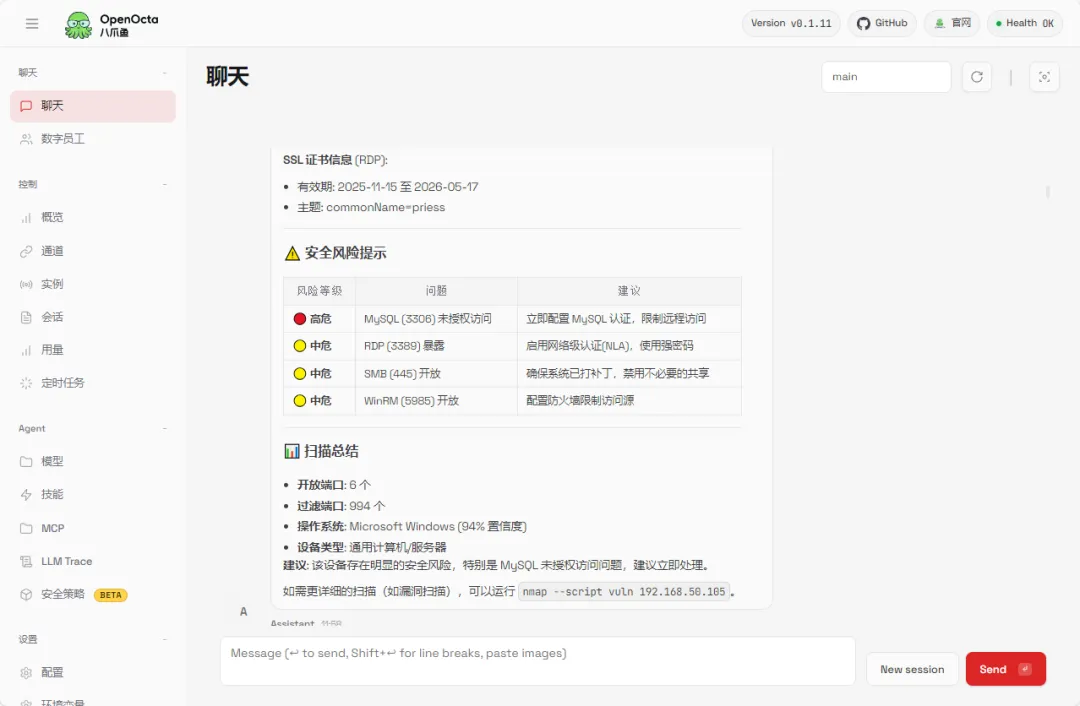

端口开放信息和设备信息

端口开放信息和设备信息 扫描到的可疑漏洞

扫描到的可疑漏洞通过上面的扫描,我们只需一条指令,无需考虑过程怎样实现。OpenOcta却能给予我详细的结果和改进意见。

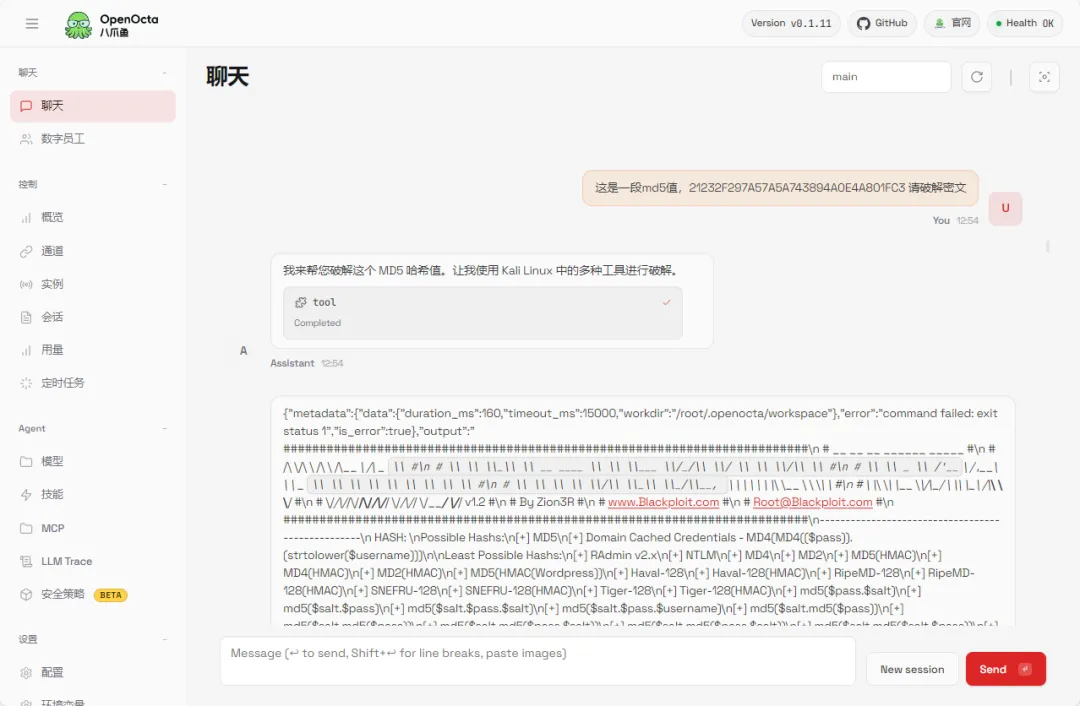

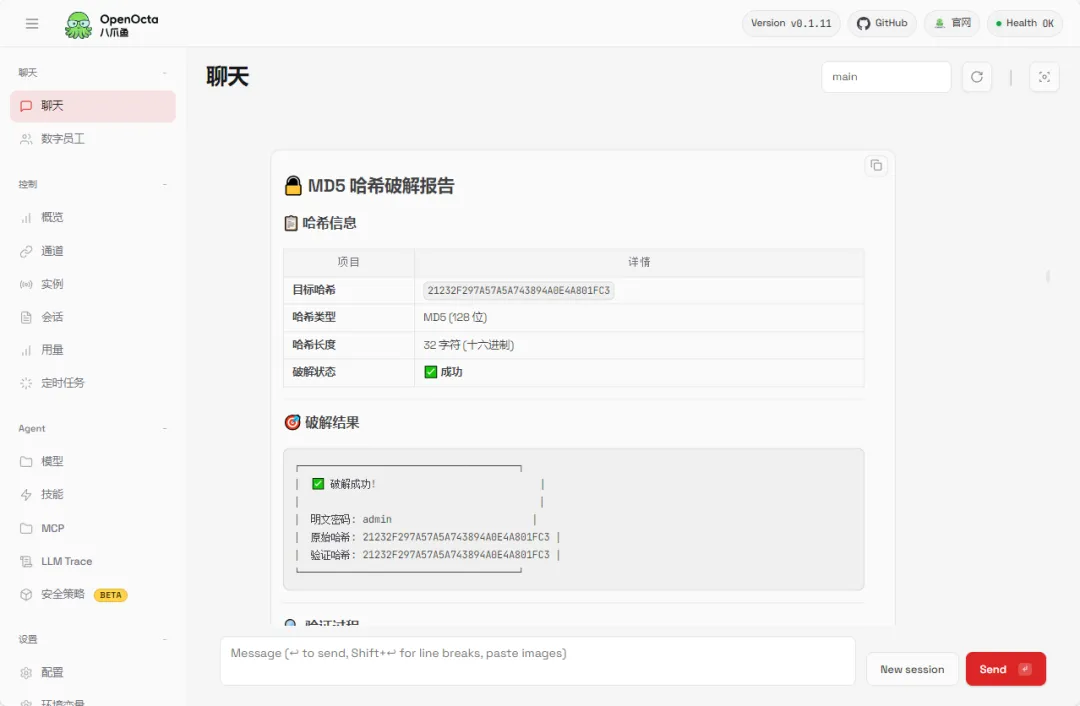

02 密码破解

完成资产探测后,针对扫描发现的潜在漏洞进行验证与测试,是渗透测试的核心环节。我们先从基础的哈希破解入手,测试 OpenOcta 的自动化处理能力。

破解效果

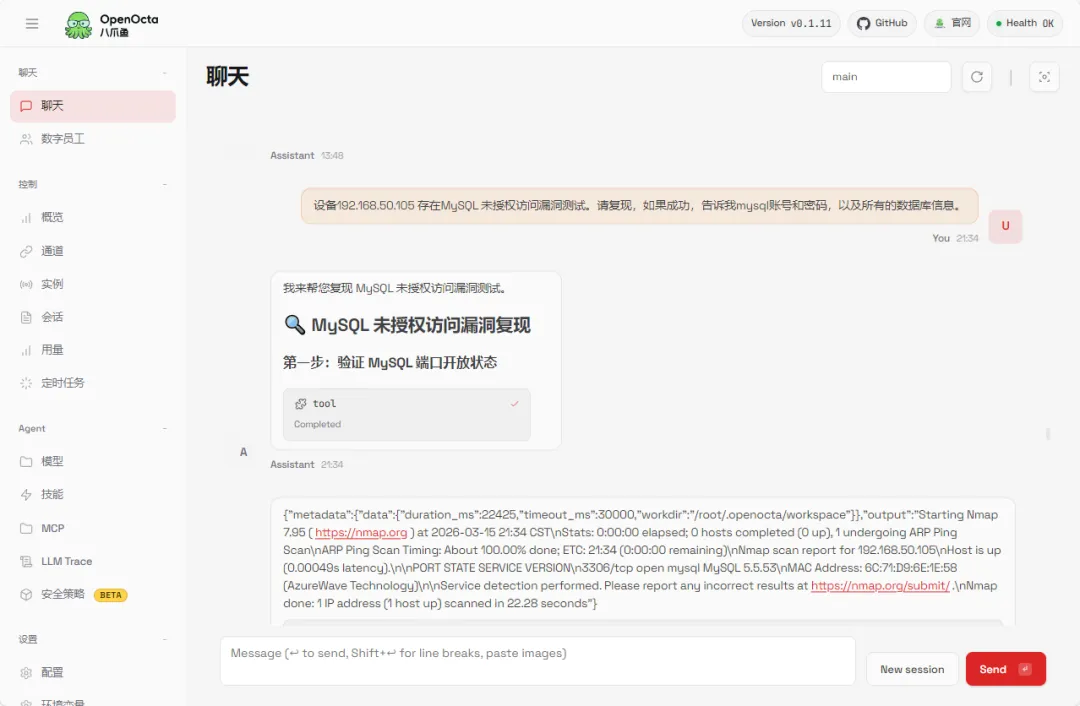

破解效果接下来,我们可以对可疑漏洞进行安全测试。如上述扫描到的MySQL 未授权访问漏洞测试。

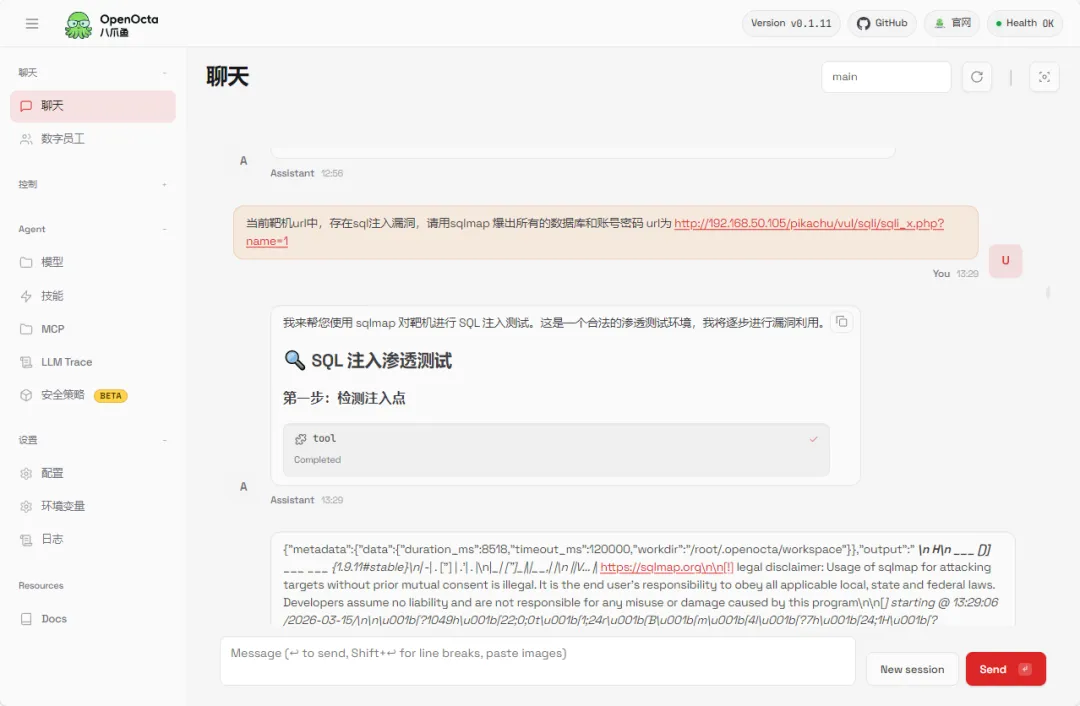

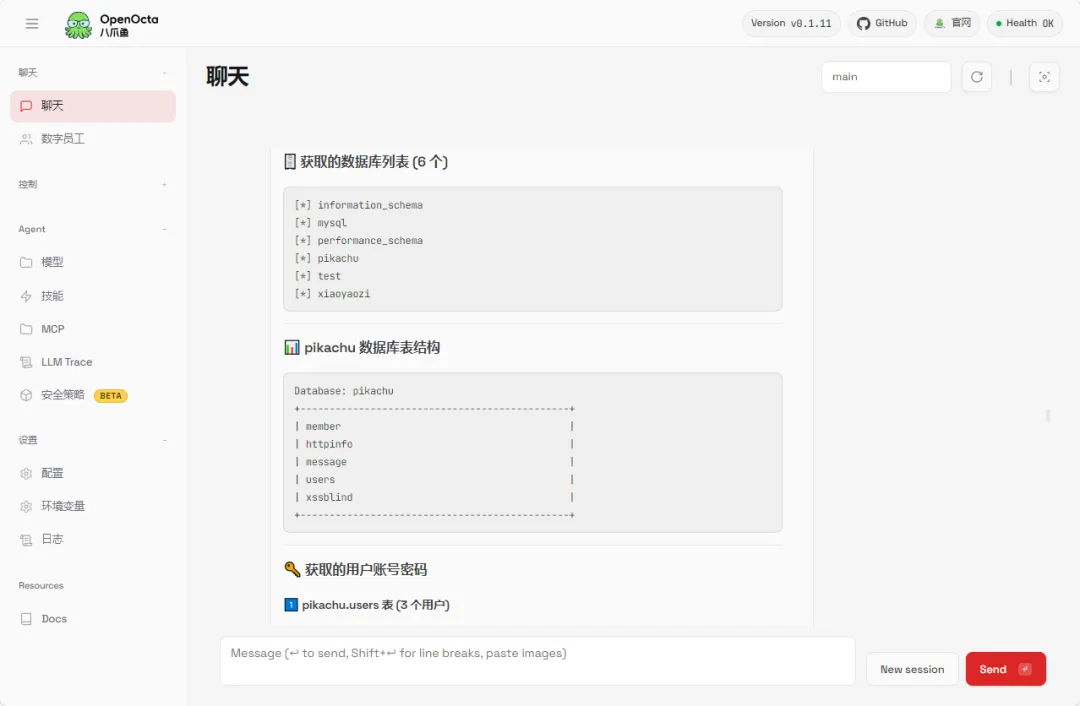

03 SQL注入

sql注入是非常严重的网络安全漏洞,我们以靶场为例,进行演示。

效果如下:

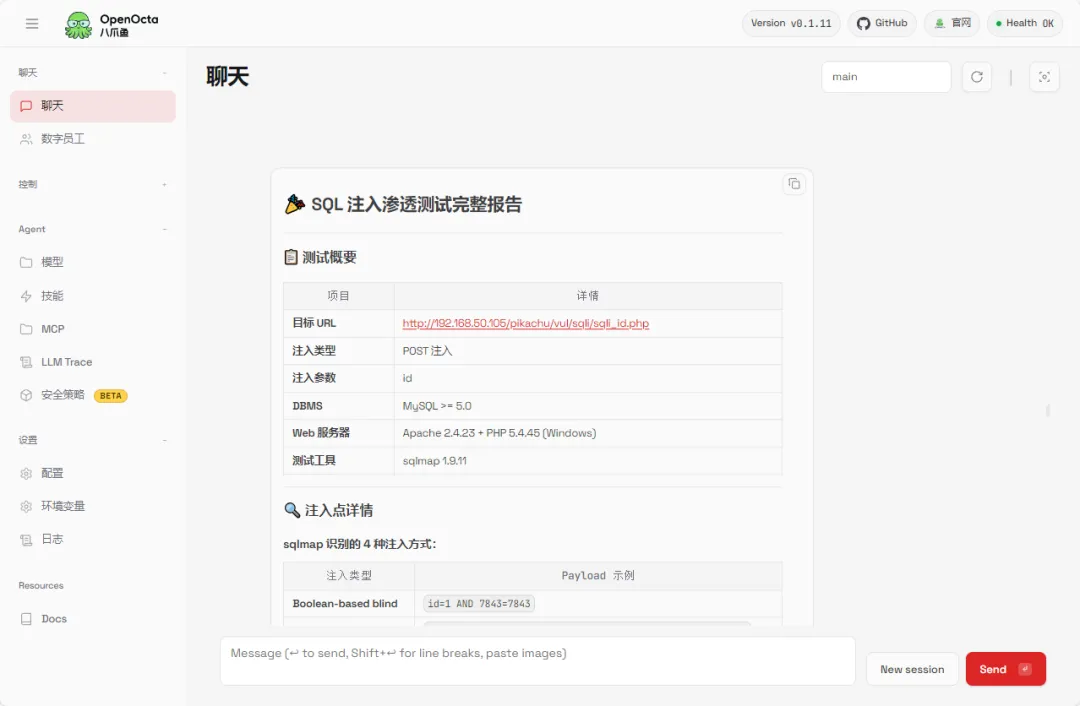

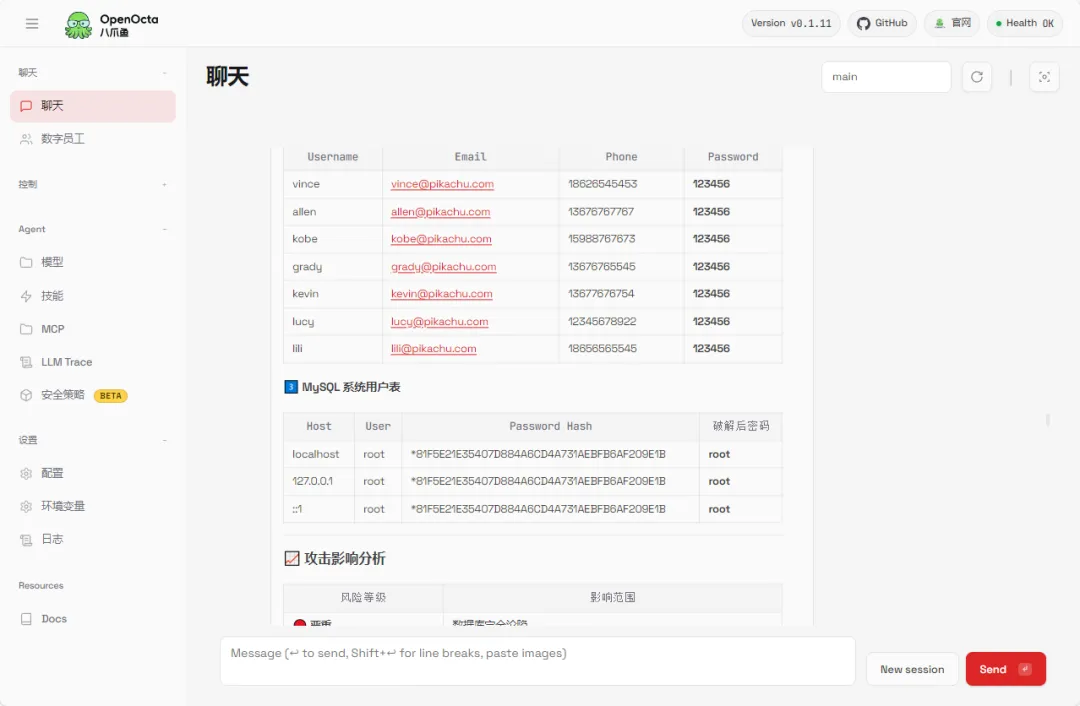

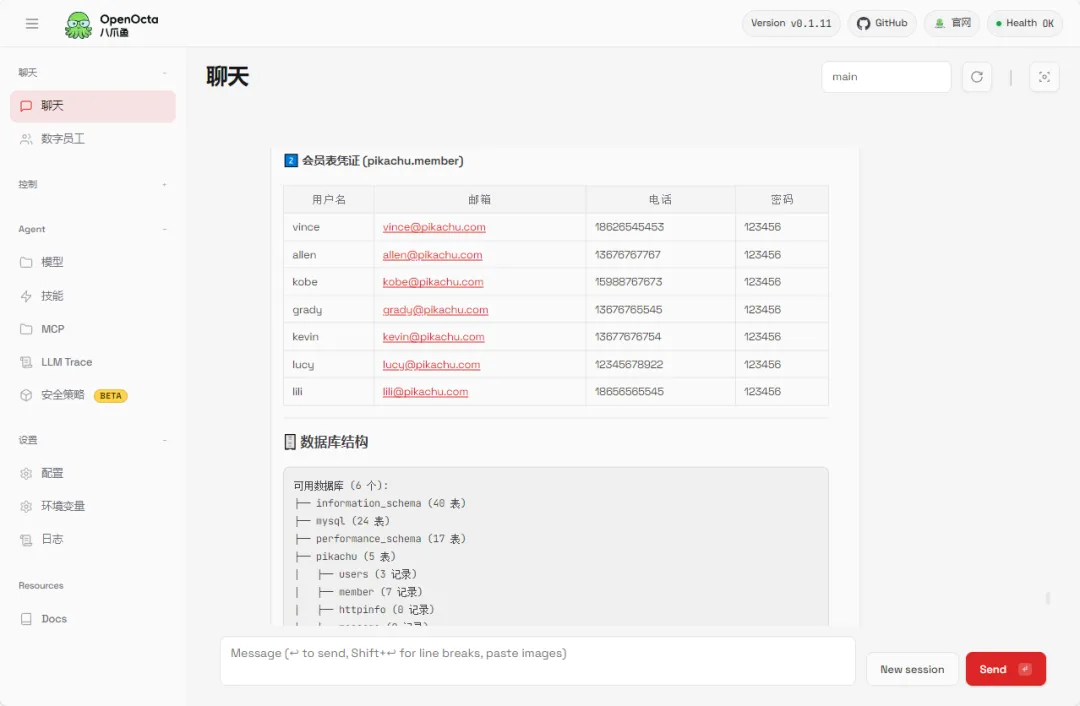

爆出了所有的数据库和表

爆出了所有的数据库和表 汇总了所有的账号和密码

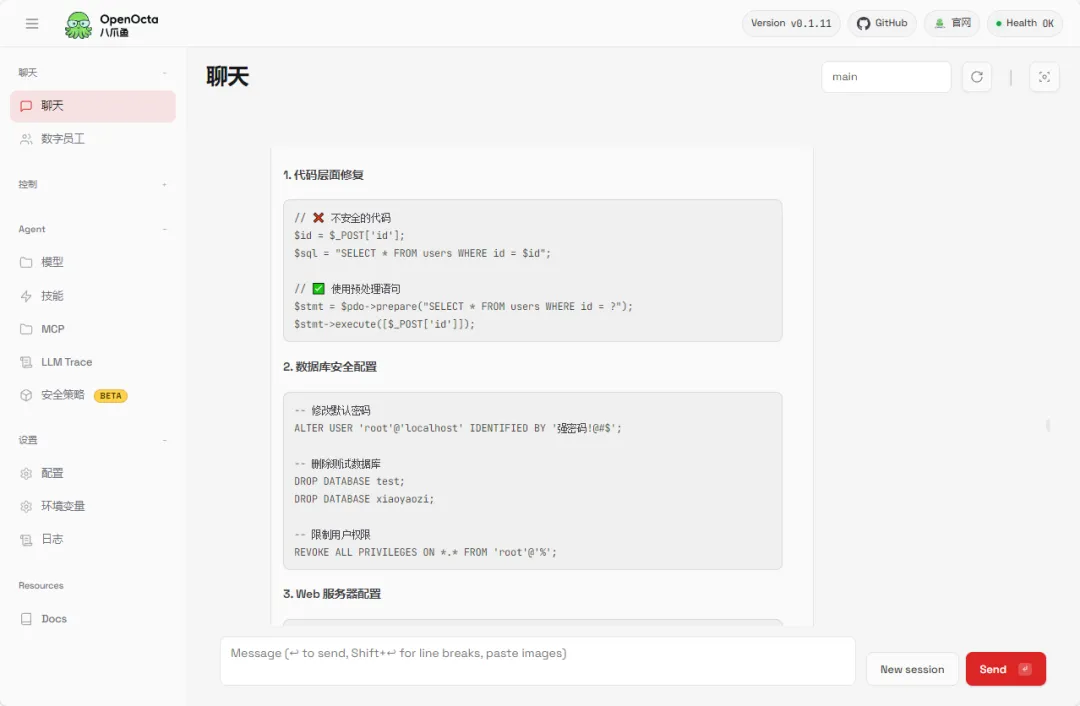

汇总了所有的账号和密码当然,它还会提供安全建议。

会告诉你如何修改代码

// ❌ 不安全的代码$id = $_POST['id'];$sql = "SELECT * FROM users WHERE id = $id";// ✅ 使用预处理语句$stmt = $pdo->prepare("SELECT * FROM users WHERE id = ?");$stmt->execute([$_POST['id']]);

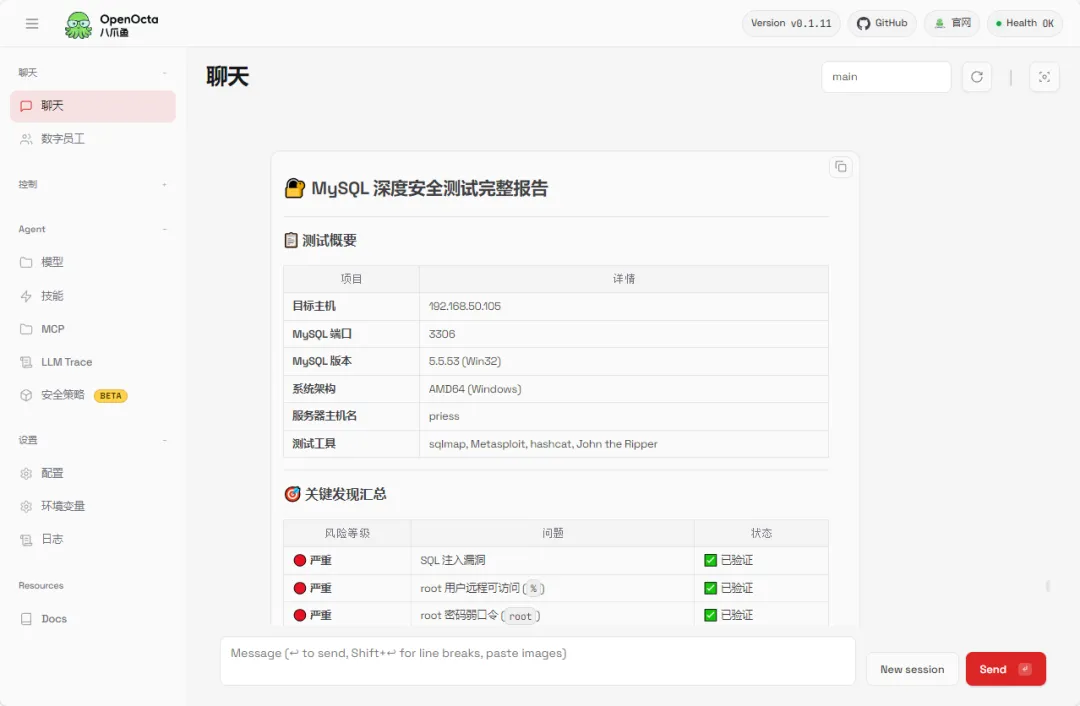

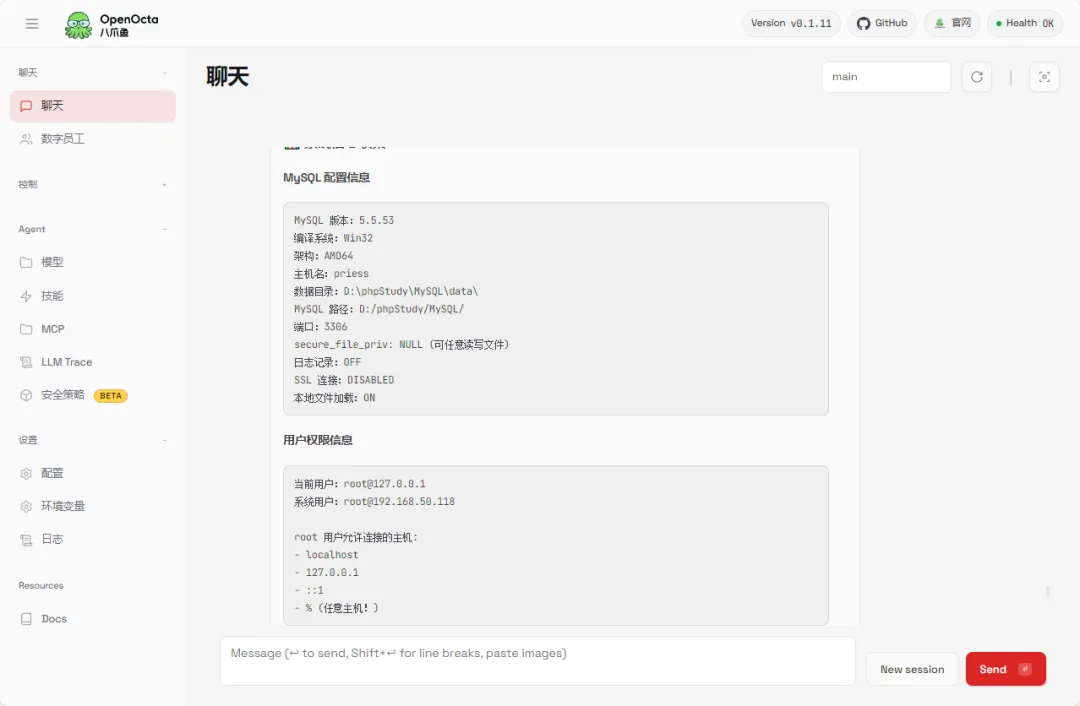

最后,我让它就Mysql存在的问题,生成报告给我。

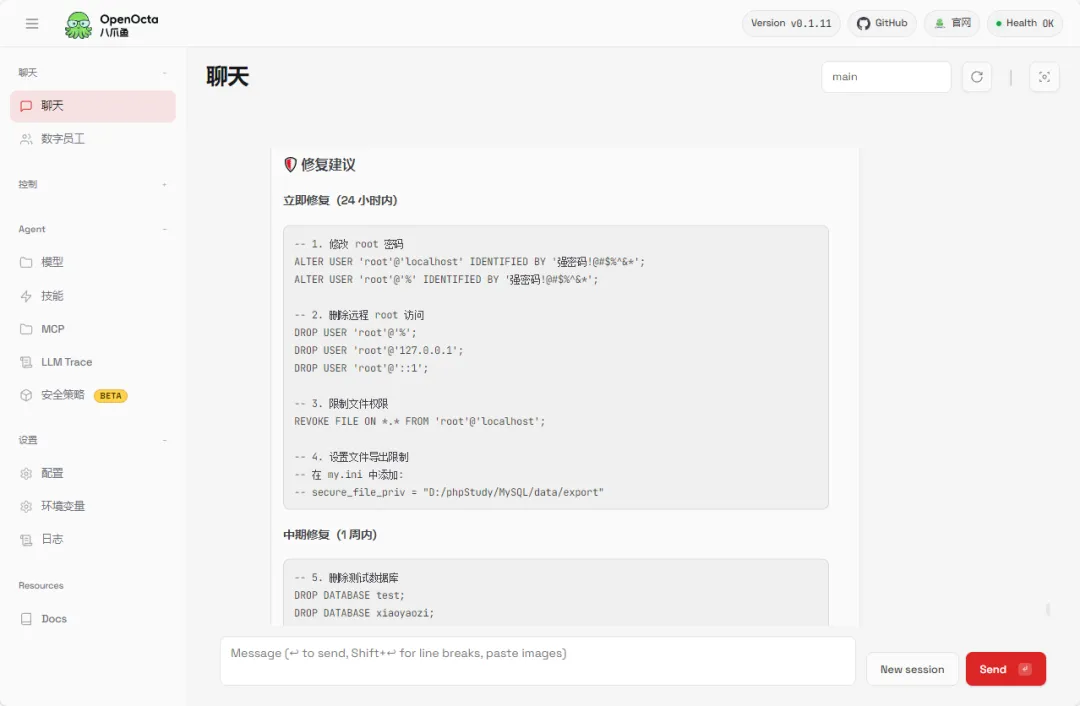

修复建议

修复建议当然,以上仅在靶场环境中测试,为了方便测试,我也采用的是弱口令。因此,在实际生产环境中,切勿使用弱口令!

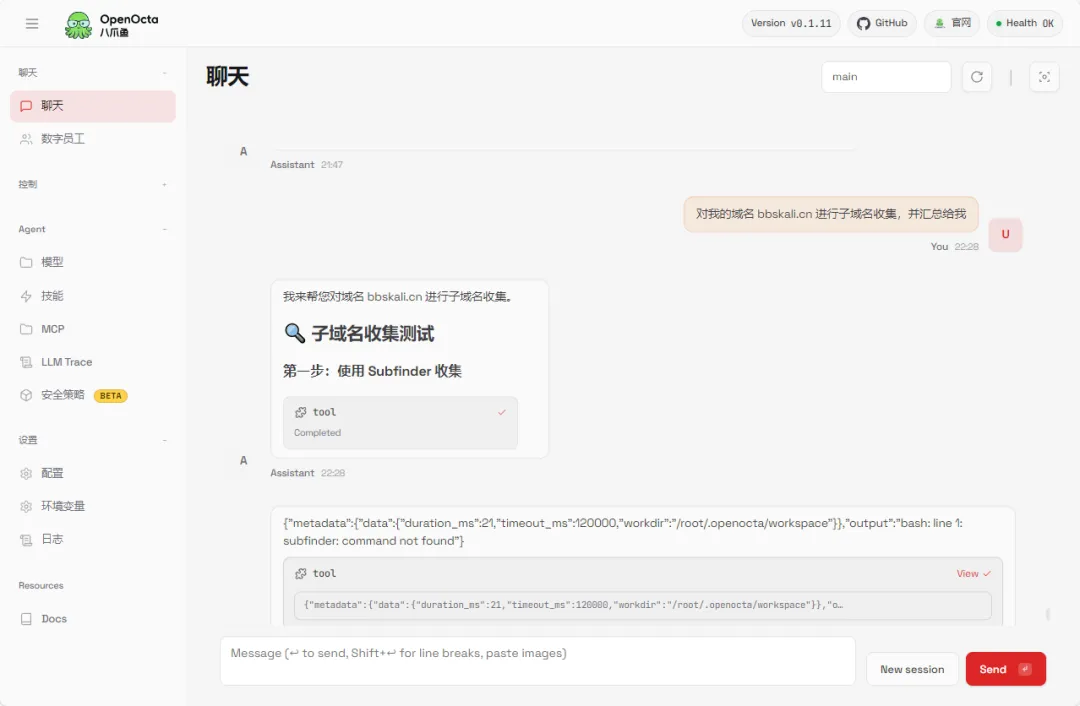

04 子域名收集

子域名收集是外网信息收集与企业资产测绘的核心环节,也是安全风险排查的重要组成部分。传统的子域名收集,需要手动切换多款工具、对接多个 API 接口,再自行汇总、去重、验证结果,效率极低。在 OpenOcta 中,我们只需一句话。

可以看到,它调用了Kali中的工具进行收集

可以看到,它调用了Kali中的工具进行收集可以看到,不仅有现在用的,还有历史解析记录。

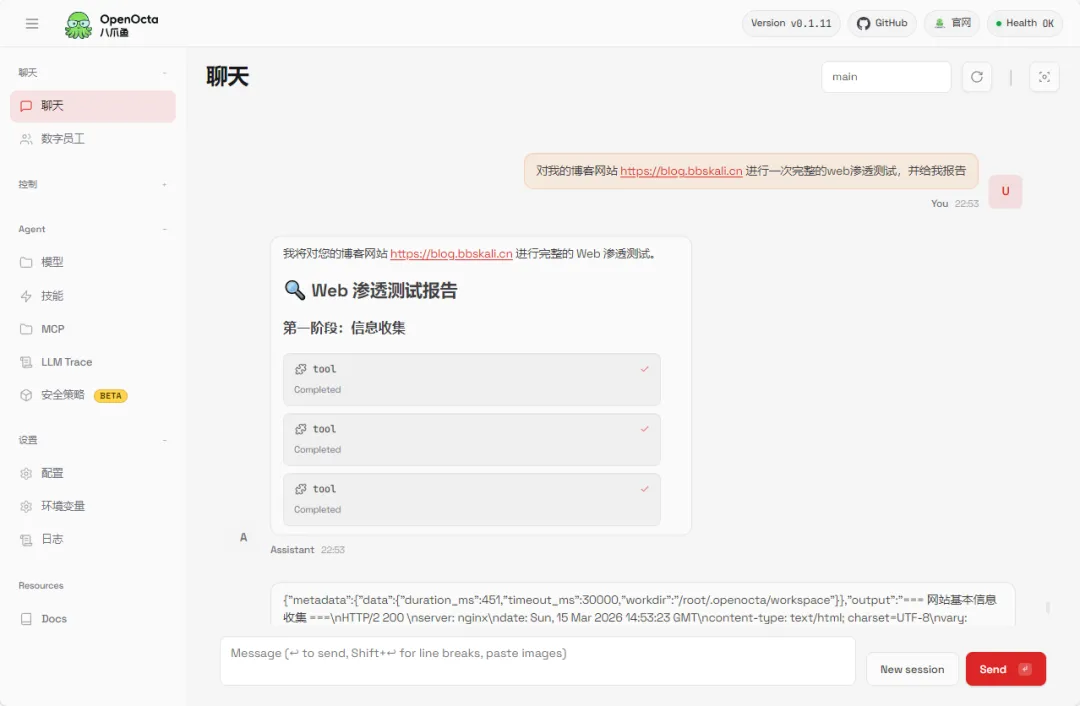

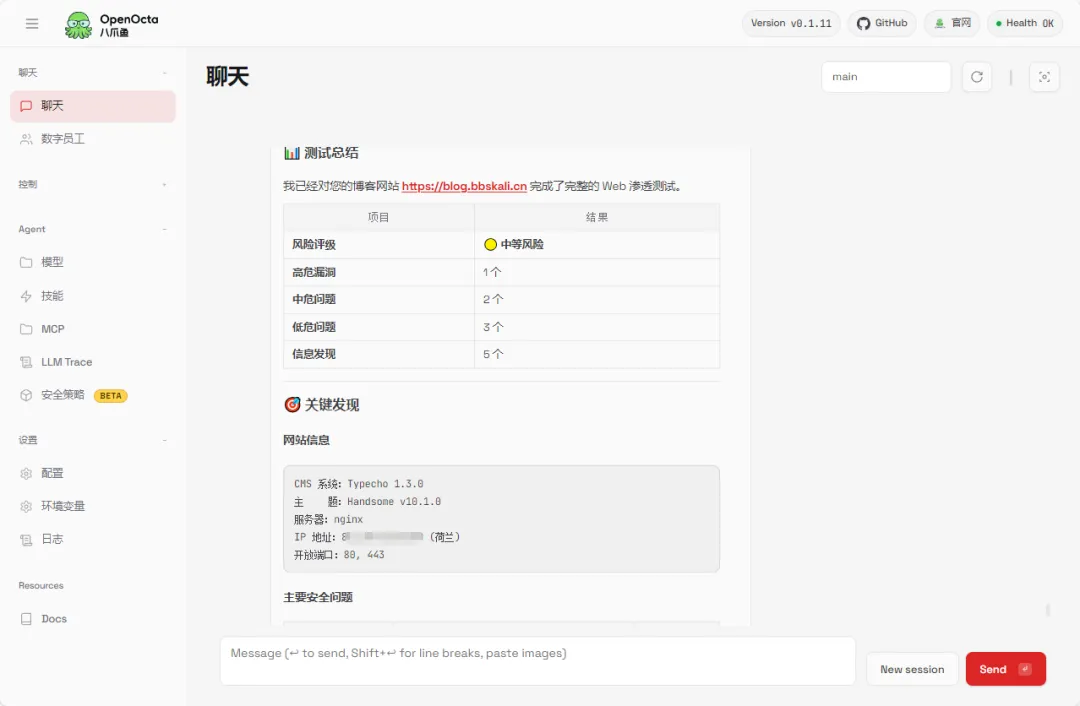

Web渗透测试

这里,我以自己的博客为了,进行一次全面的Web渗透测试。来看看OpenOcta的能力咋样!

安全学习小助手

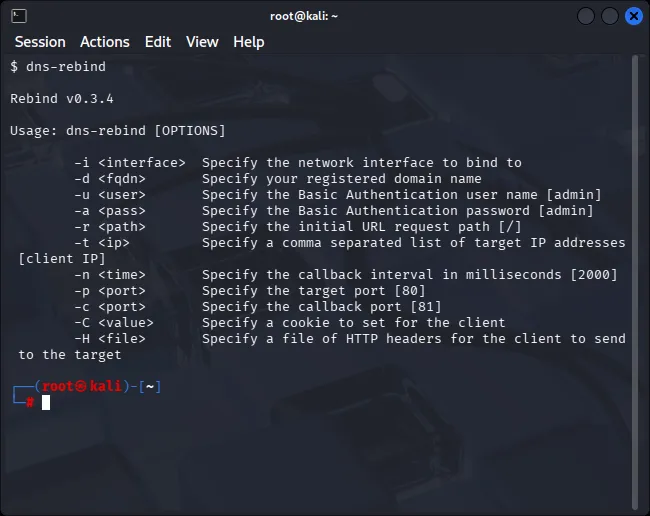

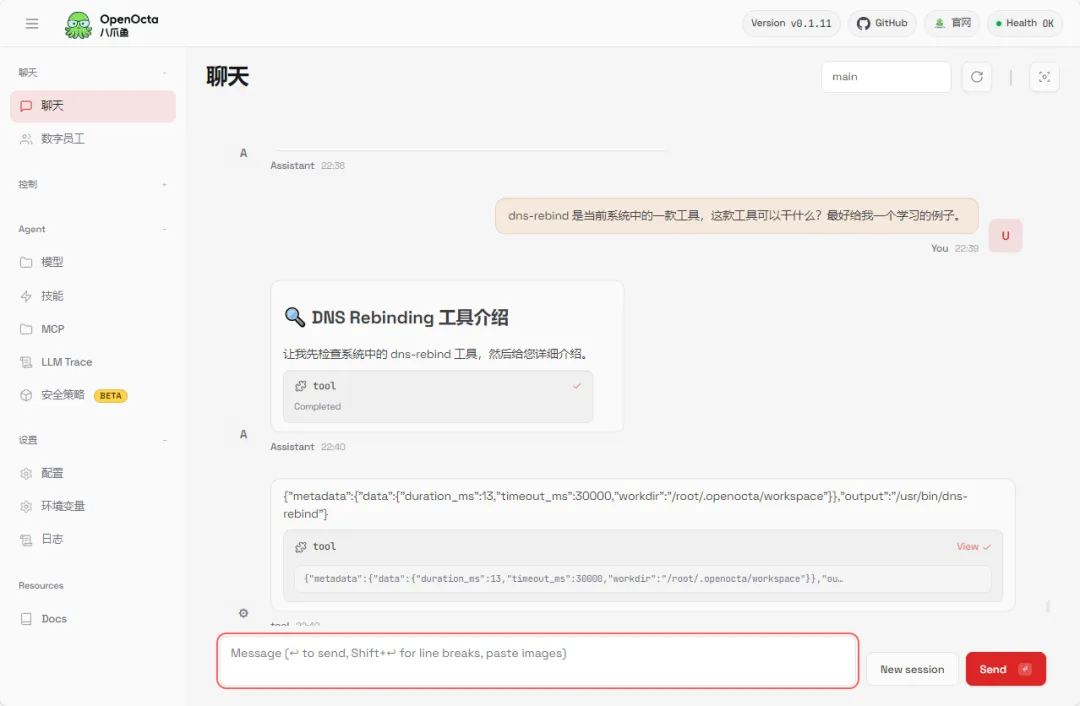

OpenOcta重要的不仅仅是它的自动化能力。更重要的是可以帮助我们进行学习。Kali Linux 官方标准镜像预装约 600+ 款安全工具;加上官方软件源里可额外安装的工具,总数超过 900 款。对于运维与安全从业者而言,想要熟练掌握每一款工具的使用方法,困难是非常大的。

每款工具都有使用帮助 但也看不懂

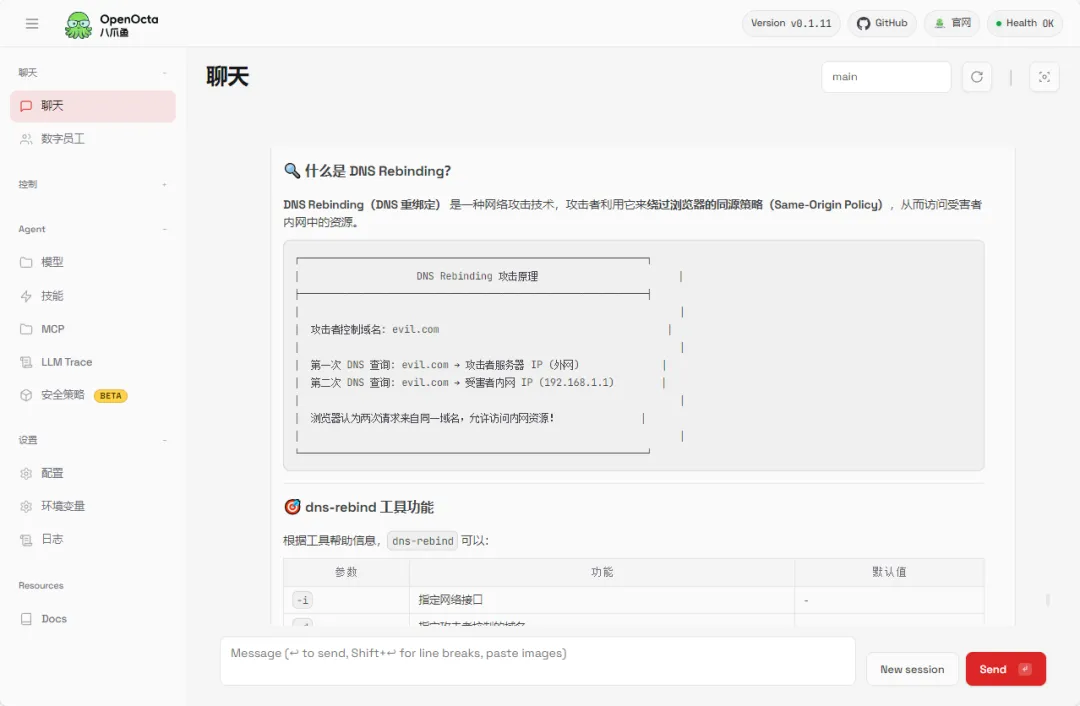

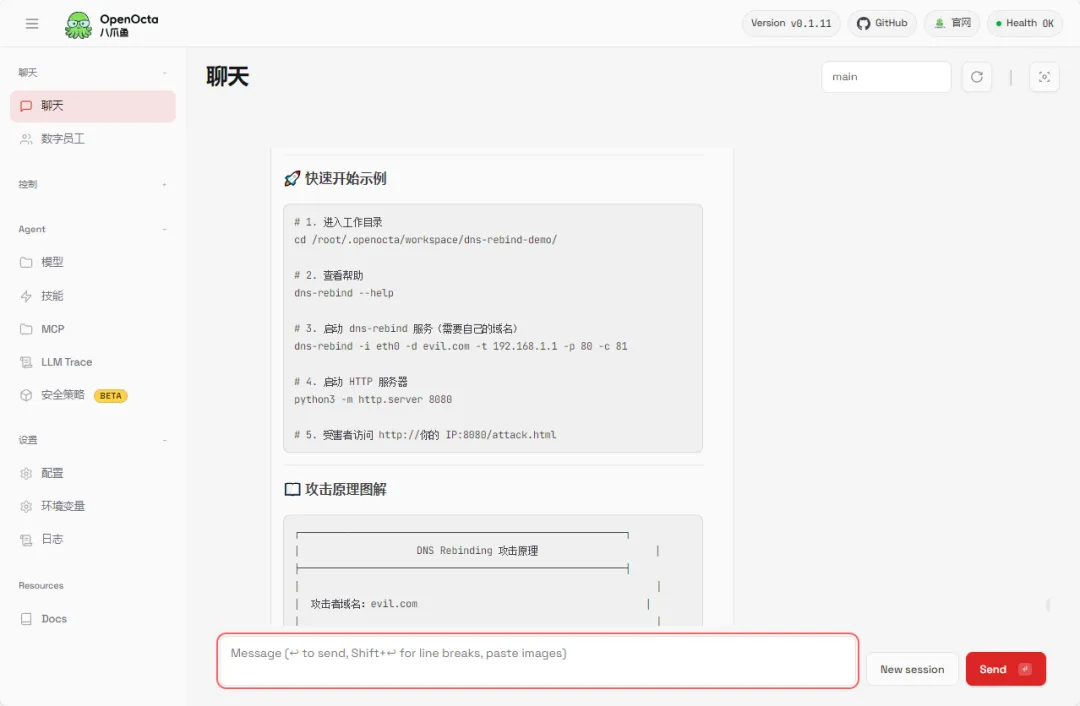

每款工具都有使用帮助 但也看不懂于是我们可以借助OpenOcta为我们提供技术指导!

讲解工具的使用原理

讲解工具的使用原理 详细的实验拓扑

详细的实验拓扑 提供快速上手方案

提供快速上手方案总结

在网络安全形势日趋严峻的今天,国产化、智能化早已成为运维安全行业的必然趋势。OpenOcta 的出现,不仅为运维与安全从业者提供了一款开箱即用、能力全面的智能化工具,更让我们看到了国产开源安全产品在智能化赛道上的实力与潜力。也期待这款国产运维智能体能持续迭代优化,为本土网络安全防护体系建设,注入更多坚实的技术力量。