Kali Linux集成Claude AI:用自然语言进行渗透测试的新时代

- 2026-03-13 21:28:41

通过模型上下文协议,安全专家现在可以用日常语言指挥Kali Linux执行复杂的安全测试任务

2026年2月26日,信息安全领域迎来一个重要里程碑:Kali Linux正式引入原生AI辅助渗透测试工作流。通过与Anthropic的Claude AI集成,安全专业人员现在可以直接输入自然语言指令,系统会自动将其转换为Kali Linux环境中的实时终端命令并执行。

从手动命令到自然语言:工作流的革命性转变

传统上,渗透测试需要安全专家熟练掌握各种工具的精确命令和参数。例如,要扫描一个目标网站,你需要记住并键入:

nmap -sV -p- target.comgobuster dir -u target.com -w wordlist.txtnikto -h target.com而现在,你只需在Claude AI界面中输入:

“端口扫描scanme.nmap.org,并检查是否存在security.txt文件”

Claude AI会自动:

理解你的意图 规划需要执行的工具序列 调用相应的Kali工具 执行命令 解释结果并返回给你

如果结果不完整,它甚至会自动迭代执行后续命令,直到完成原始请求。

技术架构:三层模型如何协同工作

这一突破性功能建立在精心设计的三层架构之上:

1️⃣ 用户界面层

Claude Desktop运行在macOS或Windows上 提供自然语言交互界面 用户在这里输入指令并查看结果

2️⃣ 执行层

Kali Linux系统(可本地部署或云端托管) 运行 mcp-kali-server——一个轻量级API桥接器通过SSH与客户端安全通信,使用 ed25519密钥认证实现免密访问

3️⃣ 智能层

Anthropic的Claude Sonnet 4.5模型云端托管 处理用户提示,理解意图 规划工具调用序列,协调执行流程

模型上下文协议:让AI理解工具的通用语言

这一集成的核心技术是模型上下文协议(MCP)。MCP由Anthropic于2024年开源,它为将外部系统的功能、数据和控制暴露给AI工作流提供了标准化机制。

MCP的核心价值:

无需为每个工具构建特定的API集成 作为通用连接器,让LLM在单个会话中跨多个工具交互时保持上下文 结构化请求和响应格式,确保AI能准确理解工具输出

在Kali集成中,当用户提交提示时,Claude确定所需的安全工具,并通过MCP向mcp-kali-server发送结构化请求。服务器在Kali主机上执行命令,将结构化输出返回给LLM,LLM解释结果并呈现给用户。

支持的渗透测试工具

目前,MCP服务器支持的工具包括:

| Nmap | |

| Gobuster / Dirb | |

| Nikto | |

| Hydra / John the Ripper | |

| Metasploit Framework | |

| SQLMap / WPScan | |

| Enum4linux-ng |

实际案例:一次完整的自动化渗透测试

Kali开发团队在测试中展示了一个典型案例:

用户提示:对scanme.nmap.org进行端口扫描

Claude的自动流程:

✅ 验证工具可用性:检查Nmap是否安装 🔧 执行命令:运行 nmap -sV scanme.nmap.org📊 解析结果:识别80/TCP和443/TCP端口开放 📝 报告发现:以结构化格式返回结果

整个过程无需任何手动命令输入。服务器日志确认了实时执行流程:工具可用性检查、Nmap调用、Flask API的结构化HTTP响应,一切都在后台自动完成。

安全考量:新能力带来新风险

尽管这一集成大大提升了渗透测试的效率,但安全研究人员也警告了潜在风险:

⚠️ 新增攻击面

提示注入攻击:恶意构造的提示可能导致意外工具调用 权限过度分配:AI可能获得超出需求的工具访问权限 审计日志不足:自动化执行可能绕过传统审计流程

🛡️ 推荐的安全实践

最小权限原则:限制AI可调用的工具范围 输入验证:对所有用户提示进行严格验证 人工审批:高风险命令需人工确认 不可变日志:保留所有执行操作的完整审计记录

Kali团队特别强调:这是一种方法,未必是最好的方法。对于关注数据隐私的用户,应仔细评估通过云端LLM路由命令是否符合测试范围和客户协议。

行业影响:AI增强型渗透测试走向主流

这一集成代表了进攻性安全工具中AI应用的重要转变。通过将Claude的推理能力与MCP的工具执行层结合:

新手也能获得结构化、可解释的指导,完成从初始侦察到漏洞评估的复杂工作流 专家可以专注于战略决策,将重复性命令执行交给AI 整个流程保持透明,用户可以查看AI执行的每一步命令

随着MCP在安全行业的快速普及,AI增强的渗透测试正从实验性快速走向主流。这不仅改变了安全专业人员的工作方式,也为自动化安全评估开辟了新的可能性。

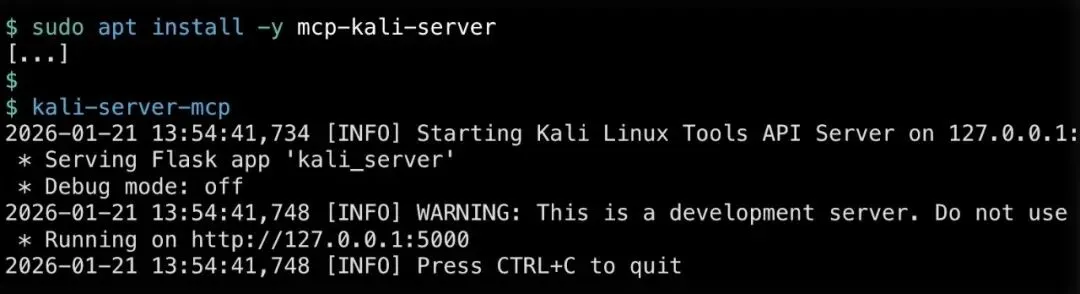

如何开始使用

设置Kali环境:确保Kali Linux系统可访问 安装mcp-kali-server:通过 apt安装配置Claude Desktop:更新 claude_desktop_config.json,通过SSH指向Kali实例开始使用:用自然语言描述你的测试目标

未来已来:当AI能理解你的意图并自动执行复杂的安全测试,渗透测试的门槛大幅降低,同时效率大幅提升。但这把双刃剑也要求我们更加谨慎地管理权限和审计。Kali Linux + Claude AI的组合,正在重新定义安全测试的边界。